Vrste eksploatacija

Vrste eksploatacija u Metasploitu:

- Aktivan

- Pasivno

Osnovna razlika između ove dvije vrste iskorištavanja je u tome što aktivni tip iskorištava određeni cilj prije nego što se završi, dok pasivni tip čeka dok se dolazni domaćin ne poveže prije iskorištavanja. Pomaže ih znati unaprijed, jer će razlika igrati jasniju ulogu kada prijeđete na pisanje složenijih iskorištavanja.

Naše postavljanje

Softver koji ćemo koristiti u ovom vodiču uključuje sljedeće:

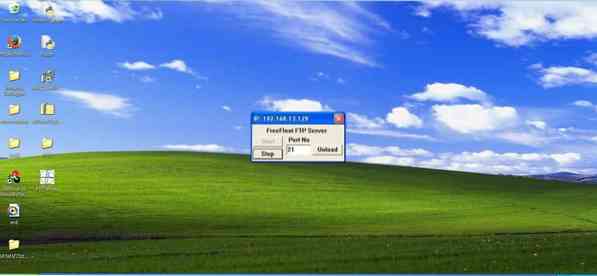

Iskorištavanje: U svrhu ovog kratkog vodiča, koristit ćemo postojeću ranjivost na FTP poslužitelju freefloat.

Program za otklanjanje pogrešaka imuniteta: To se koristi u stvaranju exploita i obrnutog inženjeringa binarnih datoteka. Možete lako doći do dobrog programa za pronalaženje pogrešaka koji je dostupan na mreži besplatno.

Windows XP servisni paket 3 instaliran

Kali Linux: Očito, neosporno vodeće pomagalo za testiranje olovke.

Mona.py: Dodatak zasnovan na Pythonu koji pomaže u otklanjanju pogrešaka u imunitetu. Preuzmi Mona.py i premjestite ga u direktorij za otklanjanje pogrešaka imuniteta (naredbena mapa py).

Postupak

Oponašajte zamagljivanje

Izvest ćemo pseudo-zamagljivanje, što podrazumijeva preplavljivanje sustava slučajnim podacima. Izradit ćemo uzorak s 1.000 znakova i upotrijebiti ga za nadvladavanje porta 21, jer je to naredbeni port FTP poslužitelja.

Jednom kada se modul izvrši, aktivirajte program za ispravljanje pogrešaka imunosti i provjerite je li EIP prepisan.

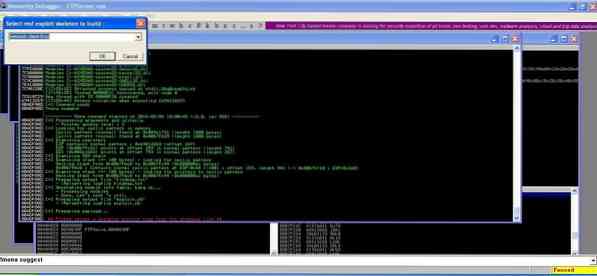

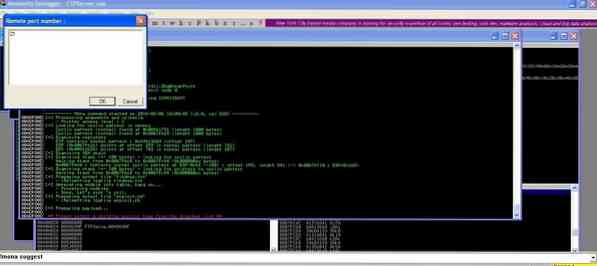

Zapali Mona

S prepisanim EIP-om možemo dalje nastaviti s otklanjanjem pogrešaka imunosti. Unesite sljedeće:

>!Mona sugerira

Odaberite TCP klijent i port 21 za nastavak.

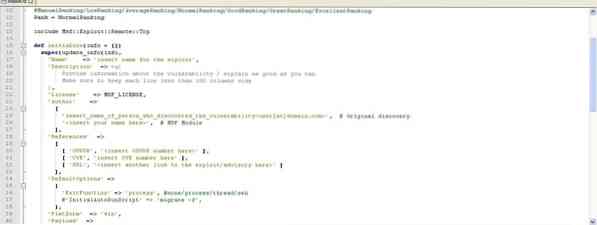

Prilagodite Exploit

Vidjet ćete datoteku na bazi rubina stvorenu kao rezultat. Možete ga izmijeniti na bilo koji način. Ovdje ćemo ga preimenovati u f.rb.

Pokrenite Exploit u Metasploitu

Učitajte datoteku u Kali Linux i replicirajte exploit iz korijena u okvir Metasploit:

Možete vidjeti da Metasploit prepoznaje promjene i da je kompatibilan.

Zaključak

Ovo je bio mini tutorial o tome kako napisati Metasploit exploit. Razgovarat ćemo o složenijim podvizima i vidjeti kako su napisani u budućim člancima.

Phenquestions

Phenquestions