Mrežne luke

Postoje dva različita mrežna priključka: TCP i UDP. TCP je obično poznat kao veza-zasnovan protokola i zahtijeva formalnu vezu, što je trosmjerno rukovanje. UDP se obično naziva vezom-manje protokola jer ne zahtijeva formalnu vezu i ne uzima u obzir protok prometa, a ovaj tip trenutno nestaje.

Skenira

Postoji nekoliko različitih opcija skeniranja za upotrebu NMAP alata.

-O otkriva operativni sustav. Otkrivanje se temelji na potpisima jer svaki operativni sustav različito reagira na pakete.

-V je otkrivanje verzije. Ovo će otkriti verziju programa i pokreće li se program. Alternativa tome bili bi telnet, IP adresa i port.

-s Str je ping zamah. Nmap vam daje mogućnost korištenja različitih stilova ping čišćenja; zadana vrijednost je ICMP, ali također možete koristiti TCP syn i TCP act.

-P n preskače otkrivanje domaćina.

-s a koristi ACK skeniranje.

-s T je skeniranje TCP povezivanjem, što je bučno, potpuno skeniranje TCP povezivanjem koje koristi trosmjerno rukovanje za syn, synack i AK. Ovo je vrlo bučno i dugotrajno skeniranje, ali je vrlo pouzdano.

-s s je tajno brojanje smisla koje koristi djelomično TCP trosmjerno rukovanje i također je vrlo brzo.

Skeniranja koja su učinkovita s operativnim sustavima zasnovanim na Linuxu i UNIX-u, ali nisu toliko učinkovita sa sustavom Windows uključuju sljedeće:

-s F je skeniranje peraja, koje se u inverznom skeniranju također naziva informacijom. Ovo zaobilazi vatrozid s statusom koji ima popis IP adresa koje mogu pristupiti poslužitelju.

-s X je Xmas skeniranje.

-s n je null scan; ne šalje parametre.

-s U je UDP skeniranje.

-s L potvrđuje vašu podmrežu.

-s P-PP šalje ICMP vremenski žig. Izbjegava zaštitne zidove koji blokiraju ICMP.

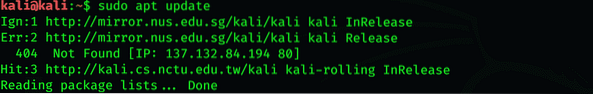

Ako želite ažurirati NMAP paket, unesite sljedeću naredbu:

$ sudo apt-get ažuriranje

Dodavanje Kali Linux spremišta u / etc / apt / sources.datoteka popisa je važna. Ako ste ih zaboravili dodati, dodajte spremišta navedena u izvore u nastavku. Popis datoteka.

Upotreba Nmapa

U Linux, Windows ili Mac terminal unesite Nmap da biste izvršili skeniranje, uključujući opciju i ciljane specifikacije. Možete proslijediti imena hostova, mreže IP adresa itd. Nmap 10.0.2.15 [Cilj ili bilo koji I.Adresa P]. Mapa medija za skeniranje izvrsno je mjesto na kojem možete testirati skeniranje.

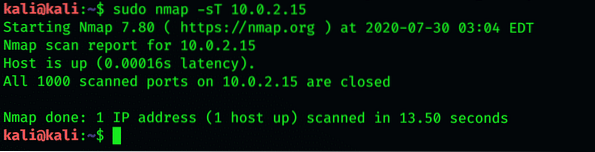

Skeniranje priključka TCP Connect

Uspostavljanje TCP veze s tisuću uobičajenih priključaka vrši se pomoću ove naredbe.

$ sudo nmap -sT 10.0.2.15

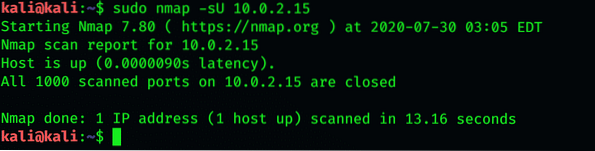

Upotrijebite opciju -sU za skeniranje UDP usluge

$ sudo nmap -sU 10.0.2.15

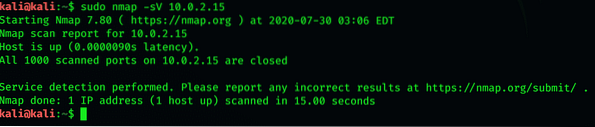

Nije korisno samo dobiti informacije o računalu drugog. To je od iznimne važnosti jer vam daje informacije o tome koje podatke o poslužitelju drugi mogu vidjeti. Nmap -sV omogućuje vam dobivanje idealnih informacija o programima koji se izvode na stroju.

$ sudo nmap -sV 10.0.2.15

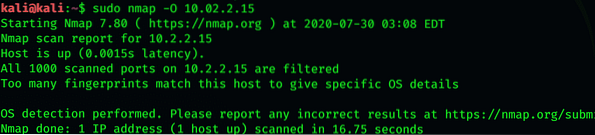

Udaljeno otkrivanje OS-a

-O otkriva operativni sustav. Otkriva se na temelju potpisa jer svaki operativni sustav različito reagira na pakete. To se postiže korištenjem informacija koje Nmap dobiva putem TCP SYN-a.

$ sudo nmap -O 10.02.2.15

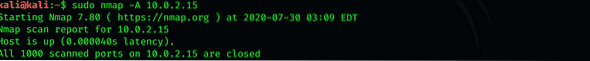

Otkrivanje OS-a, otkrivanje verzija, skeniranje skripti i Traceroute

$ sudo nmap -A 10.0.2.15

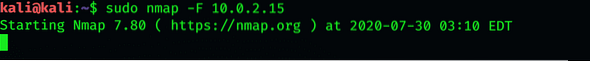

Nmap skenira tisuće korištenih priključaka na stroju koji ciljate. Ovaj postupak traje puno vremena. Ako želite skenirati samo najčešće skeniranja kako biste smanjili potrošnju vremena, upotrijebite oznaku -F. Korištenjem ove zastavice Nmap skenira samo 100 najčešćih priključaka.

$ sudo nmap -F 10.0.2.15

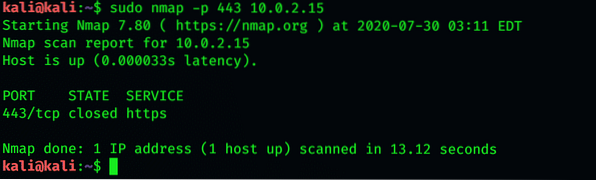

Da biste skenirali odabrane priključke pomoću Nmap-a, upotrijebite -p. Sada će Nmap skenirati samo određene portove.

$ sudo nmap -p 443 10.0.2.15

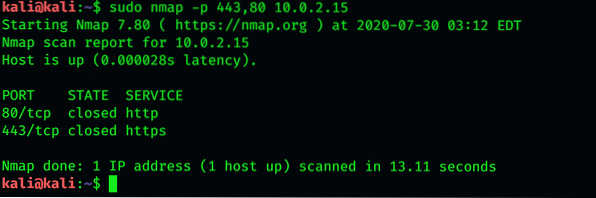

Skenirajte više portova

$ sudo nmap -p 443,80 10.0.2.15

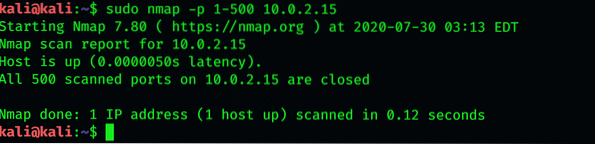

Skeniranje raspona priključaka

$ sudo nmap -p 1-500 10.0.2.15

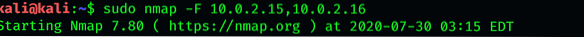

Skeniranje brzog porta (100 priključaka) za višestruke IP adrese

$ sudo nmap -F 10.0.2.15, 10.0.2.16

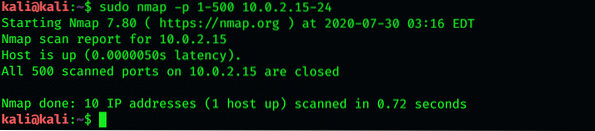

Skeniranje priključaka unutar raspona IP adresa

$ sudo nmap -p 1-500 10.0.2.15-24

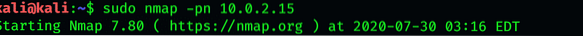

Onemogući samo skeniranje priključka za otkrivanje hosta

$ sudo nmap -pn 10.0.2.15

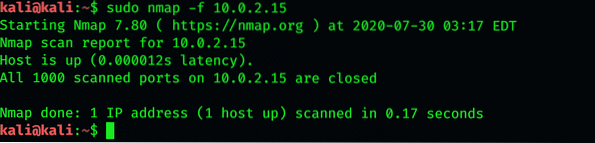

Zatraženo skeniranje (uključujući skeniranje pinga) koristi sitne fragmentirane IP pakete. Teže za paketne filtre

$ sudo nmap -f 10.0.2.15

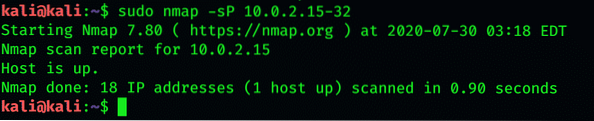

s P je ping zamah. Nmap vam daje mogućnost korištenja različitih tipova ping sweep-a; zadana vrijednost je ICMP, ali također možete koristiti TCP syn i TCP act.

$ sudo nmap -sP 10.0.2.15-32 (prikaz, stručni)

Zaključak

Pomoću najnovije tehnologije i alata lako možete mapirati skrivene podatke bilo koje mreže. Nmap je popularan alat za hakiranje koji se koristi u Kali Linux za mapiranje i prikupljanje informacija. Ovaj članak daje kratki opis uporabe Nmapa. Nadam se da će vam pomoći dok koristite Kali Linux.

Phenquestions

Phenquestions