Nakon postavljanja bilo kojeg poslužitelja, među prvim uobičajenim koracima povezanim sa sigurnošću su vatrozid, ažuriranja i nadogradnje, ssh ključevi, hardverski uređaji. Ali većina sysadmina ne skenira vlastite poslužitelje kako bi otkrila slabe točke kako je objašnjeno s OpenVasom ili Nessusom, niti postavljaju medene lonce ili sustav za otkrivanje upada (IDS) što je objašnjeno u nastavku.

Na tržištu postoji nekoliko IDS-a, a najbolji su besplatni, Snort je najpopularniji, znam samo Snort i OSSEC i više volim OSSEC od Snorta jer jede manje resursa, ali mislim da je Snort i dalje univerzalni. Dodatne opcije su: Suricata, Bro IDS, Security Luk.

Najslužbeno istraživanje učinkovitosti IDS-a prilično je staro, od 1998., iste godine u kojoj je Snort u početku razvijen, a provodi ga DARPA, zaključilo je da su takvi sustavi bili beskorisni prije modernih napada. Nakon 2 desetljeća, IT se razvio u geometrijskom napretku, sigurnost je također, a sve je gotovo ažurno, usvajanje IDS-a korisno je za svakog sysadmina.

Frknite IDS

Snort IDS radi u 3 različita načina, kao njuškalica, kao zapisnik paketa i sustav za otkrivanje upada u mrežu. Posljednji je najsvestraniji za koji je ovaj članak usredotočen.

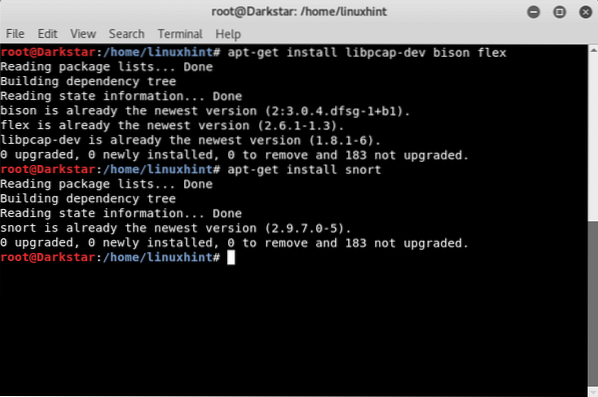

Instaliranje Snort

apt-get instalirati libpcap-dev bison flexZatim pokrećemo:

apt-get instalacija hrkanjeU mom slučaju softver je već instaliran, ali nije bio zadani, tako je instaliran na Kali (Debian).

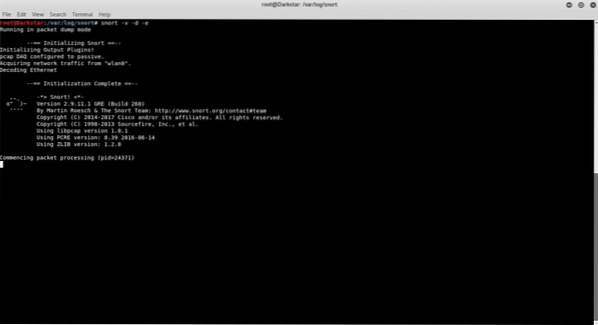

Početak rada sa Snortovim načinom njuškanja

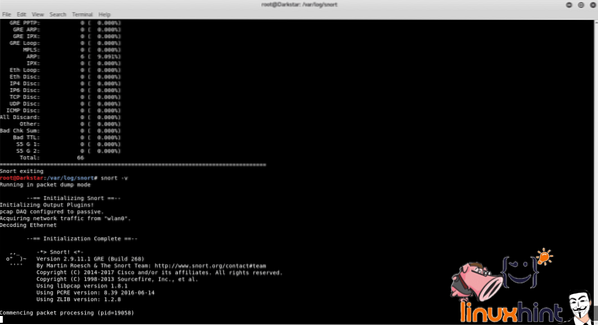

Način njuškanja čita mrežni promet i prikazuje prijevod za ljudski preglednik.

Da biste ga testirali, upišite:

Ova se opcija ne bi trebala normalno koristiti, za prikazivanje prometa potrebno je previše resursa, a primjenjuje se samo za prikaz rezultata naredbe.

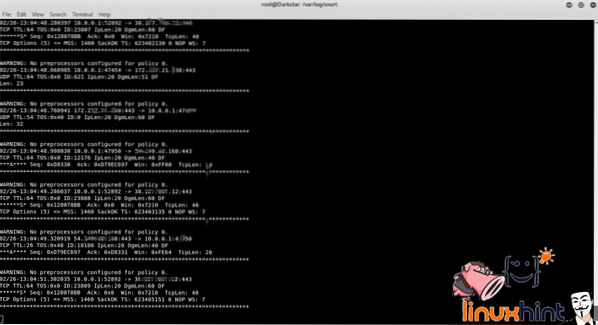

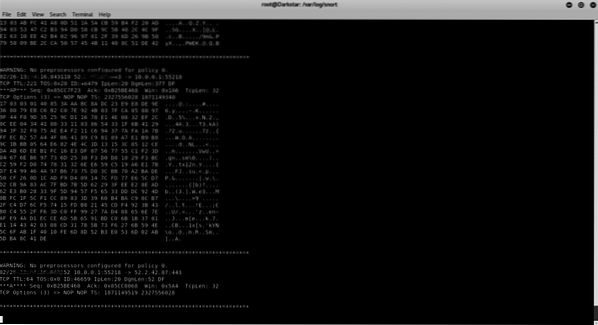

U terminalu možemo vidjeti zaglavlja prometa koje je Snort otkrio između računala, usmjerivača i interneta. Snort također izvještava o nedostatku pravila za reagiranje na otkriveni promet.

Ako želimo da Snort prikaže i podatke, upišite:

Da biste prikazali zaglavlja sloja 2:

# hrkanje -v -d -eBaš kao i parametar "v", i "e" predstavlja gubljenje resursa, njegovu upotrebu treba izbjegavati za proizvodnju.

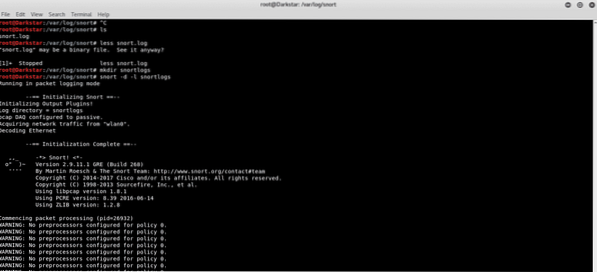

Početak rada sa Snortovim načinom evidentiranja paketa

Da bismo spasili Snort-ova izvješća, moramo odrediti Snort direktorij dnevnika, ako želimo da Snort prikazuje samo zaglavlja i bilježi promet na tipu diska:

# mkdir snortlogs# snort -d -l snortlogs

Zapisnik će se spremiti u direktorij snortlogs.

Ako želite pročitati datoteke dnevnika, unesite:

# snort -d -v -r ime datoteke dnevnika.zapisnik.xxxxxxx

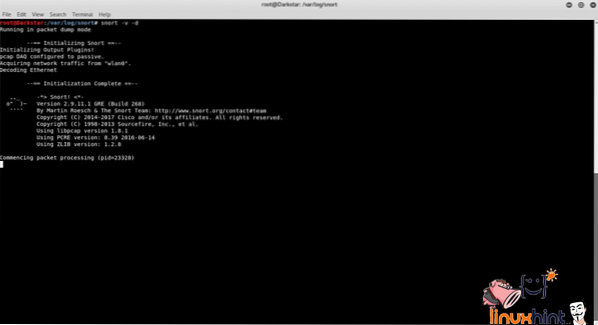

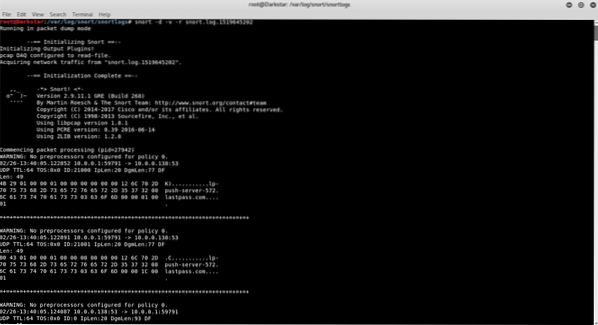

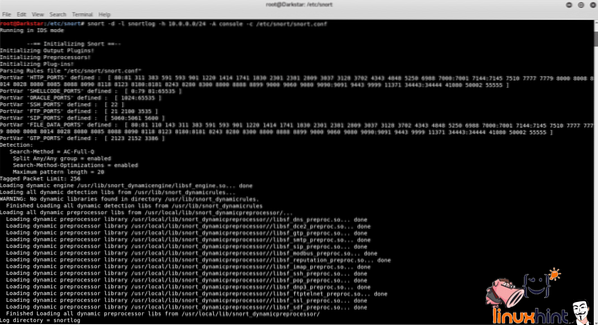

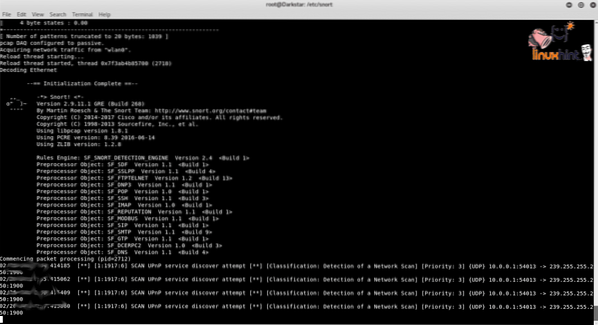

Početak rada sa Snortovim načinom mrežnog otkrivanja upada u mrežu (NIDS)

Sljedećom naredbom Snort čita pravila navedena u datoteci / etc / snort / snort.conf za pravilno filtriranje prometa, izbjegavajući čitav promet i usredotočujući se na određene incidente

upućeno u hrkanje.conf kroz prilagodljiva pravila.

Parametar "-A konzola" upućuje snort na upozorenje u terminalu.

# snort -d -l snortlog -h 10.0.0.0/24 -Konzola -c frkće.konf

Hvala vam što ste pročitali ovaj uvodni tekst za Snortovu upotrebu.

Phenquestions

Phenquestions