Sanitizacija ulaza postupak je čišćenja ulaza, tako da se umetnuti podaci ne koriste za pronalaženje ili iskorištavanje sigurnosnih rupa na web mjestu ili poslužitelju.

Ranjiva stranice su ili nesanitizirane ili vrlo loše i nepotpuno sanirane. To je neizravno napad. Nosivost se neizravno šalje na žrtva. The zlonamjerni kod je napadač umetnuo na web mjesto, a zatim je postao dio njega. Kad god korisnik (žrtva) posjeti web stranicu, zlonamjerni kod premješta se u preglednik. Dakle, korisnik nije svjestan da se bilo što događa.

S XSS-om napadač može:

- Manipulirajte, uništavajte ili čak oštetite web stranicu.

- Izložite osjetljive korisničke podatke

- Snimite ovjerene korisničke kolačiće sesije

- Prenesite stranicu za krađu identiteta

- Preusmjerite korisnike na zlonamjerno područje

XSS je u deset najboljih zemalja OWASP-a u posljednjem desetljeću. Više od 75% površinske mreže osjetljivo je na XSS.

Postoje 4 vrste XSS:

- Pohranjeni XSS

- Reflektirani XSS

- XOM koji se temelji na DOM-u

- Slijepi XSS

Kada provjeravate XSS u pentestu, može se umoriti od pronalaska injekcije. Većina pentestera koristi XSS Tools kako bi obavili posao. Automatizacija postupka ne samo da štedi vrijeme i trud, ali što je još važnije, daje točne rezultate.

Danas ćemo razgovarati o nekim alatima koji su besplatni i korisni. Također ćemo razgovarati o tome kako ih instalirati i koristiti.

XSSer:

XSSer ili skripta za više web lokacija je automatski okvir koji pomaže korisnicima da pronađu i iskoriste XSS ranjivosti na web mjestima. Ima unaprijed instaliranu knjižnicu s oko 1300 ranjivosti, koja pomaže zaobići mnoge WAF-ove.

Pogledajmo kako ga možemo koristiti za pronalaženje XSS ranjivosti!

Montaža:

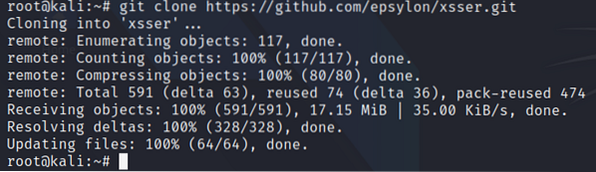

Moramo klonirati xsser iz sljedećeg GitHub repo-a.

$ git klon https: // github.com / epsylon / xsser.git

Sada je xsser u našem sustavu. Pređite u mapu xsser i pokrenite postavljanje.py

$ cd xsserPostavljanje $ python3.py

Instalirat će sve već instalirane ovisnosti i instalirat će xsser. Sad je vrijeme da ga pokrenete.

Pokreni GUI:

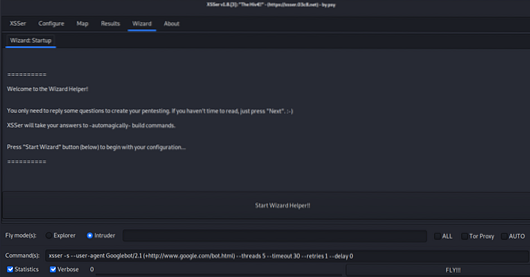

$ python3 xsser --gtkPojavio bi se prozor poput ovog:

Ako ste početnik, prođite kroz čarobnjaka. Ako ste profesionalac, preporučit ću vam konfiguriranje XSSer-a prema vlastitim potrebama putem kartice za konfiguriranje.

Trčanje u terminalu:

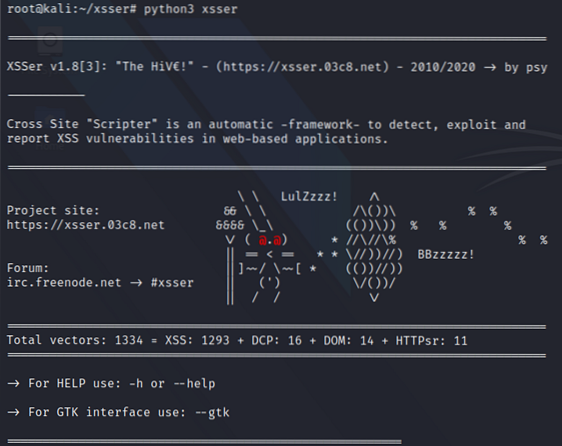

$ python3 xsser

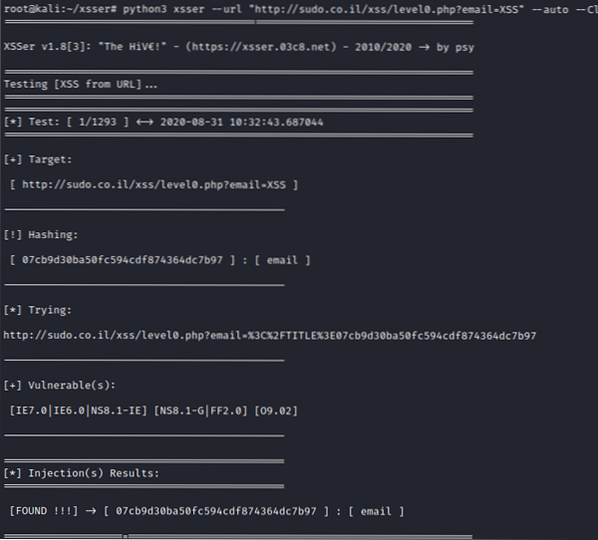

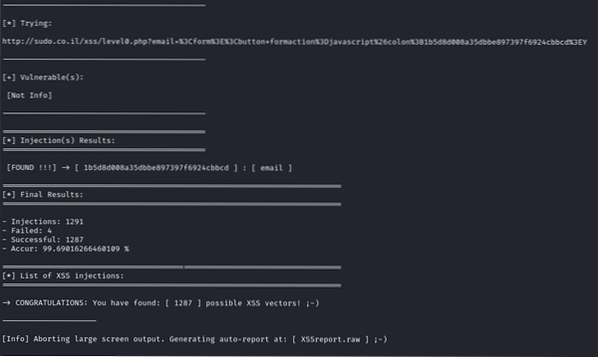

Ovdje je stranica koja vas izaziva da iskoristite XSS. Pomoću xsser pronaći ćemo nekoliko ranjivosti. Dajemo ciljani URL xsseru i on će započeti provjeru ranjivosti.

Nakon što se završi, rezultati se spremaju u datoteku. Ovdje je XSSreport.sirovo. Uvijek se možete vratiti da vidite koji je od korisnih tereta radio. Budući da je ovo bio izazov na početničkoj razini, većina ranjivosti jest PRONAĐENO ovdje.

XSSniper:

Cross-Site Sniper, poznat i kao XSSniper, još je jedan alat za otkrivanje xss-a s funkcijama masovnog skeniranja. Skenira cilj za GET parametre, a zatim u njih ubrizgava XSS korisni teret.

Sposobnost indeksiranja ciljanog URL-a za relativne veze smatra se još jednom korisnom značajkom. Svaka pronađena veza dodaje se u red skeniranja i obrađuje, pa je lakše testirati cijelu web stranicu.

Na kraju, ova metoda nije sigurna, ali dobra je heuristika masovno pronalaziti mjesta ubrizgavanja i testirati strategije bijega. Također, budući da nema emulacije preglednika, morate ručno testirati otkrivene injekcije protiv različitih xss zaštita preglednika.

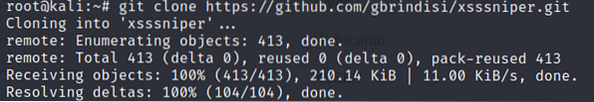

Da biste instalirali XSSniper:

$ git klon https: // github.com / gbrindisi / xsssniper.git

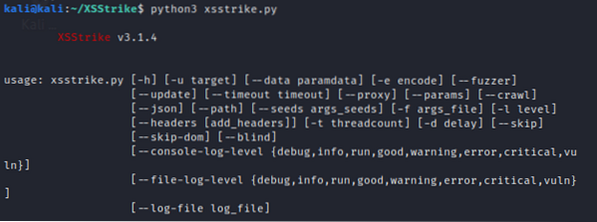

XSStrike:

Ovaj alat za otkrivanje skripti na više mjesta opremljen je sljedećim:

- 4 ručno napisana raščlanjivača

- inteligentni generator korisnog tereta

- snažan raspršeni motor

- nevjerojatno brzo puzanje

Bavi se i reflektiranim i DOM XSS skeniranjem.

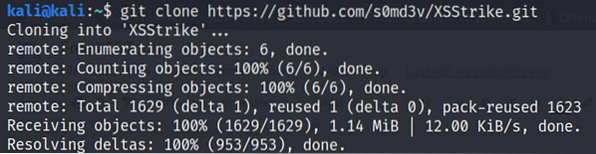

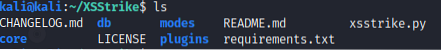

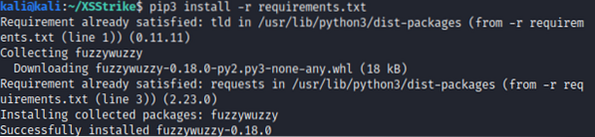

Montaža:

$ ls

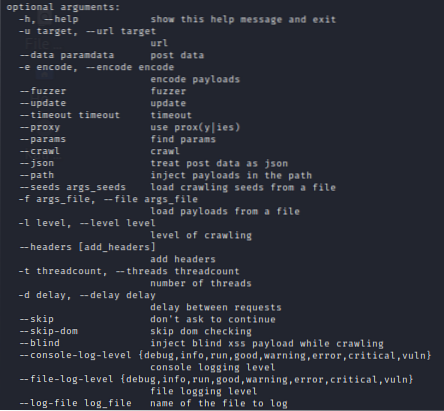

Upotreba:

Fakultativni argumenti:

Skeniranje jednog URL-a:

$ python xsstrike.py -u http: // primjer.com / search.php?q = upitPrimjer indeksiranja:

$ python xsstrike.py -u "http: // primjer.com / stranica.php "--popuzatiXSS lovac:

To je nedavno pokrenut okvir na ovom polju XSS ranjivosti, uz pogodnosti lakog upravljanja, organizacije i nadgledanja. Općenito funkcionira držeći određene zapisnike kroz HTML datoteke web stranica. Pronaći bilo koju vrstu ranjivosti skriptiranja na više lokacija, uključujući slijepi XSS (koji se, obično, često propušta) kao prednost u odnosu na uobičajene XSS alate.

Montaža:

$ sudo apt-get install git (ako već nije instaliran)$ git klon https: // github.com / obavezniprogramer / xsshunter.git

Konfiguracija:

- pokrenite konfiguracijsku skriptu kao:

$ ./ generiraj_konfig.py- sada pokrenite API kao

$ sudo apt-get instalacija python-virtualenv python-dev libpq-dev libffi-dev$ cd xsshunter / api /

$ virtualenv env

$ . env / bin / activate

$ pip install -r zahtjevi.txt

$ ./ apiserver.py

Da biste koristili GUI poslužitelj, morate slijediti i izvršiti ove naredbe:

$ cd xsshunter / gui /$ virtualenv env

$ .env / bin / activate

$ pip install -r zahtjevi.txt

$ ./ guiserver.py

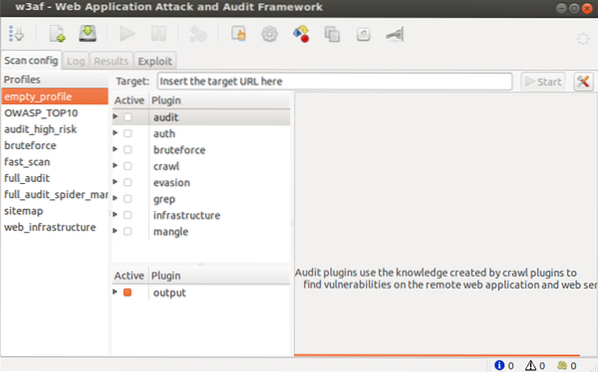

W3af:

Još jedan alat za testiranje ranjivosti otvorenog koda koji uglavnom koristi JS za testiranje određenih web stranica na ranjivosti. Glavni je zahtjev konfiguriranje alata prema vašoj potražnji. Jednom kad završi, učinkovito će obaviti svoj posao i prepoznati XSS ranjivosti. To je alat zasnovan na dodatku koji je uglavnom podijeljen u tri odjeljka:

- Jezgra (za osnovno funkcioniranje i osiguravanje knjižnica za dodatke)

- UI

- Dodaci

Montaža:

Da biste instalirali w3af na vaš Linux sustav, samo slijedite korake u nastavku:

Klonirajte GitHub repo.

$ sudo git klon https: // github.com / andresriancho / w3af.gitInstalirajte verziju koju želite koristiti.

> Ako želite koristiti GUI verziju:

$ sudo ./ w3af_guiAko više volite koristiti verziju konzole:

$ sudo ./ w3af_consoleOboje će trebati instalirati ovisnosti ako već nisu instalirane.

Skripta se kreira na / tmp / script.sh, koji će za vas instalirati sve ovisnosti.

GUI verzija w3af dana je kako slijedi:

U međuvremenu, verzija konzole tradicionalni je alat za izgled terminala (CLI).

Upotreba

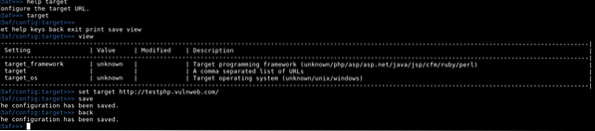

1. Konfiguriranje cilja

U cilju, naredba za pokretanje izbornika postavi cilj TARGET_URL.

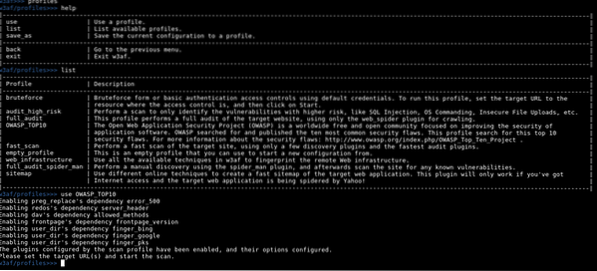

2. Konfiguriranje profila revizije

W3af dolazi s nekim profilom koji već ima pravilno konfigurirane dodatke za pokretanje revizije. Da biste koristili profil, pokrenite naredbu, koristi PROFILE_NAME.

3. Dodatak za konfiguriranje

4. Konfigurirajte HTTP

5. Pokrenite reviziju

Za više informacija posjetite http: // w3af.org /:

Prestanak:

Ovi su alati pravedni kap u oceanu jer je internet prepun nevjerojatnih alata. Alati poput Burpa i webscaraba također se mogu koristiti za otkrivanje XSS-a. Također, šešir divnoj zajednici otvorenog koda, koja donosi uzbudljiva rješenja za svaki novi i jedinstveni problem.

Phenquestions

Phenquestions