Iako je protokol AH protokol provjere autentičnosti, ESP protokol također pruža provjeru autentičnosti i šifriranje.

Udruga za sigurnost:

Udruživanje se sastoji od administracije ključeva i uspostavljanja sigurne veze između uređaja, ovo je prvi korak u vezi i provodi se protokolom IKE (Internet Key Exchange).

Ovjera:

U ovom slučaju provjera autentičnosti ne pruža šifriranje, jer podaci nisu šifrirani, funkcija protokola AH i provjera autentičnosti je potvrda da isporučeni paket nije presretnut i modificiran ili „slomljen“ tijekom prijenosa. AH protokol pomaže u provjeri integriteta prenesenih podataka i impliciranih IP adresa. Korištenje IPSEC-a s AH-om neće zaštititi naše podatke od napada Čovjeka u sredini, ali će nas o tome obavijestiti otkrivanjem razlika između zaglavlja primljenog IP paketa i izvornog. Da bi to učinili, AH protokoli identificiraju pakete dodajući sloj s nizom brojeva.

AH, zaglavlje za provjeru autentičnosti, kako naziv navodi, također potvrđuje sloj IP zaglavlja, dok ESP ne uključuje IP zaglavlje.

Bilješka: IP zaglavlje je IP paketni sloj koji sadrži informacije o uspostavljenoj vezi (ili će se povezati), kao što su izvor i adresa odredišta.

Šifriranje:

Za razliku od protokola AH koji samo provjerava cjelovitost paketa, pošiljatelji u IP zaglavljima, ESP (Encapsulating Security Payload) paket dodatno nudi šifriranje, što znači da ako napadač presretne paket, neće moći vidjeti sadržaj jer je šifriran.

Asimetrična i simetrična enkripcija

IPSEC kombinira i asimetrične i simetrične enkripcije kako bi pružio sigurnost uz zadržavanje brzine.

Simetrična enkripcija ima jedan ključ koji se dijeli između korisnika, dok je asimetrična enkripcija ona koju koristimo prilikom autentifikacije s javnim i privatnim ključevima. Asimetrično šifriranje je sigurnije jer nam omogućuje dijeljenje javnog ključa s mnogim korisnicima dok se sigurnost oslanja na privatni ključ, simetrično šifriranje je manje sigurno jer smo prisiljeni dijeliti jedini ključ.

Prednost simetričnog šifriranja je brzina, trajna interakcija između dva uređaja koja trajno autentificiraju asimetričnom enkripcijom bila bi spora. IPSEC integrira obojicu, prvo asimetrična enkripcija provjerava autentičnost i uspostavlja sigurnu vezu između uređaja koji koriste protokole IKE i AH, a zatim se mijenja u simetričnu enkripciju kako bi zadržala brzinu veze, SSL protokol također integrira i asimetrične i simetrične enkripcije, ali SSL ili TLS pripadaju višem sloju IP protokola, zato se IPSEC može koristiti za TCP ili UDP (također možete koristiti SSL ili TLS, ali to nije norma).

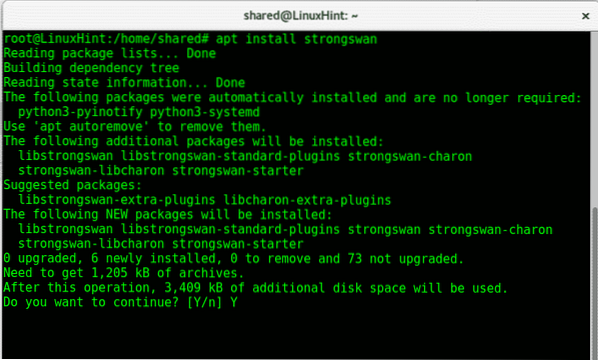

Korištenje IPSEC-a primjer je potrebe za dodavanjem dodatne podrške našem jezgru koja će se koristiti kao što je objašnjeno u prethodnom članku o Linux kernelu. IPSEC možete implementirati na Linux sa strongSwan, na Debian i Ubuntu sustave možete upisati:

apt instalirati strongswan -y

Objavljen je i članak o VPN uslugama, uključujući IPSEC koji se lako postavlja na Ubuntuu.

Nadam se da vam je ovaj članak bio koristan za razumijevanje IPSEC protokola i kako oni funkcioniraju. Nastavite pratiti LinuxHint za više savjeta i ažuriranja na Linuxu.

Phenquestions

Phenquestions