dnsenum paket

Riječ je o višenitnoj Perl skripti koja pomaže u razvrstavanju DNS informacija o domeni. Također pomaže u otkrivanju IP blokova, posebno onih koji nisu susjedni. Sadrži sljedeće osnovne operacije:

- Pribavite adresu domaćina.

- Dobivanje poslužitelja imena.

- Nabavite zapis MX-a.

- Nabavite vezu, izvedite axfr upite na poslužiteljima imena.

- Sada nabavite poddomene i dodatna imena uz pomoć google struganja.

- Datoteka s grubom silom poddomene također će izvesti rekurziju na poddomenama koje imaju NS zapise.

- Sada izračunajte klasu domena mrežne domene C i izvršite upite na njima.

- Zatim izvedite obrnuti pregled na rasponima mreže.

- Napišite domenu_ips.txt datoteka za ip-blokove.

dnsmap paket

dnsmap je prvotno objavljen 2006. godine zahvaljujući nadahnuću izmišljene priče Paula Craiga poznatog kao "lopov kojeg nitko nije vidio". To može biti dostupno u knjizi pod nazivom "Krađa mreže - kako posjedovati kutiju". Dnsmap pomaže pentesteru u procesu prikupljanja podataka za sigurnosne procjene. U ovoj fazi IP mrežni blokovi, kontaktni brojevi itd. ciljane tvrtke otkrio je savjetnik za sigurnost. Postoji još jedna tehnika koja se naziva grubo forsiranje poddomene, a korisna je u fazi popisivanja, posebno kada ostale metode poput prijenosa zona ne rade.

Žestoki paket

Da vidimo što nije žestoko. Nije alat za DDoS niti je dizajniran za skeniranje cijelog interneta i izvođenje neciljanih napada. Također, to nije IP skener. Glavna svrha je locirati ciljeve, posebno unutarnju i vanjsku mrežu. U roku od nekoliko minuta, žestoko brzo skenirajte domene uz pomoć nekoliko taktika jer je žestoka Perl skripta. Žestoko ne provodi eksploatacije; nego je netko namjerno to učinio s prekidačem -connect.

DNS (sustav imena domena)

DNS je skraćenica za sustav imena domena i sličan je telefonskom imeniku koji uključuje nekoliko imena, adresa i imena. DNS se koristi za unutarnje, kao i za vanjske mreže organizacija. Imena hosta IP adresa rješavaju se pomoću DNS protokola. Svako računalo ima datoteku hosta koja se nalazi u sljedećem direktoriju kada nije bilo DNS-a. C: \ Windows \ System32 \ vozači \itd.

Sada neka vidite DNS zapise za sljedeće domene:

- Nabrajanje DNS-a i prijenosa zona uz pomoć dnsenuma

- Izvršite analizu DNS-a uz pomoć uslužnog programa Host

- Pretraživanje poddomena pomoću dnsmap-a

- Ispitivanje DNS-a upotrebom Žestokog

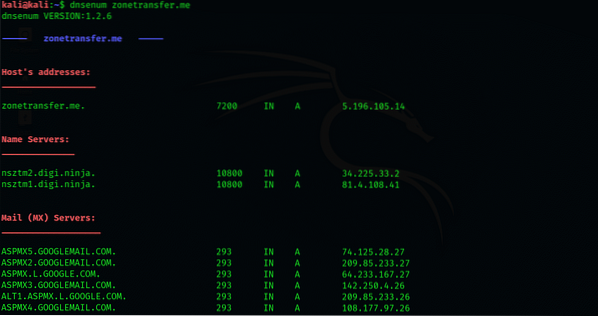

Popis DNS-a i prijenosa zona uz pomoć dnsenuma

Dnsenum je jednostavan alat. Korištenje ovog alata vrlo je jednostavno jer rješava i nabraja podatke DNS-a za određenu metu. Nadalje, automatski provodi zonske prijenose DNS-a uz pomoć detalja poslužitelja imena. Pogledajmo detalje:

U prvom koraku otvorite prozor novog terminala. Zatim izvršite sljedeću naredbu: dnsenum. Nakon toga prikazat će se izbornik pomoći s detaljnim opisom različitih operatora i načinom korištenja.

Pristupanjem prilično osjetljivim informacijama, poput onih koje smo pronašli, doći će do mrežnih podataka za određenu ciljnu organizaciju.

Tada se sljedeća naredba koristi za izvođenje DNS-a nabrajanja na prijenosniku zone.mi. To je prikazano u nastavku:

$ dnsenum zonetransfer.mi

U trećem koraku prijenos DNS zone vrši dnsenum pomoću poslužitelja imena koji su dobiveni u procesu nabrajanja. Pojedinosti su dane u nastavku:

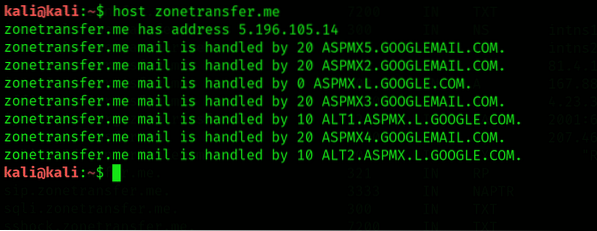

Izvršite analizu DNS-a uz pomoć uslužnog programa Host

Uslužni program host koristan je jer je posve svojstven Linux operativnom sustavu. Korištenjem ovoga možemo dobiti puno DNS informacija u vezi s ciljanom domenom. Pogledajmo kako to funkcionira:

U prvom koraku otvorite novi terminal u Kali Linuxu. Zatim izvršite sljedeću naredbu:

$ host zonetransfer.mi

Ovdje ćemo primijetiti da će host alat dobiti zapise DNS-a poput zapisa A i MX domene.

Zatim upotrijebite sljedeću naredbu:

$ dnsenum -t zonetransfer.mi

Za popisivanje kako bi se dobili poslužitelji imena domene. Ovdje operator -t pomaže odrediti zapise DNS-a.

Nakon dobivanja poslužitelja imena određene domene, koristit ćemo prikupljene podatke. Sada ćemo izvršiti prijenos DNS zone za domenu postavljanjem upita poslužiteljima imena uz pomoć sljedeće naredbe:

$ dnsenum -l zonetransfer.ja nsztml.digi.nindža

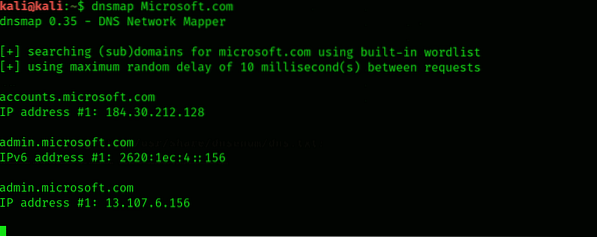

Pretraživanje poddomena pomoću dnsmap-a

Dnsmap djeluje drugačije, nabrajajući poddomene određene domene organizacije, a zatim ga postavlja na operativni sustav kali Linus kao ugrađeni popis riječi. Dnsamp će razriješiti IP adresu čim se pronađe poddomena. Uz pomoć sljedeće naredbe možemo pronaći poddomene različitih organizacija s njihovim Ip adresama, kao što je prikazano dolje:

$ dnsenum microsoft.com

Da biste pronašli skriveni osjetljivi portal i direktorije, potrebno je otkriti poddomene određene organizacije.

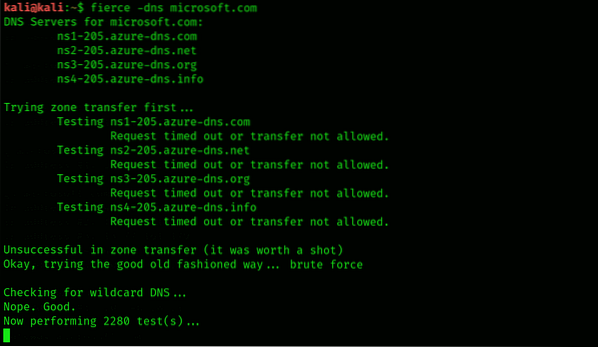

Ispitivanje DNS-a upotrebom Žestokog

Fierce je alat za ispitivanje DNS-a. Smatra se kao polulagani alat koji izvodi velike pretrage za ciljanu domenu koja ima imena hosta i IP prostore. Za njegovo izvršavanje koristi se sljedeća naredba, kao što je prikazano dolje:

$ žestoko -dns microsoft.com

Fierce će dobiti sve zapise DNS-a i također otkriti poddomene koristeći njihove IP adrese određene domene. Za dubinsku analizu ciljne domene, ovom će alatu trebati dodatno vrijeme da dovrši postupak.

Zaključak:

U ovom uputstvu pokazao sam vam što je DNS i kako funkcionira alat dnsenum u Kali Linuxu. Također sam vam pokazao kako raditi na alatu Fierce i dobiti sve DNS zapise.

Phenquestions

Phenquestions