Postoje dvije mogućnosti za razvoj nultog dana: ili razvijete vlastiti ili uhvatite nulti dan koji su razvili drugi. Vlastiti razvoj nultog dana može biti monoton i dug proces. Zahtijeva veliko znanje. Može potrajati puno vremena. S druge strane, nulti dan mogu zabilježiti drugi i mogu se ponovno koristiti. Mnogi hakeri koriste ovaj pristup. U ovom smo programu postavili lonac za med koji se čini nesigurnim. Zatim čekamo da ih napadači privuku, a zatim se uhvati njihov zlonamjerni softver kad su provalili u naš sustav. Haker može zlonamjerni softver ponovo upotrijebiti u bilo kojem drugom sustavu, pa je osnovni cilj najprije hvatanje malware-a.

Dionaea:

Markus Koetter je bio taj koji je razvio Dionaeu. Dionaea je uglavnom dobila ime po biljci mesožderka Venera. Prvenstveno je riječ o loncu s niskom interakcijom. Dionaea obuhvaća usluge koje napadači napadaju, na primjer, HTTP, SMB itd., i oponaša nezaštićeni sustav prozora. Dionaea koristi Libemu za otkrivanje ljuskastog koda i može nas natjerati da budemo oprezni u vezi sa školjkovim kodom, a zatim ga snimiti. Šalje istodobne obavijesti o napadu putem XMPP-a, a zatim ih bilježi u bazu podataka SQ Lite.

Libemu:

Libemu je knjižnica koja se koristi za otkrivanje ljuske i x86 emulacije. Libemu može crtati zlonamjerni softver unutar dokumenata kao što su RTF, PDF itd. to možemo koristiti za neprijateljsko ponašanje koristeći se heuristikom. Ovo je napredni oblik meda i početnici ga ne bi trebali isprobati. Dionaea nije sigurna ako je haker ugrozi, cijeli će vaš sustav biti ugrožen, au tu svrhu treba koristiti mršavu instalaciju, preferiraju se Debian i Ubuntu sustav.

Preporučujem da ga ne koristite na sustavu koji će se koristiti u druge svrhe jer ćemo instalirati knjižnice i kodove koji mogu oštetiti druge dijelove vašeg sustava. Dionaea, s druge strane, nije sigurna ako se ugrozi vaš će cijeli sustav biti ugrožen. U tu svrhu treba koristiti vitku instalaciju; Poželjni su sustavi Debian i Ubuntu.

Instalirajte ovisnosti:

Dionaea je složeni softver i za njega su potrebne mnoge ovisnosti koje nisu instalirane na drugim sustavima poput Ubuntua i Debiana. Stoga ćemo morati instalirati ovisnosti prije instaliranja Dionaee, a to može biti dosadan zadatak.

Na primjer, za početak moramo preuzeti sljedeće pakete.

$ sudo apt-get install libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

izgradnja-bitna subverzija git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

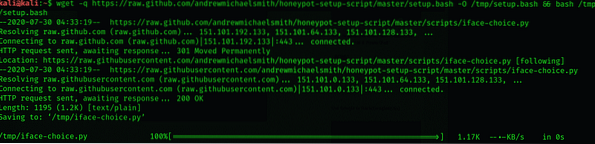

Skriptu Andrewa Michaela Smitha možete preuzeti s Githuba pomoću wgeta.

Kada se preuzme ova skripta, instalirat će aplikacije (SQlite) i ovisnosti, zatim preuzeti i konfigurirati Dionaeu.

$ wget -q https: // sirovo.github.com / andremichaelsmith / honeypot-setup-script /master / postavljanje.bash -O / tmp / postavljanje.bash && bash / tmp / setup.bash

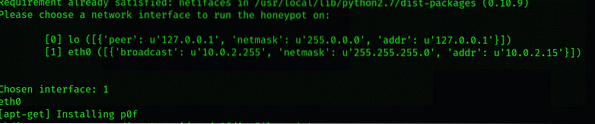

Odaberite sučelje:

Dionaea će se sama konfigurirati i tražit će od vas da odaberete mrežno sučelje na kojem želite da se preslušava nakon što se preuzmu ovisnosti i aplikacije.

Konfiguriranje Dionaee:

Sada je dušo spremno i radi. U budućim tutorijalima pokazat ću vam kako prepoznati predmete napadača, kako postaviti Dionaeu u stvarno vrijeme napada da vas upozori,

I kako pregledati i uhvatiti shellcode napada. Testirat ćemo naše alate za napad i Metasploit kako bismo provjerili možemo li uhvatiti zlonamjerni softver prije nego što ga objavimo na mreži.

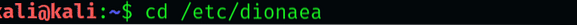

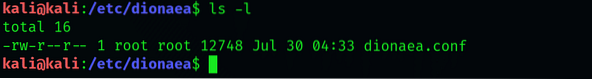

Otvorite Dionaea konfiguracijsku datoteku:

U ovom koraku otvorite Dionaea konfiguracijsku datoteku.

$ cd / etc / dionaea

Vim ili bilo koji drugi uređivač teksta osim ovog može raditi. Leafpad se koristi u ovom slučaju.

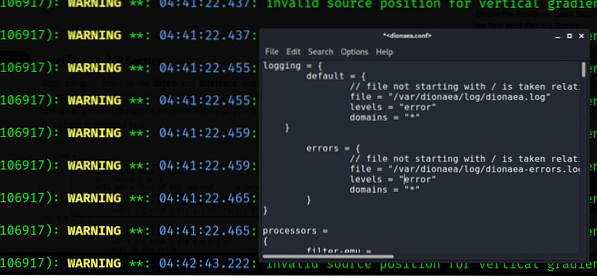

$ sudo lisnato dionaea.konfKonfiguriranje zapisivanja:

U nekoliko slučajeva vidi se više gigabajta datoteke dnevnika. Treba konfigurirati prioritete pogrešaka dnevnika i u tu svrhu pomaknite se prema dnu odjeljka evidentiranja datoteke.

Odjeljak sučelja i IP-a:

U ovom koraku pomaknite se do sučelja i preslušajte dio konfiguracijske datoteke. Želimo da sučelje bude postavljeno na ručno. Kao rezultat toga, Dionaea će snimiti sučelje po vlastitom izboru.

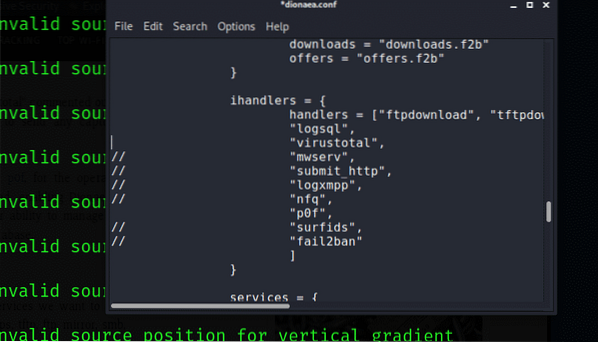

Moduli:

Sada je sljedeći korak postavljanje modula za učinkovito funkcioniranje Dionaee. Koristit ćemo p0f za otiske prstiju operativnog sustava. To će pomoći u prijenosu podataka u bazu podataka SQLite.

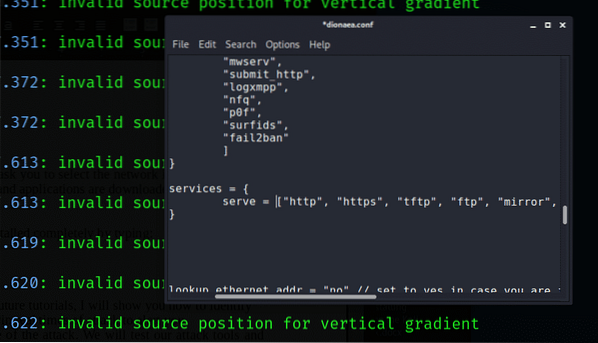

Usluge:

Dionaea je postavljena za pokretanje https, http, FTP, TFTP, smb, epmap, sip, mssql i mysql

Onemogućite Http i https jer ih hakeri vjerojatno neće prevariti i nisu ranjivi. Ostavite ostale jer su nesigurne usluge i hakeri ih mogu lako napadati.

Pokrenite dionaea za testiranje:

Moramo pokrenuti dionaeu da bismo pronašli novu konfiguraciju. To možemo učiniti upisivanjem:

$ sudo dionaea -u nikoga -g nogrupa -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

Sada možemo analizirati i uhvatiti zlonamjerni softver uz pomoć Dionaee jer uspješno radi.

Zaključak:

Korištenjem iskorištavanja nultih dana, hakiranje može postati lako. To je ranjivost računalnog softvera i sjajan način privlačenja napadača i u nju se može namamiti bilo koga. Možete lako iskoristiti računalne programe i podatke. Nadam se da će vam ovaj članak pomoći da saznate više o Zero-Day Exploit-u.

Phenquestions

Phenquestions