Ali danas ćemo razgovarati o još jednom izvrsnom skeneru porta: Unicornscan i kako ga koristiti u sljedećem pokušaju portscanning-a. Poput ostalih popularnih alata za skeniranje portova, poput nmap-a, on ima nekoliko sjajnih značajki koje su jedinstvene samo za njega. Jedna od takvih značajki je da može slati pakete i primati ih kroz dvije različite niti, za razliku od ostalih portscannera.

Poznat po svojim asinkronim mogućnostima TCP i UDP skeniranja, Unicornscan omogućuje svojim korisnicima otkrivanje detalja o mrežnim sustavima putem alternativnih protokola skeniranja.

Atributi Unicornscana

Prije nego što pokušamo skeniranje mreže i priključaka s unicornscanom, istaknimo neke od njegovih značajki koje definiraju:

- Asinkrono TCP skeniranje bez stanja sa svakom od TCP zastavica ili kombinacija zastavica

- Asinkrono UDP skeniranje specifično za protokol

- superiorno sučelje za mjerenje odgovora od TCP / IP poticaja

- Aktivni i pasivni daljinski OS i otkrivanje aplikacija

- Zapisivanje i filtriranje PCAP datoteka

- sposoban slati pakete s različitim otiscima prstiju OS-a od OS-a domaćina.

- Izlaz relacijske baze podataka za pohranu rezultata vaših skeniranja

- Prilagodljiva podrška modula kako bi se prilagodila sustavu koji se pentestedira

- Prilagođeni prikazi skupa podataka.

- Ima svoj TCP / IP stog, prepoznatljivu značajku koja ga razlikuje od ostalih portnih skenera

- Dolazi ugrađen u Kali Linux, nema potrebe za preuzimanjem

Izvođenje jednostavnog skeniranja s Unicornscanom

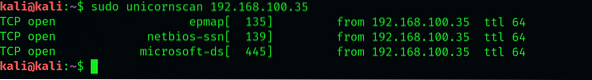

Najosnovnije skeniranje s Unicornscan omogućuje nam skeniranje IP adrese jednog domaćina. Utipkajte sljedeće u sučelje da biste izvršili osnovno skeniranje s Unicornscanom

$ sudo unicornscan 192.168.100.35

Evo, isprobali smo ovo skeniranje na sustavu s Win 7 povezanim na našu mrežu. U osnovnom skeniranju navedeni su svi TCP priključci u sustavu koji skeniramo. Primijetite sličnosti sa -sS scan u nmap-u i kako je ključno to što prema zadanim postavkama ne koristi ICMP. Od spomenutih luka otvorene su samo luke 135,139,445 i 554.

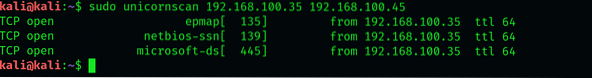

Skeniranje više IP adresa s Unicornscanom

Napravit ćemo malu izmjenu u osnovnoj sintaksi skeniranja za skeniranje više domaćina, a primijetit ćete suptilnu razliku od naredbi skeniranja koje koristimo u nmap i hping. Ciljevi se postavljaju u nizu kako bi započeli skeniranje:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Obavezno ne stavljajte zareze između adresa jer sučelje neće prepoznati naredbu.

Skeniranje mreža klase C s Unicornscanom

Prijeđimo na skeniranje cijele naše mreže klase C. Upotrijebit ćemo CIDR zapis kao što je 192.168.1.0/24 za skeniranje svih 255 IP adresa hosta. Ako bismo pronašli sve IP adrese s otvorenim priključkom 31, dodali bismo: 31 nakon CIDC notacije:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan nas je uspješno vratio svim hostovima koji imaju otvoreni port 31. Cool stvar kod unicornscana je što se ne zaustavlja na našoj mreži, gdje je brzina ograničavajući faktor. Pretpostavimo da su svi sustavi s otvorenim priključcima 1020 imali određenu ranjivost. Bez da imamo ikakvu ideju o tome gdje su ti sustavi, možemo sve skenirati. Iako skeniranje tako velikog broja sustava može potrajati godinama, bilo bi bolje da ih podijelimo na manje skeniranja.

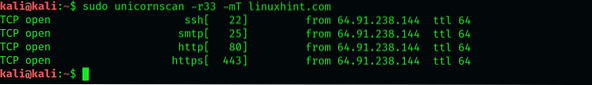

TCP skeniranje s Unicornscanom

Unicornscan je u mogućnosti izvoditi i TCP skeniranje. Odredit ćemo web stranicuX.com kao cilj i tražimo luke 67 i 420. Za ovo specifično skeniranje slati ćemo 33 paketa u sekundi. Prije spominjanja portova, uputit ćemo unicornscan da pošalje 33 paketa u sekundi dodavanjem -r33 u sintaksu i -mT da naznači da želimo skenirati (m) pomoću TCP protokola. Naziv web mjesta nastavit će se s ovim zastavicama.

$ sudo unicornscan -r33 -mT linuxhint.com: 67,420

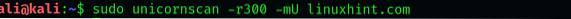

UDP skeniranje:

Također možemo tražiti UDP portove s unicornscanom. Tip:

$ sudo unicornscan -r300 -mU linuxhint.com

Primijetite da smo u sintaksi T zamijenili s U. To znači da tražimo UDP portove, jer Unicornscan prema zadanim postavkama šalje samo TCP SYN pakete.

Naše skeniranje nije prijavilo nijedan otvoreni UDP priključak. To je zato što su otvoreni UDP priključci obično rijetko otkriće. Međutim, moguće je da naiđete na otvoreni 53 ili 161 port.

Spremanje rezultata u PCAP datoteku

Primljene pakete možete izvesti u PCAP datoteku u direktorij po vašem izboru i kasnije izvršiti analizu mreže. Da biste pronašli hostove s otvorenim priključkom 5505, upišite

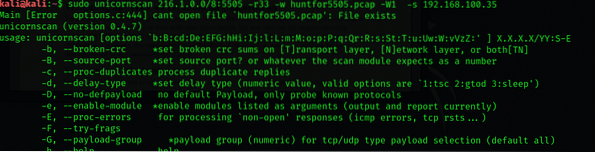

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w lov na5505.pcap-W1-e 192.168.100.35

Umatanje - Zašto preporučujemo Unicornscan

Jednostavno rečeno, čini sve što radi tipični skener porta i čini to bolje. Na primjer, skeniranje je mnogo brže s unicornscanom nego s drugim portscannerima, jer oni koriste TCP / IP stog ciljnog operativnog sustava. To je posebno korisno kada skenirate masovne korporativne mreže kao pentester. Možete naići na stotine tisuća adresa, a vrijeme postaje odlučujući čimbenik uspješnosti skeniranja.

Varalica za Unicornscan

Evo kratkog lista za varalice koji će vam pomoći u osnovnim skeniranjima s Unicornscanom koji bi vam mogli dobro doći.

SYN: -mTSkeniranje ACK: -mTsA

Skeniranje peraja: -mTsF

Null scan: -mTs

Božićno skeniranje: -mTsFPU

Poveži skeniranje: -msf -Iv

Potpuno Xmas skeniranje: -mTFSRPAU

skeniraj priključke od 1 do 5: (-mT) host: 1-5

Zaključak:

U ovom uputstvu objasnio sam alat unicornscan i kako ga koristiti na primjeru. Nadam se da ćete naučiti osnove, a ovaj vam članak pomaže u testiranju putem Kali Linuxa.

Phenquestions

Phenquestions