Prije početka trebat ćete naučiti sljedeće pojmove:

Predmeti: procesi ili korisnici.

Predmeti: datoteke ili datotečni sustavi.

Provedba tipa: na SELinux-u svi subjekti i objekti imaju identifikator tipa koji završava s _t. “Izvršenje tipa je pojam da se u obveznom sustavu kontrole pristupa pristupom upravlja putem odobrenja na temelju skupa pravila subjekt-pristup-objekt.

U SELinux-u se provedba tipa provodi na temelju oznaka subjekata i objekata. SELinux sam po sebi nema pravila koja kažu / bin / bash može izvršiti / bin / ls. Umjesto toga, ima pravila slična "Procesi s oznakom user_t mogu izvršavati uobičajene datoteke s oznakom bin_t.”(Izvor https: // wiki.gentoo.org / wiki / SELinux / Type_enforcement)

Diskrecijska kontrola pristupa (DAC): DAC je sustav vlasništva i dopuštenja koji koristimo u Linuxu za upravljanje pristupom objektima poput datoteka ili direktorija. Diskrecijska kontrola pristupa nema nikakve veze sa SELinuxom i drugačiji je sigurnosni sloj. Za dodatne informacije o DAC-u posjetite Objašnjene Linux dozvole.

Obavezna kontrola pristupa (MAC): je vrsta kontrole pristupa koja ograničava pristup subjekata u interakciji s objektima. Suprotno DAC-u s MAC-om, korisnici ne mogu mijenjati pravila.

Predmeti i objekti imaju sigurnosni kontekst (sigurnosni atributi) koji nadgleda SELinux i njime se upravlja u skladu sa sigurnosnim politikama utvrđenim pravilima koja se trebaju provoditi.

Kontrola pristupa zasnovana na ulogama (RBAC): je vrsta kontrole pristupa temeljena na ulogama, može se kombinirati s MAC-om i DAC-om. RBAC politike olakšavaju upravljanje mnogim korisnicima unutar organizacije, za razliku od DAC-a koji se može izvesti u pojedinačnim dodjelama dozvola, olakšavaju reviziju, konfiguraciju i ažuriranje pravila.

Način provođenja: SELinux ograničava pristup subjekata objektima na temelju pravila.

Dopušteni način: SELinux bilježi samo nelegitimne aktivnosti.

Značajke SELinuxa uključuju (popis Wikipedije):

- Čisto odvajanje politike od provedbe

- Dobro definirana sučelja politike

- Podrška za aplikacije koje postavljaju pitanja o pravilima i provode kontrolu pristupa (na primjer, crond pokretanje poslova u ispravnom kontekstu)

- Neovisnost specifičnih politika i jezika politike

- Neovisnost specifičnih formata i sadržaja sigurnosnih naljepnica

- Pojedinačne oznake i kontrole za objekte i usluge jezgre

- Podrška promjenama politike

- Odvojene mjere za zaštitu integriteta sustava (tip domene) i povjerljivosti podataka (višerazinska sigurnost)

- Fleksibilna politika

- Kontrole nad inicijalizacijom i nasljeđivanjem procesa i izvršavanjem programa

- Kontrole nad datotečnim sustavima, direktorijima, datotekama i otvorenim deskriptori datoteka

- Kontrole nad utičnicama, porukama i mrežnim sučeljima

- Kontrole nad upotrebom "mogućnosti"

- Predmemorirane informacije o odlukama o pristupu putem pristupne predmemorije (AVC)

- Zadano-odbiti politika (sve što nije izričito navedeno u pravilima je zabranjeno).

Izvor: https: // en.wikipedija.org / wiki / Security-Enhanced_Linux # Značajke

Bilješka: korisnici se razlikuju na SELinuxu i passwdu.

Postavljanje SELinux-a na Debian 10 Busteru

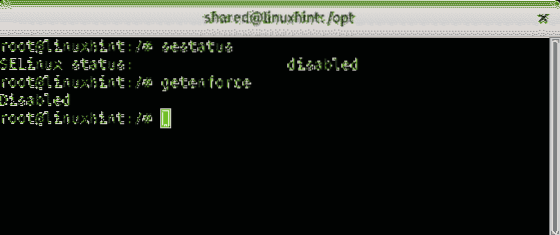

U mom slučaju SELinux je onemogućen na Debian 10 Busteru. Održavanje SELinux-a jedan je od osnovnih koraka za zaštitu Linux uređaja. Da biste saznali status SELinux-a na uređaju, pokrenite naredbu:

/ # sestatus

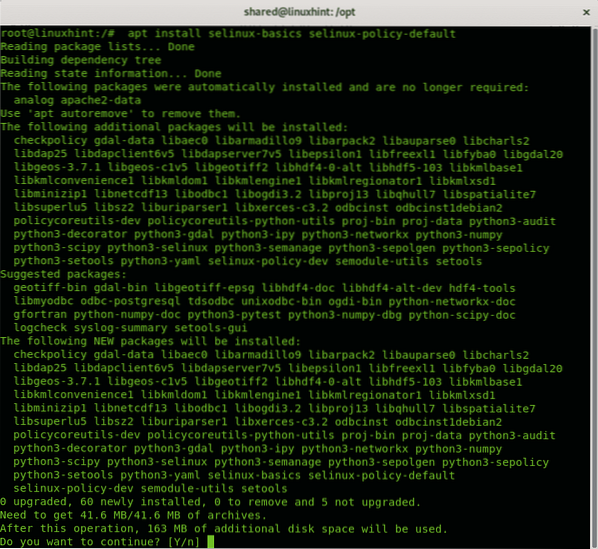

Otkrio sam da je SELinux onemogućen, da biste ga omogućili, morate instalirati neke pakete prije, nakon prikladno ažuriranje, pokrenite naredbu:

/ # apt instalirati selinux-basics selinux-policy-default

Ako se zatraži pritisnite Y za nastavak postupka instalacije. Trčanje prikladno ažuriranje nakon završetka instalacije.

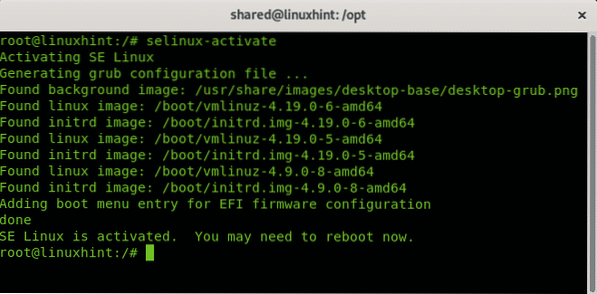

Da biste omogućili SELinux, pokrenite sljedeću naredbu:

/ # selinux-activate

Kao što vidite, SELinux je pravilno aktiviran. Da biste primijenili sve promjene, morate ponovno pokrenuti sustav prema uputama.

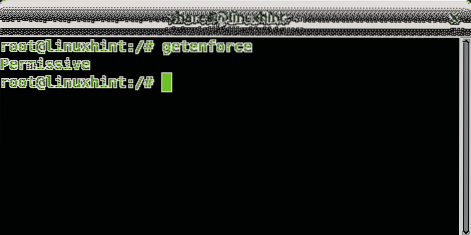

Naredba getenforce može se koristiti za učenje SELinux statusa ako je u permisivnom ili prisilnom načinu:

/ # getenforce

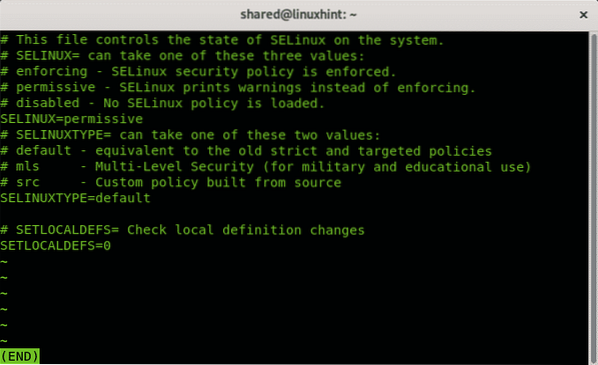

Dopušteni način rada mogao bi se zamijeniti postavljanjem parametra 1 (dopušteno je 0). Također možete provjeriti način rada u konfiguracijskoj datoteci pomoću naredbe manje:

/ # manje / etc / selinux / config

Izlaz:

Kao što vidite, konfiguracijske datoteke prikazuju dozvoljeni način. Pritisnite P prestati.

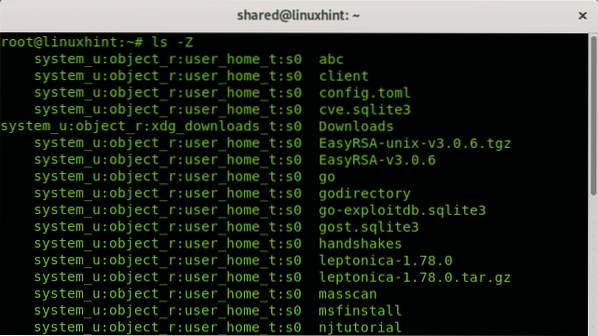

Da biste vidjeli sigurnosni kontekst datoteke ili procesa, možete upotrijebiti zastavicu -Z:

/ # ls -Z

Format naljepnice je korisnik: uloga: tip: razina.

semanage - Alat za upravljanje politikama SELinux

semanage je alat za upravljanje politikama SELinux. Omogućuje upravljanje logičkim vrijednostima (koje omogućuju izmjenu procesa u tijeku), korisničkim ulogama i razinama, mrežnim sučeljima, modulima politike i još mnogo toga. Semanage omogućuje konfiguriranje SELinux politika bez potrebe za kompajliranjem izvora. Semanage omogućuje vezu između OS i SELinux korisnika i određenih konteksta zaštite objekata.

Za dodatne informacije o semanage posjetite man stranicu na: https: // linux.umrijeti.net / man / 8 / semanage

Zaključak i bilješke

SELinux je dodatni način administriranja pristupa procesima sistemskim resursima kao što su datoteke, particije, direktoriji itd. Omogućuje upravljanje masovnim privilegijama prema ulozi, razini ili tipu. Ako je omogućeno, nužna je sigurnosna mjera, a prilikom upotrebe važno je zapamtiti njegov sigurnosni sloj i ponovno pokrenuti sustav nakon što ga omogućite ili onemogućite (onemogućavanje se uopće ne preporučuje, osim za određene testove). Ponekad je pristup datoteci blokiran unatoč dodijeljenim dozvolama za sustav ili OS jer ga SELinux zabranjuje.

Nadam se da vam je ovaj članak o SELinuxu bio koristan kao uvod ovog sigurnosnog rješenja, nastavite pratiti LinuxHint za više savjeta i ažuriranja o Linuxu i umrežavanju.

Povezani članci:

- SELinux na Ubuntu vodiču

- Kako onemogućiti SELinux na CentOS 7

- Kontrolni popis za učvršćivanje Linuxa

- Profili AppArmor na Ubuntuu

Phenquestions

Phenquestions