Nmap je vrlo koristan. Neke od karakteristika Nmapa su:

- Nmap je moćan i može se koristiti za skeniranje golemih i ogromnih mreža raznih strojeva

- Nmap je prenosiv na način koji podržava nekoliko operativnih sustava kao što su FreeBSD, Windows, Mac OS X, NetBSD, Linux i mnogi drugi

- Nmap može podržati mnoge tehnike za mapiranje mreže koje uključuju otkrivanje OS-a, mehanizam za skeniranje priključaka i otkrivanje verzija. Stoga je fleksibilan

- Nmap je jednostavan za upotrebu jer uključuje poboljšanu značajku i može započeti jednostavnim spominjanjem "ciljnog domaćina nmap -v-A". Obuhvaća i GUI i sučelje naredbenog retka

- Nmap je vrlo popularan jer ga svakodnevno mogu preuzeti stotine do tisuće ljudi jer je dostupan s raznim OS-ima kao što su Redhat Linux, Gentoo i Debian Linux itd.

Ključna svrha Nmapa je učiniti internet sigurnim za korisnike. Također je dostupan besplatno. U paketu Nmap uključeni su neki važni alati koji su uping, ncat, nmap i ndiff. U ovom ćemo članku započeti s osnovnim skeniranjem cilja.

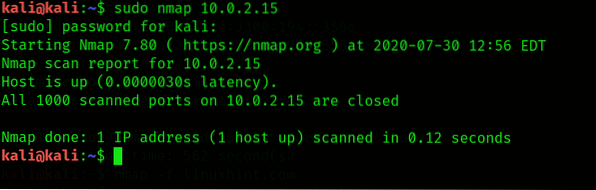

U prvom koraku otvorite novi terminal i napišite sljedeću sintaksu: nmap

Primjećujući izlaz, Nmap može prepoznati otvorene portove, poput UDP-a ili TCP-a, također može tražiti IP adrese i odrediti protokol aplikacijskog sloja. Za bolje iskorištavanje prijetnji bitno je identificirati razne usluge i otvorene luke cilja.

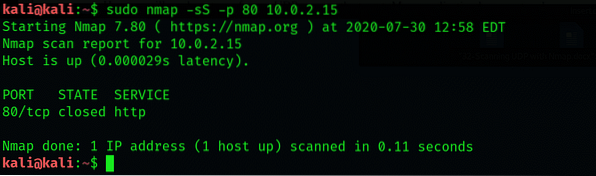

Korištenjem Nmapa, izvođenjem skrivenog skeniranja

Na otvorenom portu, Nmap u početku stvara TCP trosmjerno rukovanje. Jednom kada se uspostavi rukovanje, razmjenjuju se sve poruke. Razvojem takvog sustava postat ćemo poznati cilju. Stoga se tijekom korištenja Nmap-a vrši skriveno skeniranje. Neće stvoriti potpuno TCP rukovanje. U ovom procesu, napadač uređaj prijevara cilj kada se TCP SYN paket pošalje na određeni port ako je otvoren. U drugom koraku paket se vraća natrag na napadački uređaj. Napokon, napadač šalje TCP RST paket za resetiranje veze na cilju.

Pogledajmo primjer u kojem ćemo ispitati priključak 80 na Metasploitable VM-u s Nmap-om pomoću stealth skeniranja. Operator -s koristi se za skriveno skeniranje, a operater -p koristi se za skeniranje određenog porta. Izvodi se sljedeća naredba nmap:

$ sudo nmap -sS, -p 80 10.0.2.15

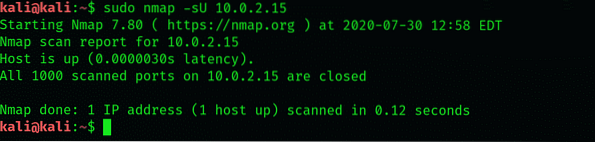

Korištenjem Nmapa, skeniranje UDP portova

Ovdje ćemo vidjeti kako izvršiti UDP skeniranje na cilju. Mnogi protokoli aplikacijskog sloja imaju UDP kao transportni protokol. Operator -sU koristi se za provođenje skeniranja UDP porta na određenom cilju. To se može učiniti pomoću sljedeće sintakse:

$ sudo nmap -sU 10.0.2.15

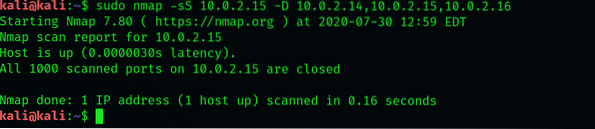

Otkrivanje izbjegavanja pomoću Nmap-a

IP adrese uključuju se u zaglavlje paketa kada se paket šalje s jednog uređaja na drugi. Slično tome, izvorne IP adrese uključene su u sve pakete tijekom provođenja mrežnog skeniranja na cilju. Nmap također koristi varalice koje će prevariti metu na način da se čini da proizlazi iz više izvora IP adresa umjesto jedne. Za varalice se koristi operator -D zajedno sa slučajnim IP adresama.

Ovdje ćemo uzeti primjer. Pretpostavimo da želimo skenirati 10.10.10.100 IP adresa, tada ćemo postaviti tri varalice poput 10.10.10.14, 10.10.10.15, 10.10.10.19. Za to se koristi sljedeća naredba:

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14, 10.0.2.15, 10.0.2.16

Iz gornjeg rezultata primijetili smo da paketi imaju varalice, a izvorne IP adrese koriste se tijekom skeniranja porta na cilju.

Vatrozidi se izbjegavaju pomoću Nmapa

Mnoge organizacije ili poduzeća sadrže softver vatrozida na svojoj mrežnoj infrastrukturi. Vatrozidi će zaustaviti mrežno skeniranje, što će postati izazov za ispitivače penetracije. Nekoliko operatora koristi se u Nmapu za izbjegavanje vatrozida:

-f (za fragmentiranje paketa)

-mtu (koristi se za specificiranje prilagođene maksimalne jedinice prijenosa)

-D RND: (10 za stvaranje deset slučajnih mamaca)

-source-port (koristi se za lažiranje izvornog porta)

Zaključak:

U ovom sam vam članku pokazao kako izvršiti UDP skeniranje pomoću Nmap alata u Kali Linux 2020. Također sam objasnio sve detalje i potrebne ključne riječi korištene u alatu Nmap.

Phenquestions

Phenquestions