Hakeri žele biti anonimni i teško ih je otkriti dok rade svoj posao. Alati se mogu koristiti kako bi se identitet hakera sakrio od izlaganja. VPN (virtualna privatna mreža), proxy poslužitelji i RDP (protokol udaljene radne površine) neki su od alata za zaštitu njihovog identiteta.

Da bi anonimno proveli penetracijsko testiranje i smanjili mogućnost otkrivanja identiteta, hakeri moraju koristiti posrednički stroj čija će IP adresa ostati na ciljnom sustavu. To se može učiniti pomoću proxyja. Proxy ili proxy poslužitelj je namjenski računalni ili softverski sustav pokrenut na računalu koji djeluje kao posrednik između krajnjeg uređaja, poput računala, i drugog poslužitelja od kojeg klijent zahtijeva bilo koje usluge. Povezivanjem s Internetom putem proxyja, neće se prikazati IP adresa klijenta, već IP proxy poslužitelja. klijentu može pružiti više privatnosti nego ako se izravno poveže s Internetom.

U ovom ću članku razgovarati o ugrađenoj usluzi anonimnosti u Kali Linux i / ili drugim sustavima temeljenim na prodiranju penetracije, to su Proxychains.

ZNAČAJKE PROKSIHANA

- Podržava SOCKS5, SOCKS4 i HTTP CONNECT proxy poslužitelje.

- Proxy lanci mogu se pomiješati s različitim vrstama proxyja na popisu

- Proxychains također podržava sve vrste metoda lančanog izbora, poput: random, koji uzima slučajni proxy na popisu pohranjenom u konfiguracijskoj datoteci, ili lančanim proxyjima na točnom popisu redoslijeda, različiti proxyji odvojeni su novim retkom u datoteci. Tu je i dinamička opcija koja omogućava proxy lancima da prolaze samo putem proxyja uživo, isključit će mrtve ili nedostupne proxyje, dinamička opcija koja se često naziva pametnom opcijom.

- Proxychains se mogu koristiti s poslužiteljima, poput lignji, sendmaila itd.

- Proxychains je sposoban za DNS rješavanje putem proxyja.

- Proxychains mogu obraditi bilo koju TCP klijentsku aplikaciju, tj., nmap, telnet.

SINTAKS PROXIHANIKA

Umjesto pokretanja alata za testiranje penetracije ili stvaranja višestrukih zahtjeva bilo kojem cilju izravno koristeći naš IP, možemo dopustiti Proxychains-u da pokrije i riješi posao. Dodajte naredbu "proxychains" za svaki posao, što znači da omogućavamo uslugu Proxychains. Na primjer, želimo skenirati dostupne hostove i njegove priključke u našoj mreži pomoću Nmapa koristeći Proxychains naredba bi trebala izgledati ovako:

proxychains nmap 192.168.1.1/24

Uzmimo minutu da razbijemo gornju sintaksu:

- proxy lanci : recite našem stroju da pokrene uslugu proxychains

- nmap : koji proxychains posla treba pokriti

- 192.168.1.1/24 ili bilo koji argument potreban određenom poslu ili alatu, u ovom je slučaju naš raspon skeniranja potreban Nmapu za pokretanje skeniranja.

Završi, sintaksa je jednostavna, jer dodaje proxy lance samo na početku svake naredbe. Ostatak nakon naredbe proxychain je posao i njegovi argumenti.

KAKO KORISTITI PROXIHANINE

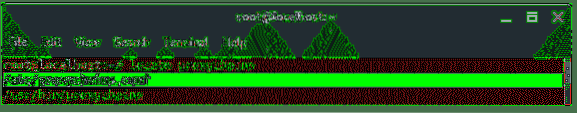

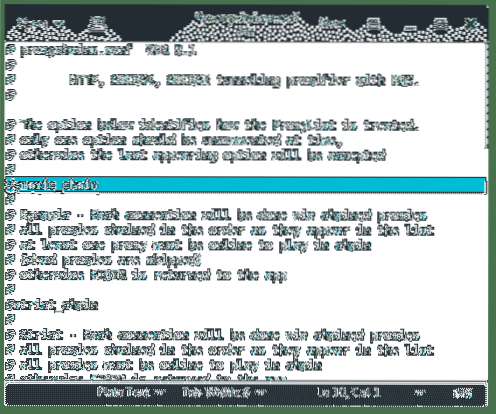

Prije nego što upotrijebimo proxychains, moramo postaviti konfiguracijsku datoteku proxychains. Također nam je potreban popis proxy poslužitelja. Datoteka za konfiguraciju proxychains smještena na / etc / proxychains.konf

Otvorena proxy lanci.konf datoteku u poželjnom uređivaču teksta i postavite neku konfiguraciju. Pomaknite se prema dolje dok ne dođete do dna, na kraju datoteke pronaći ćete:

[ProxyList] # ovdje dodajte proxy ... # meanwile # zadane postavke postavljene na & amp; amp; amp; quot; tor& amp; amp; amp; quot; čarape4 127.0.0.1 9050

Prema zadanim postavkama proxychains izravno šalje promet prvo putem našeg domaćina na 127.0.0.1 na priključku 9050 (zadana Tor konfiguracija). Ako koristite Tor, ostavite ovo kako jest. Ako ne koristite Tor, morat ćete prokomentirati ovaj redak.

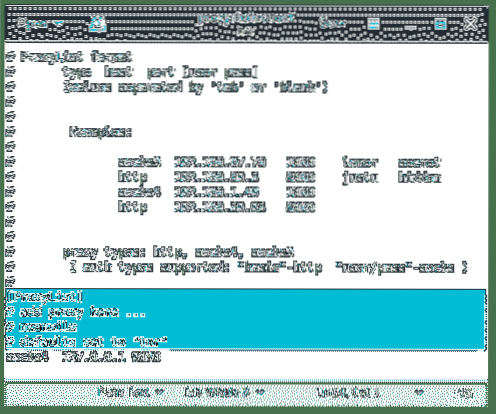

Sada moramo dodati još proxyja. Na internetu postoje besplatni proxy poslužitelji, možete ih potražiti u Googleu ili kliknuti na ovu vezu Ovdje koristim besplatnu proxy uslugu NordVPN, jer ima vrlo detaljne informacije na njihovom web mjestu kao što vidite dolje.

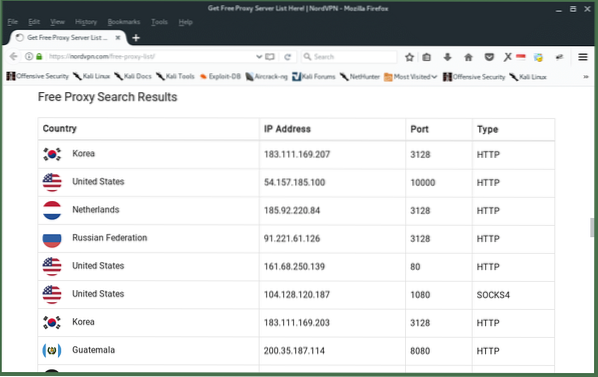

Komentirajte zadani proxy za Tor ako ne koristite Tor, zatim dodajte proxy u konfiguracijsku datoteku Proxychains, a zatim ga spremite. to bi trebalo izgledati ovako:

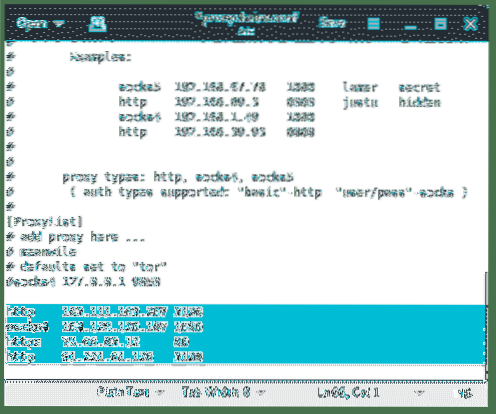

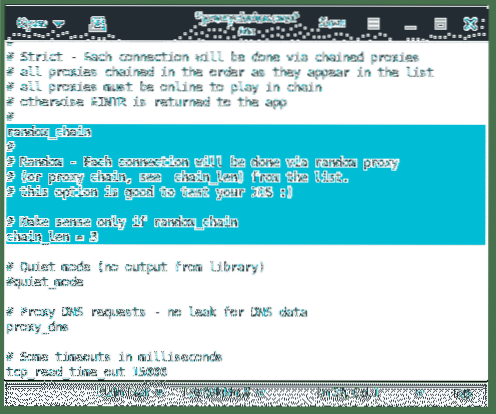

DYNAMIC_CHAIN VS RANDOM_CHAIN

Dinamičko ulančavanje omogućit će nam da svoj promet provodimo kroz svaki proxy na našem popisu, a ako jedan od proxyja ne radi ili ne reagira, mrtvi proxyji se preskaču, automatski će prijeći na sljedeći proxy na popisu bez bacanja pogreške. Svaka veza bit će izvedena preko okovanih proxyja. Svi opunomoćenici bit će povezani lancima redoslijedom kako se pojavljuju na popisu. Aktiviranje dinamičkog lanca omogućuje veću anonimnost i iskustvo hakiranja bez problema. Da biste omogućili dinamičko ulančavanje, u konfiguracijskoj datoteci otkomentirajte redak "dynamic_chains".

Slučajno ulančavanje omogućit će proxy lancima da nasumce odaberu IP adrese s našeg popisa i svaki put kada koristimo proxychains, lanac proxyja izgledat će drugačije od cilja, što će otežati praćenje našeg prometa od izvora.

Da biste aktivirali nasumično ulančavanje, komentirajte "dinamične lance" i dekomentirajte "slučajni lanac". Budući da istodobno možemo koristiti samo jednu od ovih opcija, svakako prokomentirajte ostale opcije u ovom odjeljku prije upotrebe proxychains.

Možda ćete također htjeti nekomentirati redak s "chain_len". Ova će opcija odrediti koliko će se IP adresa u vašem lancu koristiti za stvaranje vašeg slučajnog proxy lanca.

Ok, sada znate kako hakeri koriste proxychains kako bi prikrili svoj identitet i ostali anonimni bez brige da će ih ciljni IDS ili forenzični istražitelji otkriti.

Phenquestions

Phenquestions