Ovo je početnički vodič za upotrebu dodatka WMAP ugrađenog u okvir Metasploit za skeniranje ranjivosti u web aplikacijama. Web ciljnu aplikaciju DVWA upotrijebit ćemo kao cilj za demonstraciju postupka skeniranja izvedenog pomoću WAMP-a. DVWA je skraćenica od "prokleto ranjiva web aplikacija", a aplikacija je posebno dizajnirana da je koriste novaci za kibernetsku sigurnost kako bi testirali i izoštrili svoje vještine prodiranja.

Postavljanje okvira Metasploit u Kali Linux

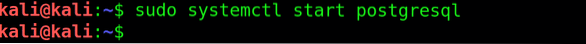

Počet ćemo s pokretanjem okvira Metasploit. Prvo pokrenite PostgreSQL poslužitelj upisivanjem:

$ sudo systemctl start postgresql

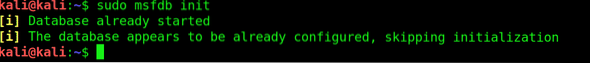

Dalje, inicijalizirajte bazu podataka msfdb init:

$ msfdb init

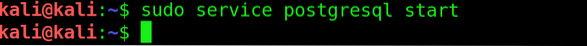

Zatim pokrenite uslugu PostgreSQL uslugom postgresql start

$ sudo usluga postgresql start

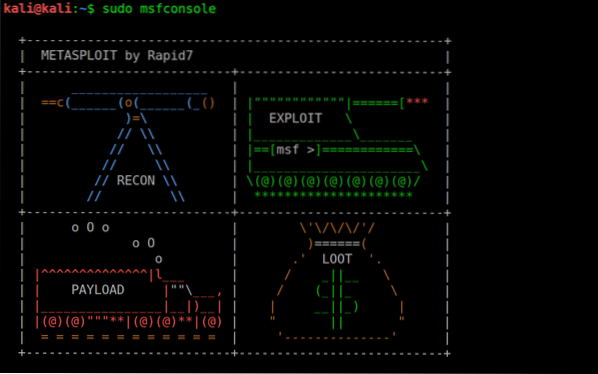

Zatim upišite msfconsole za pokretanje baze podataka Metasploit

$ sudo msfconsole

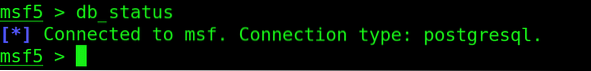

Baza podataka je sada učitana. Možete se uvjeriti da se baza podataka pravilno učitala, upišite:

$ msf> db_status

Učitajte WMAP

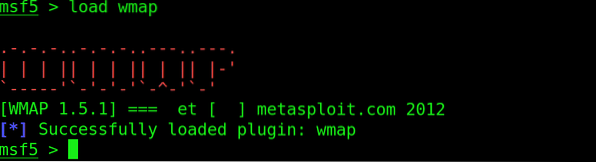

Dalje, pokrenite WMAP pomoću sljedeće naredbe:

$ msf> učitaj wmapNaredba ljuske prikazat će sljedeći prozor:

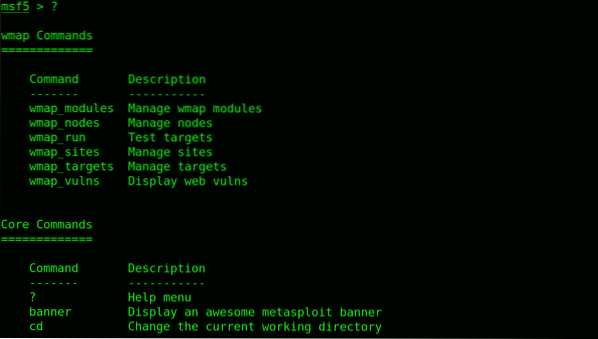

Upišite "?", A Metasploit će prikazati izbornik pomoći, koji će vjerojatno izgledati otprilike ovako:

$ msf> ?

Unesite ciljno mjesto za pokretanje skeniranja

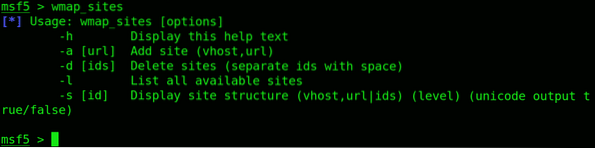

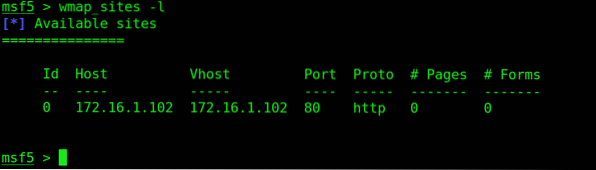

Upotrijebite wmap_sites za upravljanje web mjestima koja želite skenirati.

$ msf> wmap_sites

Ovo ste unijeli da dodate web mjesto:

$ msf> wmap_sites -a http: // 172.16.1.102

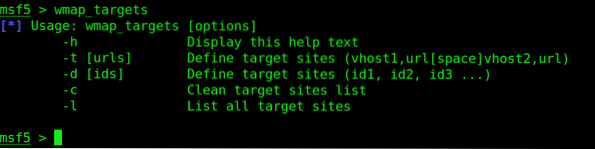

Sada moramo uputiti Metasploit na mjesto žrtve davanjem URL-a

$ msf> wmap_targets

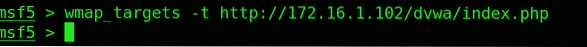

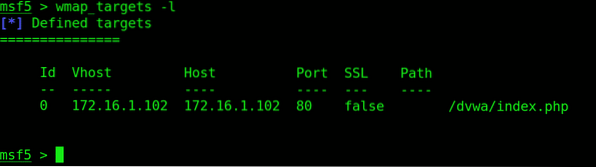

Upišite wmap_targets -t da biste usmjerili na web mjesto:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / indeks.php

Učitavanje modova

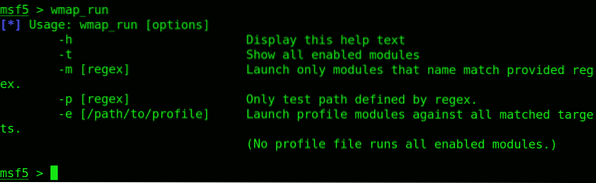

Prije nego što pokrenemo skener, upišite wmap_run. Prikazat će vam se opcije za ovu naredbu.

$ msf> wmap_run

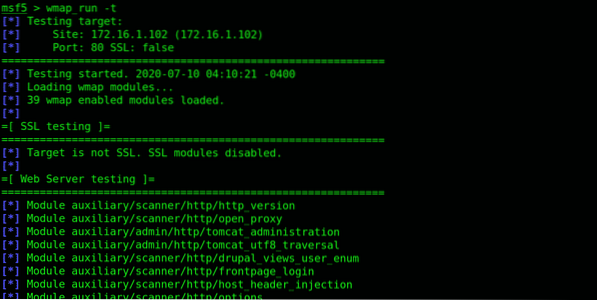

Stavite u wmap-run nakon čega slijedi zastava -t.

$ msf> wmap_run -t

Kao što vidite, ovdje su navedeni svi omogućeni moduli, kojih ima svakakvih. Postoji hrpa koja je i onemogućena. Možete vidjeti da je SSL modul među onemogućenima, jer ga web mjesto žrtve ne koristi.

Ako želite detaljne informacije, upišite info, nakon čega slijede podaci na modu.

Pokretanje skenera

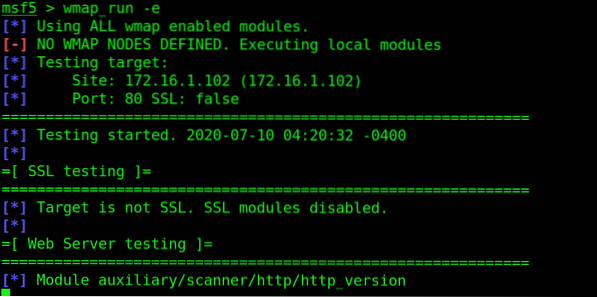

Da biste započeli skeniranje, upišite wmap_run naslijeđen -e zastavicom. Skeniranje obično traje prilično dugo da se završi.

$ msf> wmap_run -e

Upotrijebite naredbu wmap_vulns -l da biste vidjeli rezultate skeniranja.

$ msf> wmap_vulns -l

Zaključak

Ovaj početnički vodič govori o korištenju Metasploitovog WAMP modula za skeniranje web aplikacija i provjeru ranjivosti. Postavili smo kako pokrenuti Metasploit bazu podataka, kako pokrenuti WAMP dodatak i usmjeriti ga na web aplikaciju za pokretanje skeniranja. Testiranjem olovke u web aplikaciji možete provjeriti moguće žarišne točke kršenja kako biste ih eliminirali, ojačavajući tako njegovu sigurnost.

Phenquestions

Phenquestions