Različiti načini osiguranja SSH poslužitelja

Sve postavke konfiguracije SSH poslužitelj može se izmijeniti ssh_config datoteka. Ovu konfiguracijsku datoteku možete pročitati upisivanjem sljedeće naredbe u Terminal.

[zaštićena e-poštom]: ~ $ cat / etc / ssh / ssh_configNAPOMENA: Prije uređivanja ove datoteke morate imati root privilegije.

Sada razgovaramo o različitim načinima osiguranja SSH poslužitelju. Slijede neke metode koje možemo primijeniti za izradu naših SSH poslužitelj sigurniji

- Promjenom zadane vrijednosti SSH Luka

- Korištenje jake lozinke

- Korištenje javnog ključa

- Omogućavanje prijave s jedne IP adrese

- Onemogućavanje prazne lozinke

- Korištenje protokola 2 za SSH Poslužitelj

- Onemogućivanjem prosljeđivanja X11

- Postavljanje vremena čekanja u praznom hodu

- Postavljanje ograničenih pokušaja lozinke

Sada razgovaramo o svim tim metodama jednu po jednu.

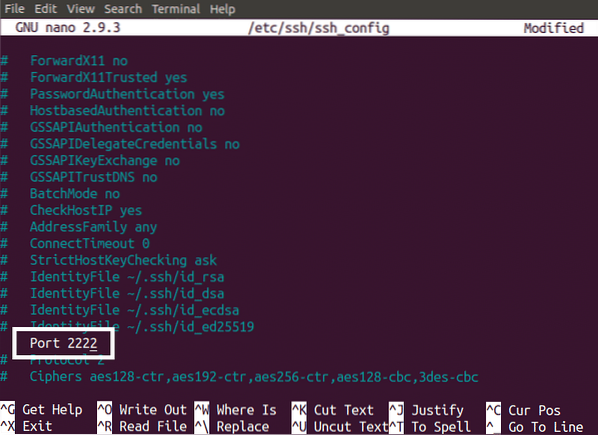

Promjenom zadanog SSH porta

Kao što je ranije opisano, prema zadanim postavkama SSH koristi port 22 za komunikaciju. Hakerima je puno lakše hakirati vaše podatke ako znaju koji se port koristi za komunikaciju. Možete osigurati svoj poslužitelj promjenom zadanih postavki SSH luka. Da biste promijenili SSH luka, otvorena sshd_config datoteku pomoću nano uređivača izvođenjem sljedeće naredbe u terminalu.

[e-pošta zaštićena]: ~ $ nano / etc / ssh / ssh_configPronađite redak u kojem se u ovoj datoteci spominje broj porta i uklonite # potpisati prije “Luka 22” i promijenite broj porta u željeni port i spremite datoteku.

Korištenje jake lozinke

Većina poslužitelja hakirana je zbog slabe lozinke. Vjerojatno je da će hakeri lako provaliti slabu lozinku. Snažna lozinka može vaš poslužitelj učiniti sigurnijim. Slijede savjeti za snažnu lozinku

- Koristite kombinaciju velikih i malih slova

- Upotrijebite brojeve u lozinci

- Koristite dugu lozinku

- U lozinci upotrijebite posebne znakove

- Nikada nemojte koristiti svoje ime ili datum rođenja kao lozinku

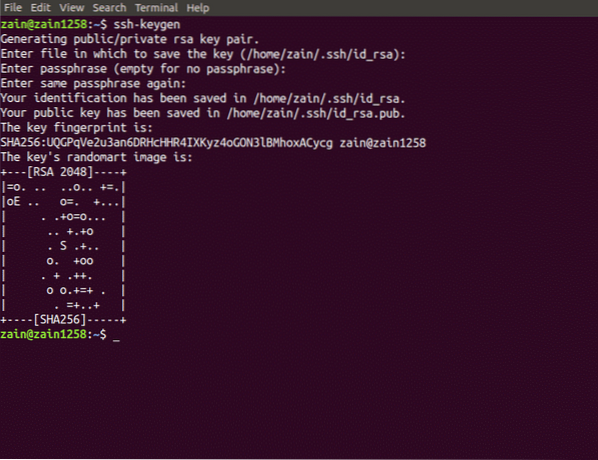

Korištenje javnog ključa za osiguranje SSH poslužitelja

Možemo se prijaviti na naš SSH poslužitelj na dva načina. Jedan koristi lozinku, a drugi koristi javni ključ. Korištenje javnog ključa za prijavu mnogo je sigurnije od upotrebe lozinke za prijavu SSH poslužitelju.

Ključ se može generirati pokretanjem sljedeće naredbe u terminalu

[e-pošta zaštićena]: ~ $ ssh-keygenKada pokrenete gornju naredbu, zatražit će od vas da unesete put za svoje privatne i javne ključeve. Privatni ključ spremit će "Id_rsa" Ime i javni ključ spremit će “Id_rsa.pub " Ime. Prema zadanim postavkama ključ će se spremiti u sljedeći direktorij

/ home / korisničko ime /.ssh /

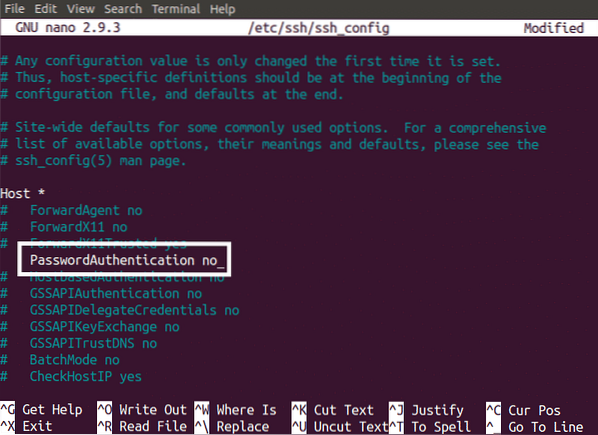

Nakon izrade javnog ključa koristite ovaj ključ za konfiguriranje SSH prijavite se ključem. Nakon što se uvjerite da taj ključ radi za prijavu na vaš SSH poslužitelju, sada onemogućite prijavu na temelju lozinke. To se može učiniti uređivanjem našeg ssh_config datoteka. Otvorite datoteku u željenom uređivaču. Sada uklonite # prije "Autentifikacija lozinke da" i zamijenite ga s

PasswordAuthentication br

Sada tvoj SSH Poslužitelju se može pristupiti samo javnim ključem, a pristup lozinkom je onemogućen

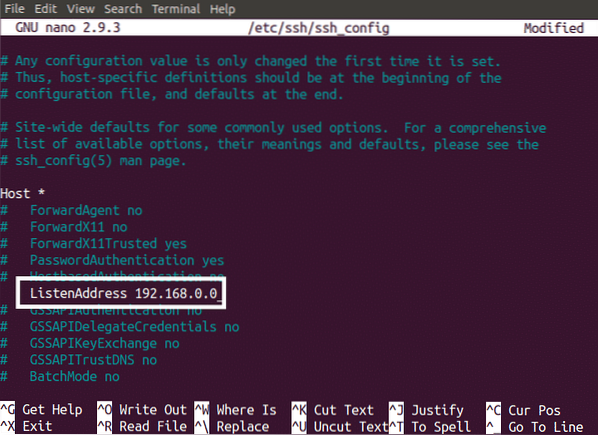

Omogućavanje prijave s jedne IP adrese

Prema zadanim postavkama možete SSH na vaš poslužitelj s bilo koje IP adrese. Poslužitelj se može učiniti sigurnijim ako se jednom IP-u omogući pristup vašem poslužitelju. To se može učiniti dodavanjem sljedećeg retka u vaš ssh_config datoteka.

Adresa za preslušavanje 192.168.0.0Ovo će blokirati sve IP adrese za prijavu na vaš SSH poslužitelj koji nije uneseni IP (tj.e. 192.168.0.0).

NAPOMENA: Unesite IP svog uređaja umjesto "192.168.0.0 ".

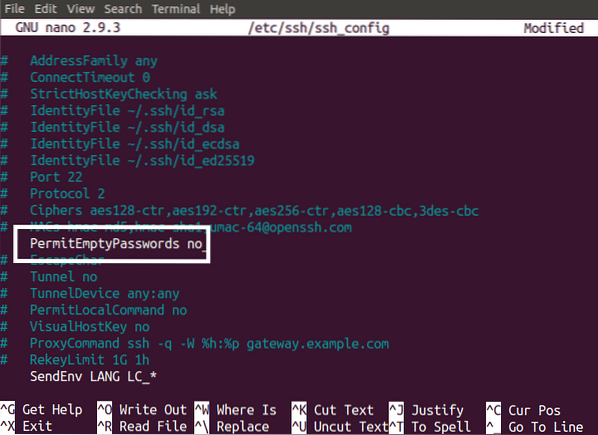

Onemogućavanje prazne lozinke

Nikad ne dopustite prijavu SSH Poslužitelj s praznom lozinkom. Ako je dopuštena prazna lozinka, veća je vjerojatnost da će vaš poslužitelj napadnuti gruba sila. Da biste onemogućili prijavu za praznu lozinku, otvorite ssh_config datoteku i napravite sljedeće promjene

PermitEmptyPasswords br

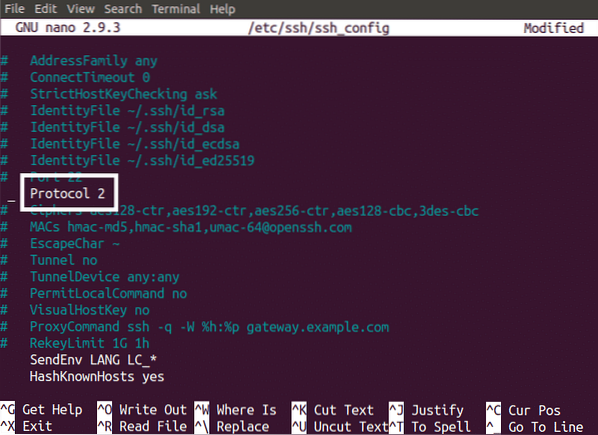

Korištenje protokola 2 za SSH poslužitelj

Prethodni protokol korišten za SSH je SSH 1. Prema zadanim postavkama protokol je postavljen na SSH 2, ali ako nije postavljen na SSH 2, morate ga promijeniti u SSH 2. SSH 1 protokol ima nekih problema povezanih sa sigurnošću, a ti su problemi riješeni u SSH 2 protokolu. Da biste ga promijenili, uredite ssh_config datoteku kao što je prikazano u nastavku

Protokol 2

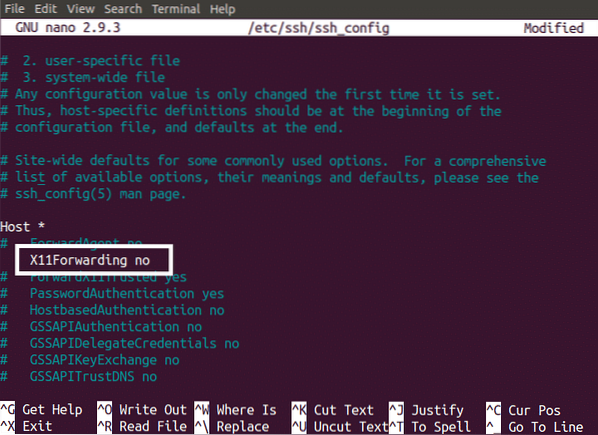

Onemogućivanjem prosljeđivanja X11

Značajka prosljeđivanja X11 daje grafičko korisničko sučelje (GUI) vašeg SSH poslužitelju udaljenom korisniku. Ako X11 Prosljeđivanje nije onemogućeno, bilo koji haker koji je hakirao vašu SSH sesiju može lako pronaći sve podatke na vašem poslužitelju. To možete izbjeći onemogućavanjem prosljeđivanja X11. To se može učiniti promjenom ssh_config datoteku kao što je prikazano u nastavku

X11 Prosljeđivanje br

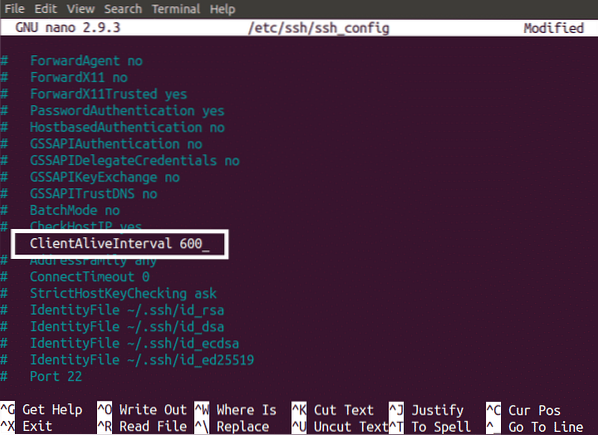

Postavljanje vremena čekanja u praznom hodu

Istek praznog hoda znači ako u svom sustavu ne radite nikakvu aktivnost SSH poslužitelju za određeni vremenski interval, automatski se odjavite sa svog poslužitelja

Možemo poboljšati sigurnosne mjere za naše SSH poslužitelju postavljanjem vremena čekanja. Na primjer ti SSH poslužitelju i nakon nekog vremena zauzmete neke druge zadatke i zaboravite se odjaviti sa sesije. Ovo je vrlo visok sigurnosni rizik za vaše računalo SSH poslužitelju. Ovaj se sigurnosni problem može prevladati postavljanjem vremena mirovanja. Vrijeme čekanja može se postaviti promjenom našeg ssh_config datoteku kao što je prikazano u nastavku

ClientAliveInterval 600Postavljanjem vremena neaktivnosti na 600, SSH veza će se prekinuti nakon 600 sekundi (10 minuta) neaktivnosti.

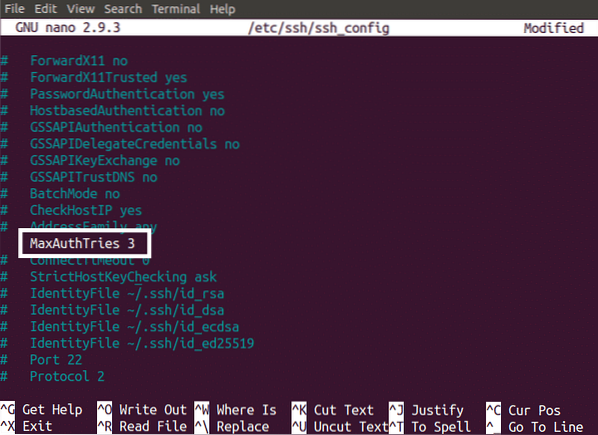

Postavljanje ograničenih pokušaja lozinke

Mi također možemo napraviti svoje SSH poslužitelj siguran postavljanjem određenog broja pokušaja lozinke. Ovo je korisno protiv napadača grubom silom. Promjenom možemo postaviti ograničenje za pokušaje lozinke ssh_config datoteka.

MaxAuthTries 3

Ponovno pokretanje SSH usluge

Mnoge od gore navedenih metoda treba ponovno pokrenuti SSH usluga nakon njihove primjene. Možemo ponovno pokrenuti SSH usluga upisivanjem sljedeće naredbe u Terminal

[zaštićen e-poštom]: ~ $ restart ssh uslugeZaključak

Nakon primjene gore navedenih promjena na vašem SSH poslužitelju, sada je vaš poslužitelj mnogo sigurniji nego prije i napadaču grube sile nije lako hakirati vas SSH poslužitelju.

Phenquestions

Phenquestions