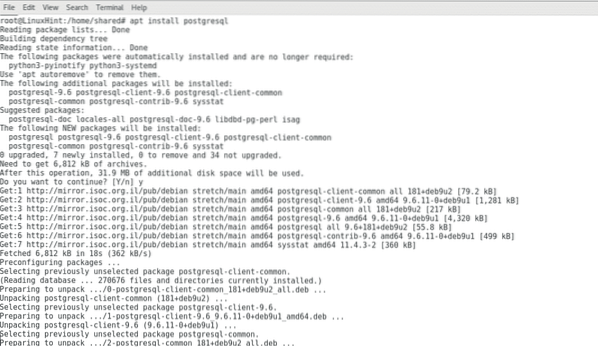

Instaliranje PostgreSQL-a

Metasploit ovisi o PostgreSQL-u za povezivanje s bazom podataka, da biste ga instalirali na sustavima temeljenim na Debian / Ubuntuu:

apt instalirati postgresql

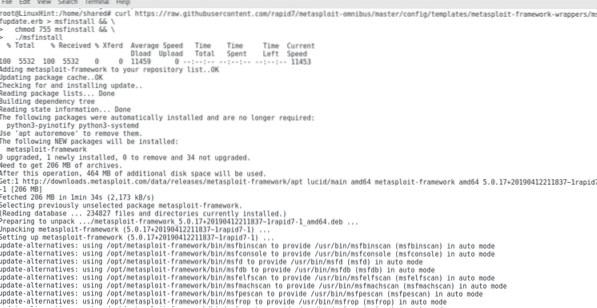

Da biste preuzeli i instalirali metasploit run:

uvojak https: // sirovi.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /predlošci / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msinstaliraj && \

./ msfinstall

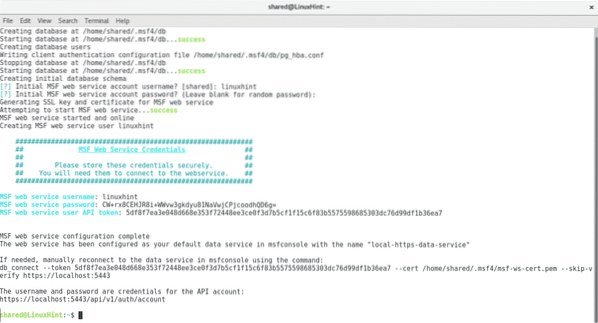

Nakon završetka instalacije za stvaranje baze podataka:

msfdb init

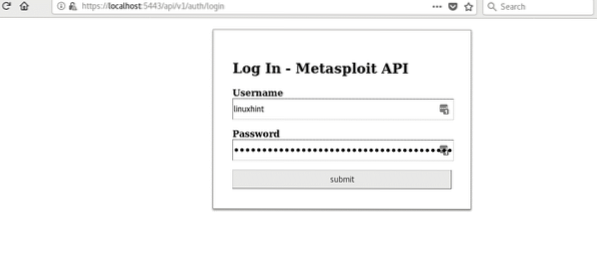

Tijekom postupka od vas će se tražiti korisničko ime ili lozinka, lozinku možete zanemariti, na kraju ćete vidjeti korisničko ime koje ste dodijelili bazi podataka, lozinku i token te ispod URL-a https: // localhost: 5443 / api / v1 / auth / account, pristupite mu i prijavite se koristeći korisničko ime i lozinku.

Da biste stvorili bazu podataka, a zatim pokrenuli:

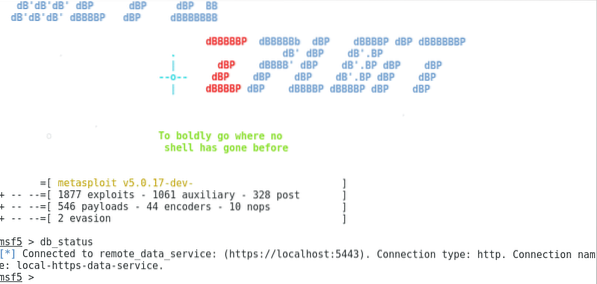

Nakon lansiranja metasploita tipa “db_status”Kako biste bili sigurni da veza pravilno radi kako je prikazano na gornjoj slici.

Bilješka: U slučaju da nađete problema s bazom podataka, isprobajte sljedeće naredbe:

usluga postgresql ponovno pokretanjestatus postgresql usluge

msfdb ponovno pokreni

msfconsole

Provjerite je li postgresql pokrenut kada provjeravate njegov status.

Početak rada s metasploitom, osnovne naredbe:

Pomozitetraži

koristiti

leđa

domaćin

info

pokazati opcije

postavljen

Izlaz

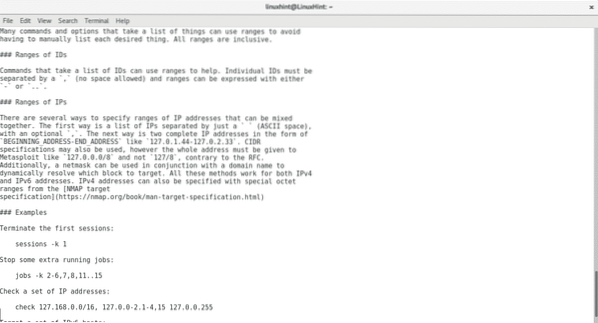

Naredba Pomozite ispisat će man stranicu za metasploit, ova naredba ne treba opis.

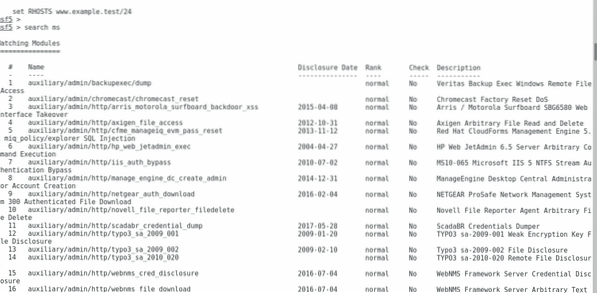

Naredba traži korisno je pronaći exploit-ove, potražimo exploit-ove protiv Microsofta, upišite “traži ms"

Prikazat će se popis pomoćnih modula i eksploatacija korisnih protiv Microsoftovih uređaja.

Pomoćni modul u Metasploitu pomoćni je alat, koji dodaje značajke metasploitu kao što su gruba sila, skeniranje za određene ranjivosti, lokalizacija cilja unutar mreže itd.

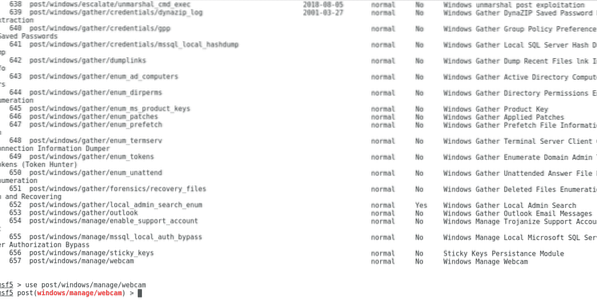

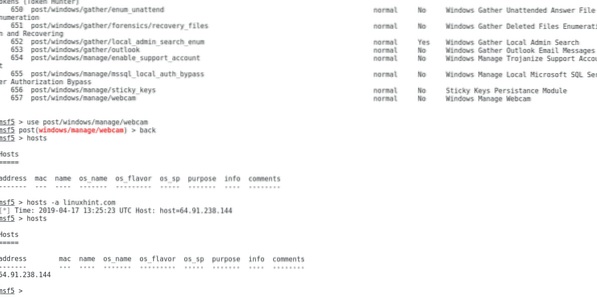

Za ovaj tutorial nemamo pravi cilj za testiranje, ali koristit ćemo pomoćni modul za otkrivanje uređaja kamere i snimanje snimaka. Tip:

koristite post / windows / manage / webcam

Kao što vidite, modul je odabran, vratimo se natrag tipkajući "leđa"I upišite"domaćini”Da biste vidjeli popis dostupnih ciljeva.

Popis hostova je prazan, a možete ga dodati tipkanjem:

domaćini -svijet za Linux.com

Zamijenite linuxhint.com za hosta kojeg želite ciljati.

Tip domaćini opet i vidjet ćete da je dodana nova meta.

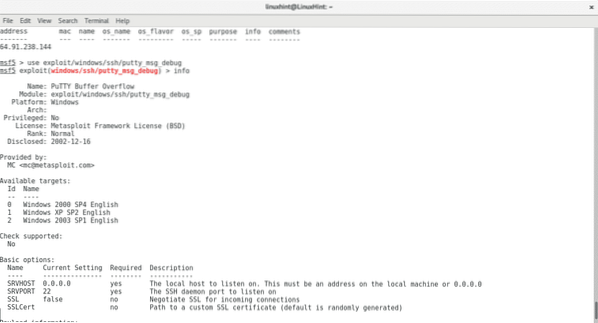

Da biste dobili informacije o exploit-u ili modulu, odaberite ih i upišite "info", pokrenite sljedeće naredbe:

upotrijebite exploit / windows / ssh / putty_msg_debuginfo

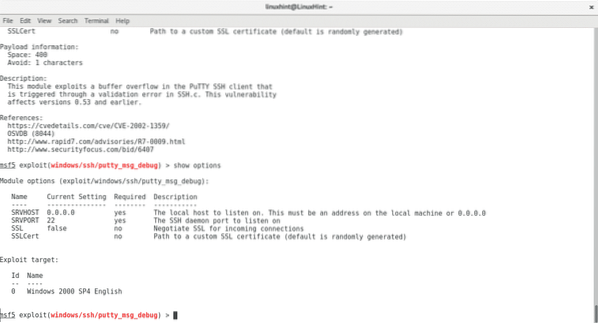

Informacije o naredbi pružit će informacije o eksploataciji i načinu korištenja, osim toga možete pokrenuti naredbu “pokazati opcije”, Koji će prikazivati samo upute za upotrebu, pokrenite:

pokazati opcije

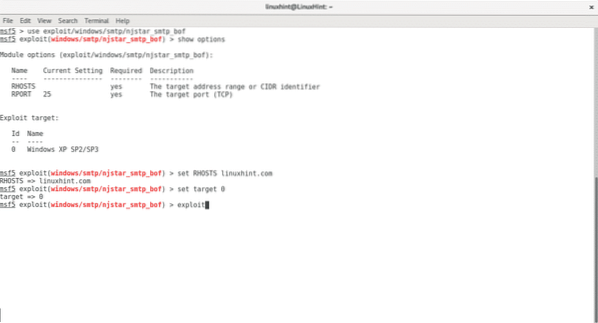

Tip leđa i odaberite udaljeni exploit, pokrenite:

upotrijebite exploit / windows / smtp / njstar_smtp_bofpokazati opcije

postavi RHOSTS linuxhint.com

postavite cilj 0

iskorištavati

Koristite naredbu postavljen kao na slici za definiranje udaljenih hostova (RHOSTS), lokalnih hostova (LOCALHOSTS) i ciljeva, svaki exploit i modul ima različite zahtjeve za informacijama.

Tip Izlaz da napusti program i vrati terminal.

Očito da exploit neće raditi jer ne ciljamo ranjivi poslužitelj, ali to je način na koji metasploit djeluje kako bi izvršio napad. Slijedeći gornje korake možete shvatiti kako se koriste osnovne naredbe.

Također možete spojiti Metasploit sa skenerima ranjivosti kao što su OpenVas, Nessus, Nexpose i Nmap. Dovoljno je izvesti ostatke ovih skenera kao XML i na tip Metasploit

db_import reporttoimport.XMLUpišite "domaćini”I vidjet ćete hostove izvještaja učitane u metasploit.

Ovaj je vodič prvi uvod u upotrebu Metasploit konzole i to su osnovne naredbe. Nadam se da vam je bilo korisno započeti s ovim moćnim softverom.

Nastavite pratiti LinuxHint za više savjeta i ažuriranja na Linuxu.

Phenquestions

Phenquestions