- Procjena ranjivosti i pentestiranje

- Razvoj IDS potpisa

- Iskoristite razvoj i istraživanje

Najnovije veliko izdanje Metasploita premjestilo je svoju jezgru na potpuno Ruby programsku bazu. Metasploit-framework koristi Ruby kao svoj temeljni programski jezik jer je Ruby moćan interpretirani jezik. Projekt Metasploit vrlo je poznat zbog svojih anti-forenzičkih i detekcijskih utaja.

Metasploit općenito nudi zajedničku i otvorenu verziju Metasploit Framework-a, ali ima i komercijalne verzije poput Metasploit Pro i Metasploit Express. Također ima bazu podataka shellcode-a, ovi shellcode-i se mogu koristiti za izvršavanje obrnute ljuske na računaru napadača.

Poput ostalih sličnih proizvoda kao što su Canvas ili Core Impact i drugi komercijalni sigurnosni proizvodi, Metasploit-Framework se može koristiti za provjeru sigurnosti računalnih sustava ili za upad u mrežu i sustave. Slično mnogim drugim sigurnosnim alatima, Metasploit Framework može se koristiti i za ovlaštene i za neovlaštene aktivnosti.

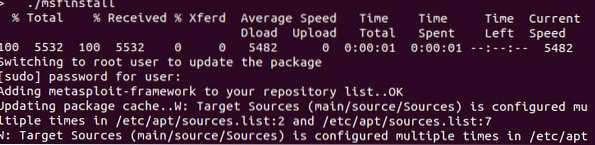

Slijedite korake u nastavku za instalaciju Metasploit Framework-a u vaš Ubuntu OS

Montaža

Metasploit Frame je jednostavan za instalaciju i ima nekoliko ovisnosti. Prije instaliranja, pobrinite se da ažurirate svoj Ubuntu

$ sudo apt-get ažuriranje$ sudo apt-get nadogradnja

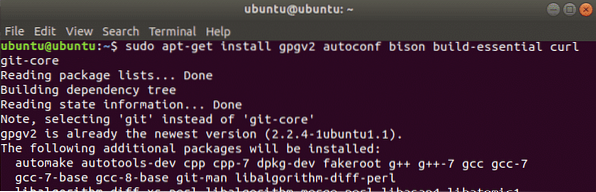

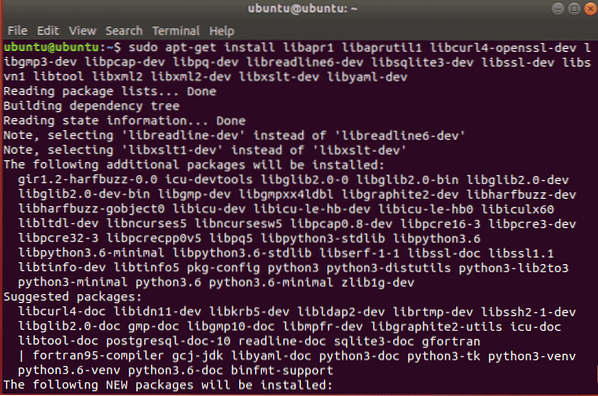

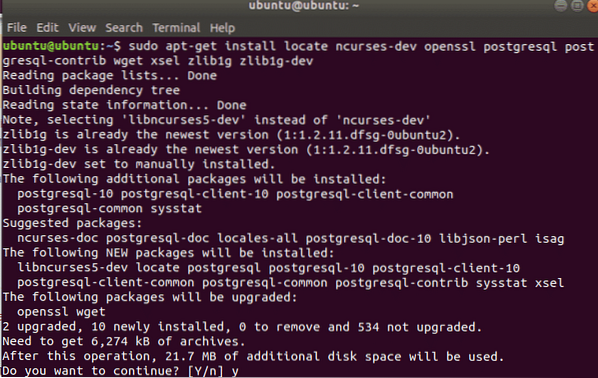

Instaliranje ovisnosti

Prije instalacije morate instalirati sljedeće ovisnosti pomoću prikladan naredba

[zaštićena e-poštom]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-bitnogit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev pronađi libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Instaliranje

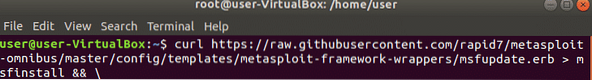

curl se koristi za prijenos datoteka s udaljenih računala i podržava puno protokola, koristit ćemo ga za preuzimanje metasploit framework koda.

[zaštićena e-poštom]: ~ $ curl https: // raw.githubusercontent.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Zatim promijenite dozvole izvršnog koda pomoću naredbe chmod, a zatim ga pokrenite

Dozvole:owner = Čitanje i pisanje (rw-)

grupa = Čitaj (r--)

ostalo = nema (---)

Vlasništvo:

vlasnik = korijen

grupa = sjena

$ chmod 755 msinstalirajte

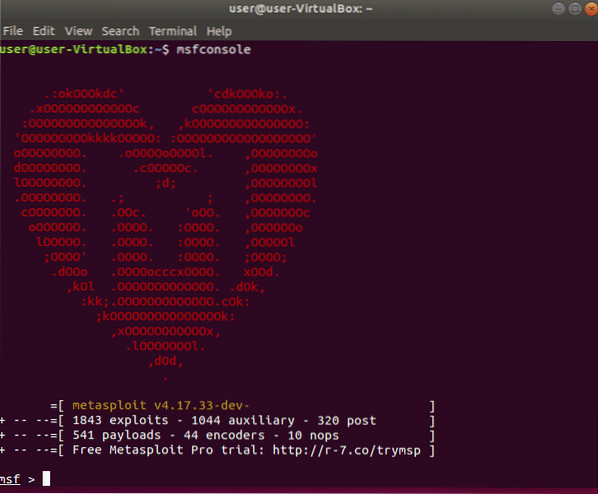

Metasploit sučelja

Metasploit Framework ima web sučelje, GUI sučelje (Armitage i Cobal Strike) i sučelje naredbenog retka (msfcli, msfconsole). Također nudi API-je poput msgrpc za daljinsko upravljanje Metasploitom ili za upotrebu zajedno s nekim skriptnim jezikom u svrhe automatizacije.

Također ima neke druge alate i značajke koji mogu generirati školjke i korisne podatke i kombinirati ih s drugim legitimnim izvršnim datotekama.

Msfconsole je moćno sučelje naredbenog retka Metasploita. Da biste ga pokrenuli, prvo pokrenite uslugu postgresql, Type

[e-pošta zaštićena]: ~ $ sudo usluga postgresql start[zaštićena e-poštom]: ~ $ sudo msfconsole

Metasploit priručnik

Uobičajene naredbe za Metasploit iz priručnika

pomoć (ili '?') - prikazuje dostupne naredbe u msfconsoleu

pokazati podvige - prikazuje iskorištavanja koja možete pokrenuti (u našem slučaju ovdje ms05_039_pnp iskorištavati)

pokazati korisni teret - prikazuje razne opcije korisnog tereta koje možete izvršiti na iskorištenom sustavu, poput stvaranja naredbene ljuske, prijenosa programa za pokretanje itd. (u našem slučaju ovdje, win32_reverse iskorištavati)

info exploit [naziv eksploatacije] - prikazuje opis određenog naziva eksploatacije zajedno s raznim opcijama i zahtjevima (npr. info exploit ms05_039_pnp pokazuje podatke o tom konkretnom napadu)

info korisni teret [naziv korisnog tereta] - prikazuje opis određenog naziva korisnog tereta zajedno s raznim opcijama i zahtjevima (npr. info korisni teret win32_reverse prikazuje informacije o mriještenju naredbene ljuske)

koristi [naziv eksploatacije] - upućuje msfconsole da uđe u određeno okruženje eksploatacije (npr. upotrijebite ms05_039_pnp otvorit će naredbeni redak ms05_039_pnp> za ovaj specifični exploit

pokazati opcije - prikazuje razne parametre za određeni exploit s kojim radite

pokazati korisni teret - prikazuje korisni teret kompatibilan s određenim exploitom s kojim radite

postavite PAYLOAD - omogućuje vam postavljanje specifičnog korisnog tereta za vaš exploit (u ovom primjeru, set PAYLOAD win32_reverse)

pokazati ciljeve - prikazuje dostupne ciljne OS-ove i aplikacije koje je moguće iskoristiti

postaviti CILJ - omogućuje vam odabir vašeg ciljanog OS / programa (u ovom primjeru ću koristiti postavite CILJ 0 za sve engleske verzije sustava Windows 2000)

postaviti RHOST - omogućuje vam postavljanje IP adrese vašeg ciljnog domaćina (u ovom primjeru, postavite RHOST 10.0.0.200)

postavi LHOST - omogućuje vam postavljanje IP adrese lokalnog domaćina za obrnute komunikacije potrebne za otvaranje ljuske naredbe za obrnuto (u ovom primjeru, postavite LHOST 10.0.0.201)

leđa - omogućuje vam da izađete iz trenutnog exploit okruženja koje ste učitali i vratite se na glavnu promptnu msfconsole

Zaključak

Metasploit je vrlo koristan okvir koji koriste testeri prodiranja i istraživači ranjivosti. Neki drugi komercijalni alati nude slične funkcije, ali Metasploit je popularan zbog podrške na više platformi i jednostavnih GUI i CLI sučelja. To je posebno namijenjeno ispitivačima penetracije i Red Teamerima, ali to svatko može koristiti za zaštitu svog doma ili mreže tvrtke. Ako ste zainteresirani za učenje Metasploita, evo izvrsnog besplatnog resursa.

Phenquestions

Phenquestions