Obično, kada otkrije prisutnost rootkita, žrtva treba ponovno instalirati OS i novi hardver, analizirati datoteke koje će se prenijeti na zamjenu, au najgorem slučaju bit će potrebna zamjena hardvera.Važno je naglasiti mogućnost lažno pozitivnih rezultata, ovo je glavni problem chkrootkita, stoga je, kad se otkrije prijetnju, preporuka pokrenuti dodatne alternative prije poduzimanja mjera, ovaj vodič također će ukratko istražiti rkhunter kao alternativu. Također je važno reći da je ovaj vodič optimiziran za korisnike distribucija Debian i Linux, jedino ograničenje za ostale korisnike distribucije je instalacijski dio, upotreba chkrootkita je ista za sve distro-ove.

Budući da rootkitovi imaju razne načine za postizanje svojih ciljeva skrivajući zlonamjerni softver, Chkrootkit nudi razne alate koji mogu priuštiti ove načine. Chkrootkit je paket alata koji uključuje glavni program chkrootkit i dodatne knjižnice koje su navedene u nastavku:

chkrootkit: Glavni program koji provjerava binarne datoteke operativnog sustava na izmjene rootkita kako bi saznao je li kôd lažiran.

akopromisc.c: provjerava je li sučelje u promiskuitetnom načinu. Ako je mrežno sučelje u promiskuitetnom načinu, napadač ili zlonamjerni softver može ga koristiti za hvatanje mrežnog prometa kako bi ga kasnije analizirao.

chklastlog.c: provjerava brisanje lastloga. Lastlog je naredba koja prikazuje informacije o posljednjim prijavama. Napadač ili rootkit mogu izmijeniti datoteku kako bi izbjegli otkrivanje ako sysadmin provjeri ovu naredbu kako bi saznao informacije o prijavama.

chkwtmp.c: provjerava brisanje wtmp-a. Slično prethodnoj skripti, chkwtmp provjerava datoteku wtmp koja sadrži podatke o prijavama korisnika kako bi pokušao otkriti promjene na njoj u slučaju da je rootkit izmijenio unose kako bi spriječio otkrivanje upada.

check_wtmpx.c: Ova je skripta ista kao i gornja, ali Solarisovi sustavi.

chkproc.c: provjerava ima li znakova trojanaca u LKM-u (učitani moduli jezgre).

chkdirs.c: ima istu funkciju kao gore, provjerava trojance unutar modula jezgre.

žice.c: brza i prljava zamjena žica s ciljem skrivanja prirode rootkita.

chkutmp.c: ovo je slično chkwtmp, ali umjesto toga provjerava utmp datoteku.

Sve gore spomenute skripte izvršavaju se kada pokrenemo chkrootkit.

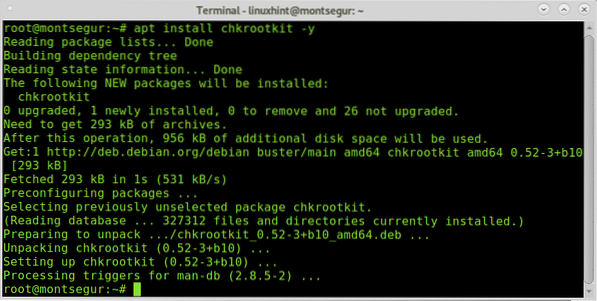

Da biste započeli instaliranje chkrootkita na Debian i Linux distribucije, pokrenite:

# apt instalirati chkrootkit -y

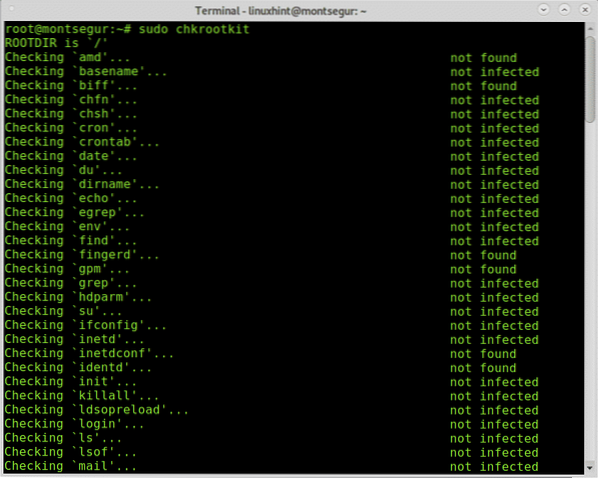

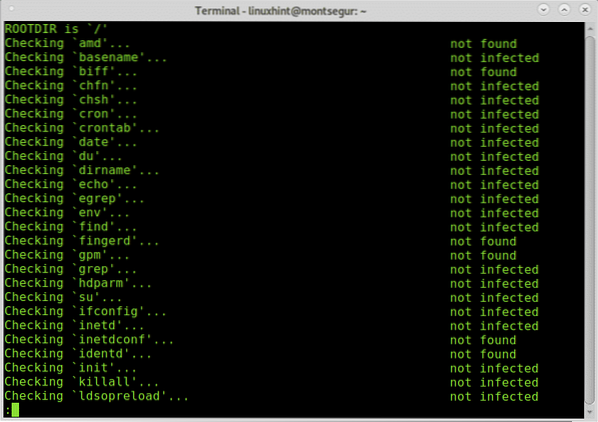

Jednom instaliran za njegovo pokretanje izvrši:

# sudo chkrootkit

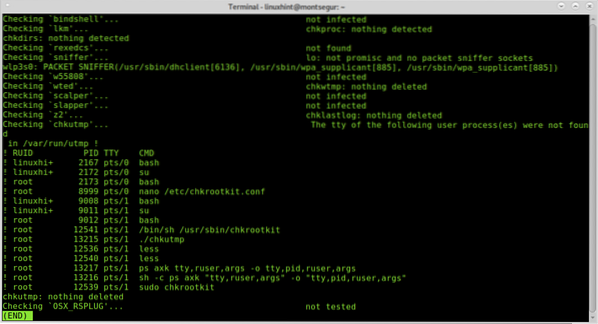

Tijekom postupka možete vidjeti kako se izvršavaju sve skripte koje integriraju chkrootkit radeći svaki svoj dio.

Možete dobiti ugodniji prikaz pomicanjem dodajući cijev i manje:

# sudo chkrootkit | manje

Rezultate također možete izvesti u datoteku koristeći sljedeću sintaksu:

# sudo chkrootkit> rezultati

Zatim da biste vidjeli vrstu izlaza:

# manje rezultata

Bilješka: "rezultate" možete zamijeniti bilo kojim imenom koje želite dati izlaznoj datoteci.

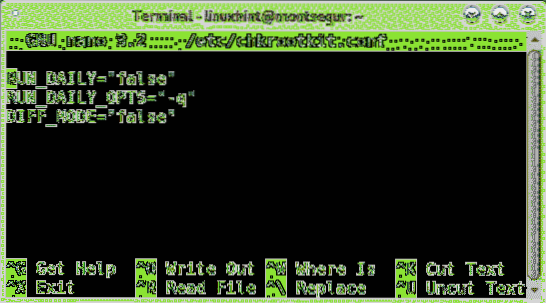

Prema zadanim postavkama morate ručno pokrenuti chkrootkit kako je gore objašnjeno, no možete definirati dnevna automatska skeniranja uređivanjem konfiguracijske datoteke chkrootkit koja se nalazi na / etc / chkrootkit.conf, isprobajte pomoću nano-a ili bilo kojeg uređivača teksta koji vam se sviđa:

# nano / etc / chkrootkit.konf

Da bi se postiglo dnevno automatsko skeniranje, prvi redak sadrži RUN_DAILY = "lažno" treba urediti RUN_DAILY = "istina"

Evo kako bi to trebalo izgledati:

Pritisnite CTRL+x i Y za spremanje i izlazak.

Rootkit Hunter, alternativa chkrootkitu:

Druga opcija za chkrootkit je RootKit Hunter, također je dodatak s obzirom na to jeste li pronašli rootkitove koristeći jedan od njih, upotreba alternative je obavezna za odbacivanje lažno pozitivnih.

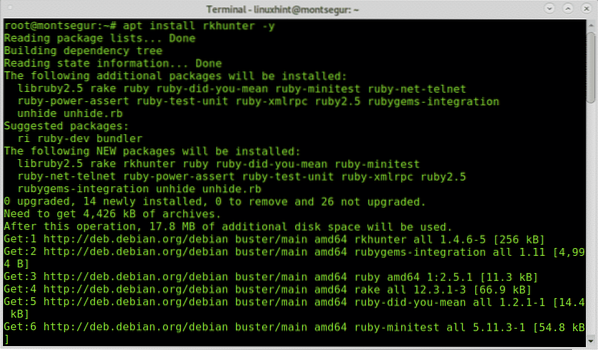

Da biste započeli s RootKitHunterom, instalirajte ga pokretanjem:

# apt instalirati rkhunter -y

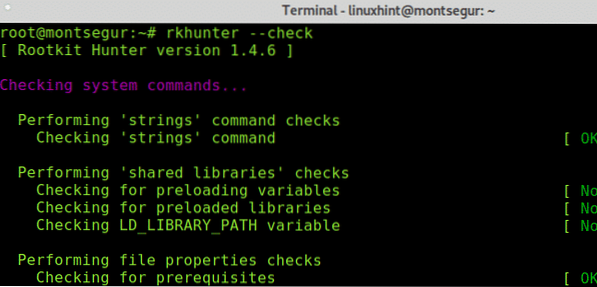

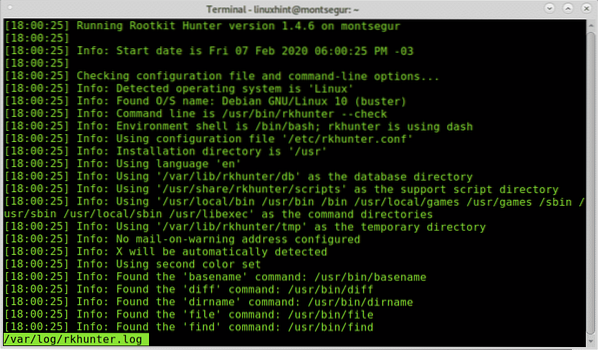

Jednom instalirani, za pokretanje testa izvršite sljedeću naredbu:

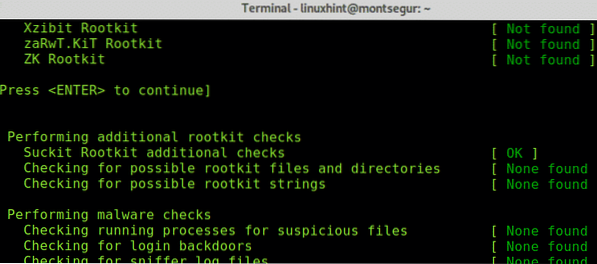

# rkhunter --provjeriKao što vidite, poput chkrootkita prvi korak RkHuntera je analiza sistemskih binarnih datoteka, ali i knjižnica i nizova:

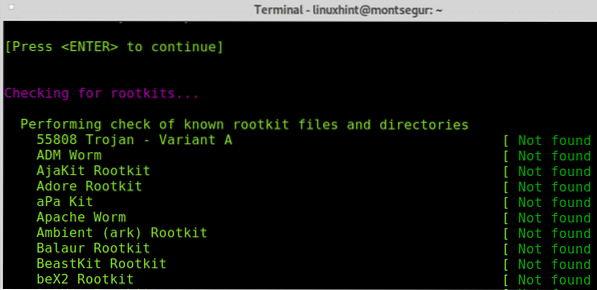

Kao što ćete vidjeti, suprotno chkrootkitu RkHunter će zatražiti da pritisnete ENTER da biste nastavili sa sljedećim koracima, prethodno je RootKit Hunter provjeravao sistemske binarne datoteke i knjižnice, sada će ići na poznate rootkitove:

Pritisnite ENTER da dopustite RkHunteru da nastavi s pretraživanjem rootkitova:

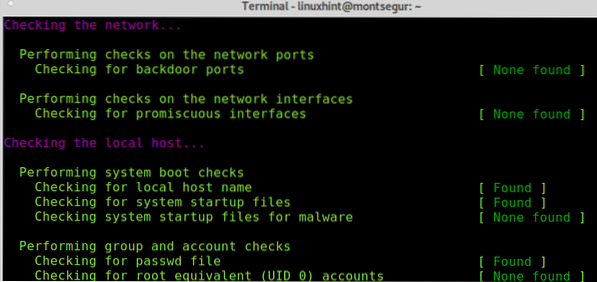

Zatim će, poput chkrootkit-a, provjeriti vaša mrežna sučelja, a također i portove poznate po tome što ih koriste backdoor ili trojanci:

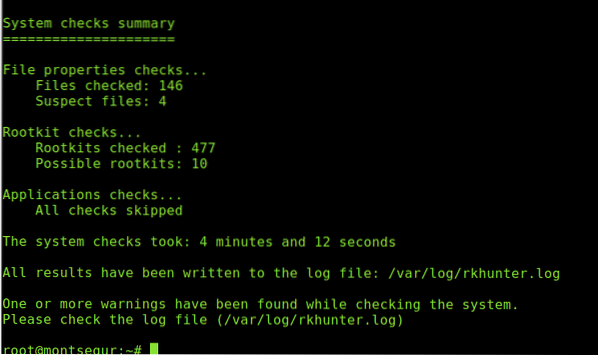

Na kraju će se ispisati sažetak rezultata.

Uvijek možete pristupiti rezultatima spremljenim na / var / log / rkhunter.zapisnik:

Ako sumnjate da je vaš uređaj možda zaražen rootkitom ili je ugrožen, možete slijediti preporuke navedene na https: // linuxhint.com / Discover_linux_system_hacked /.

Nadam se da vam je ovaj vodič o instaliranju, konfiguriranju i korištenju chkrootkita bio koristan. Nastavite pratiti LinuxHint za više savjeta i ažuriranja o Linuxu i umrežavanju.

Phenquestions

Phenquestions