Značajka šifriranja na razini datotečnog sustava Btrfs još uvijek nije dostupna. Ali možete koristiti alat za šifriranje treće strane poput dm-kripta za šifriranje cjelokupnih uređaja za pohranu vašeg Btrfs datotečnog sustava.

U ovom članku pokazat ću vam kako šifrirati uređaje za pohranu dodane u datotečni sustav Btrfs pomoću dm-crypt. Pa, krenimo.

Kratice

- LUKS - Postavljanje objedinjenog ključa za Linux

- HDD - Tvrdi disk

- SSD - SSD disk

Preduvjeti

Da biste slijedili ovaj članak:

- Sigurno imate Fedora 33 Workstation ili Ubuntu 20.04 LTS Linux distribucija na vašem računalu.

- Na računalu morate imati besplatni HDD / SSD.

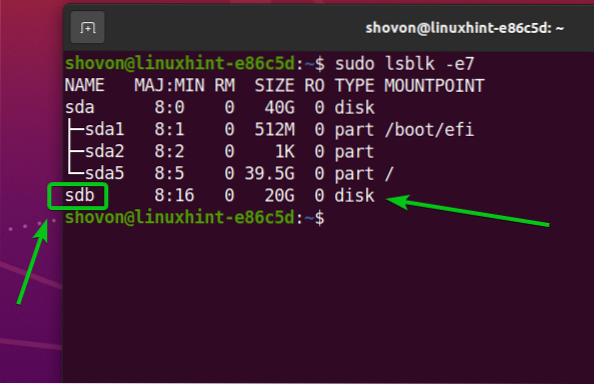

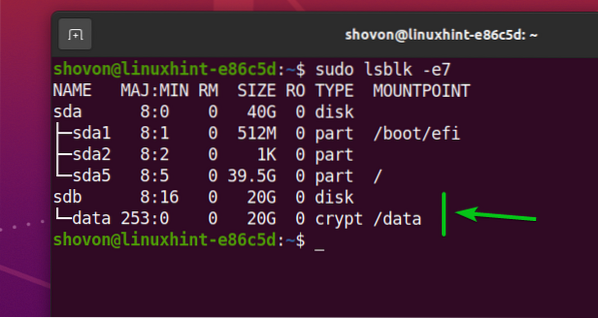

Kao što vidite, imam HDD sdb na mom Ubuntu 20.04 LTS stroj. Šifrirat ću ga i formatirati s datotečnim sustavom Btrfs.

$ sudo lsblk -e7

Instaliranje potrebnih paketa na Ubuntu 20.04 LTS

Da biste šifrirali uređaje za pohranu i formatirali ih datotečnim sustavom Btrfs, morate imati btrfs-progs i kriptsetup paketi instalirani na vašem Ubuntu 20.04 LTS stroj. Srećom, ovi su paketi dostupni u službenom spremištu paketa Ubuntu 20.04 LTS.

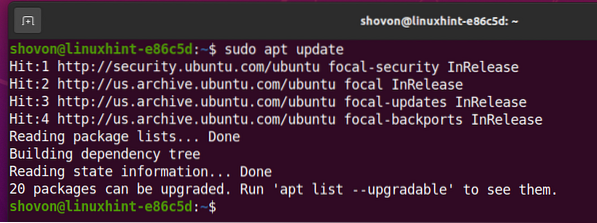

Prvo ažurirajte predmemoriju spremišta APT paketa sljedećom naredbom:

$ sudo apt ažuriranje

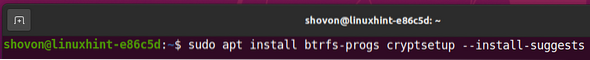

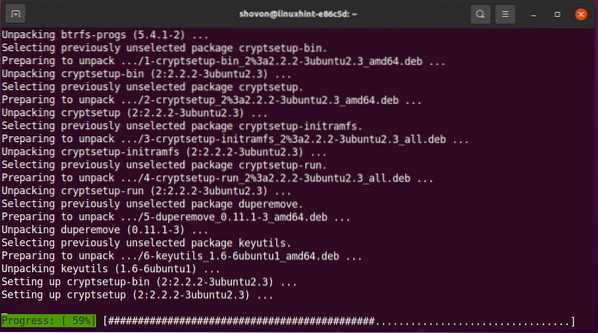

Instalirati btrfs-progs i kriptsetup, pokrenite sljedeću naredbu:

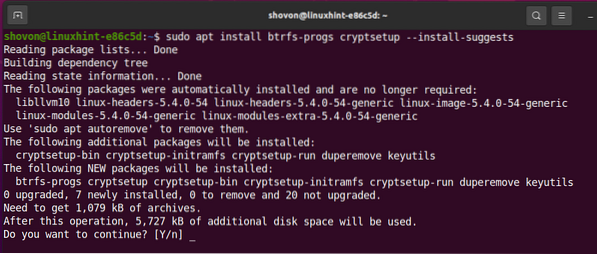

Da biste potvrdili instalaciju, pritisnite Y a zatim pritisnite <Unesi>.

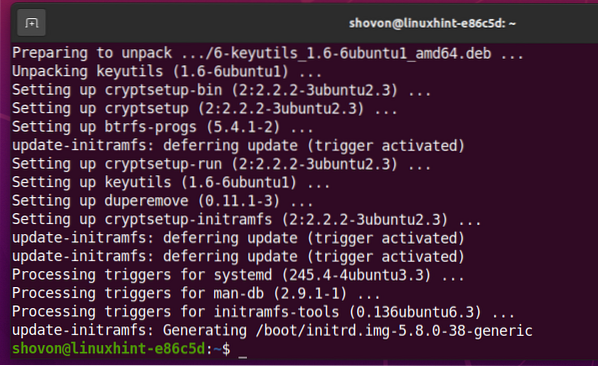

The btrfs-progs i kriptsetup instaliraju se paketi i njihove ovisnosti.

The btrfs-progs i kriptsetup pakete treba instalirati u ovom trenutku.

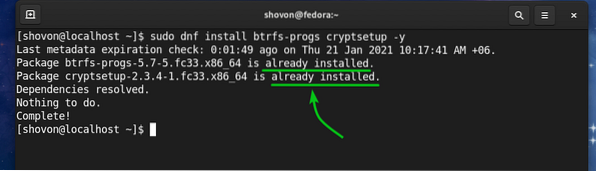

Instaliranje potrebnih paketa na Fedoru 33

Da biste šifrirali uređaje za pohranu i formatirali ih datotečnim sustavom Btrfs, morate imati btrfs-progs i kriptsetup pakete instalirane na vašem stroju Fedora 33 Workstation. Srećom, ovi su paketi dostupni u službenom spremištu paketa Fedora 33 Workstation.

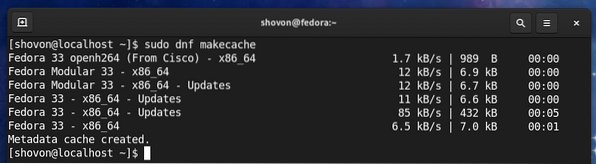

Prvo ažurirajte predmemoriju spremišta DNF paketa sljedećom naredbom:

$ sudo dnf makecache

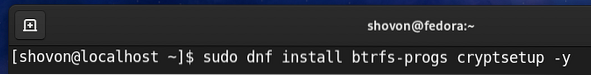

Instalirati btrfs-progs i kriptsetup, pokrenite sljedeću naredbu:

Fedora 33 radna stanica prema zadanim postavkama koristi sustav datoteka Btrfs. Dakle, vjerojatnije je da ćete ove pakete već instalirati, kao što možete vidjeti na snimci zaslona u nastavku. Ako iz nekog razloga nisu instalirani, bit će instalirani.

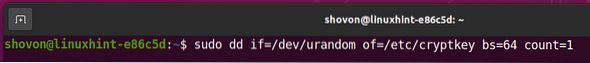

Generiranje ključa za šifriranje

Prije nego što možete šifrirati svoje uređaje za pohranu pomoću kriptsetup, trebate generirati slučajni ključ dug 64 bajta.

Ključ za šifriranje možete generirati i pohraniti u / etc / cryptkey datoteka sa sljedećom naredbom:

$ sudo dd ako = / dev / urandom od = / etc / cryptkey bs = 64 count = 1

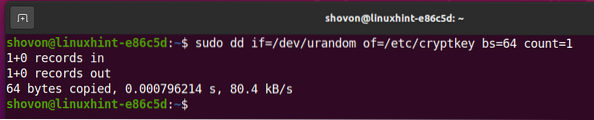

Novi ključ za šifriranje treba generirati i pohraniti u / etc / cryptkey datoteka.

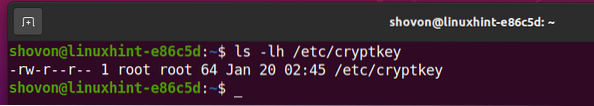

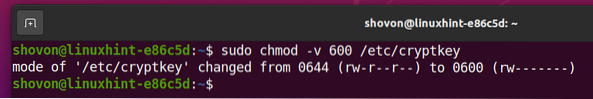

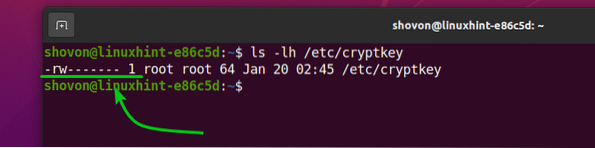

Datoteka ključa za šifriranje / etc / cryptkey mogu svi pročitati prema zadanim postavkama, kao što možete vidjeti na donjoj snimci zaslona. Ovo je sigurnosni rizik. Mi želimo samo korijen korisnik može čitati / pisati na / etc / cryptkey datoteka.

Omogućiti samo root korisniku da čita / piše u / etc / cryptkey datoteka, promijenite dozvole za datoteku na sljedeći način:

Kao što vidite, samo korijen korisnik ima dopuštenje za čitanje / pisanje (rw) na / etc / cryptkey datoteka. Dakle, nitko drugi ne može vidjeti što je u / etc / cryptkey datoteka.

Šifriranje uređaja za pohranu pomoću dm-crypt

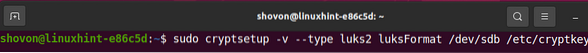

Sada kada ste generirali ključ za šifriranje, možete šifrirati svoj uređaj za pohranu. recimo, sdb, s tehnologijom šifriranja diska LUKS v2 (verzija 2), kako slijedi:

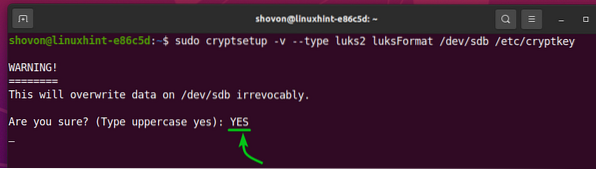

$ sudo cryptsetup -v --type luks2 luksFormat / dev / sdb / etc / cryptkey

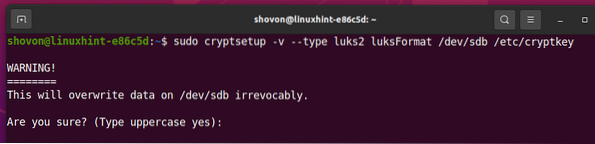

kriptsetup zatražit će od vas da potvrdite postupak šifriranja.

BILJEŠKA: Treba ukloniti sve podatke s vašeg HDD / SSD diska. Dakle, pobrinite se da premjestite sve svoje važne podatke prije nego što pokušate šifrirati svoj HDD / SSD.

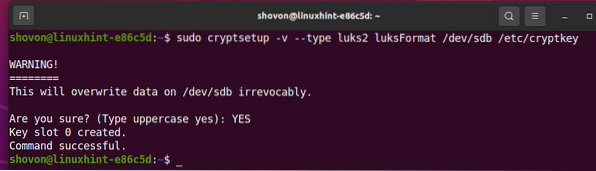

Da biste potvrdili operaciju šifriranja diska, upišite DA (velikim slovom) i pritisnite

U ovom trenutku uređaj za pohranu / dev / sdb treba šifrirati ključem za šifriranje / etc / cryptkey.

Otvaranje šifriranih uređaja za pohranu

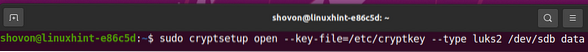

Nakon što šifrirate uređaj za pohranu pomoću kriptsetup, morate ga otvoriti pomoću kriptsetup alat da biste ga mogli koristiti.

Možete otvoriti šifrirani uređaj za pohranu sdb i preslikajte ga na svoje računalo kao podaci uređaj za pohranu kako slijedi:

$ sudo cryptsetup open --key-file = / etc / cryptkey --type luks2 / dev / sdb data

Sada će dešifrirani uređaj za pohranu biti dostupan na putu / dev / mapper / data. Morate stvoriti željeni datotečni sustav u / dev / mapper / podatkovni uređaj i montirati / dev / mapper / podatkovni uređaj umjesto / dev / sdb odsada pa nadalje.

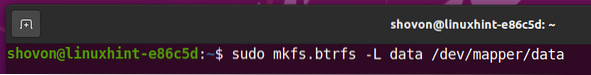

Stvaranje datotečnog sustava Btrfs na šifriranim uređajima:

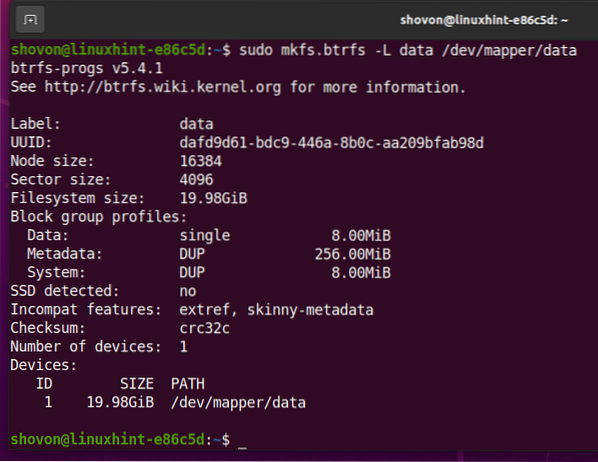

Za stvaranje Btrfs datotečnog sustava na dešifriranom uređaju za pohranu / dev / mapper / data s podacima oznake pokrenite sljedeću naredbu:

$ sudo mkfs.btrfs -L data / dev / mapper / data

Datotečni sustav Btrfs trebao bi se stvoriti na / dev / mapper / uređaj za pohranu podataka, koja se dešifrira iz uređaja za pohranu / dev / sdb (šifrirano s LUKS 2).

Montiranje šifriranog datotečnog sustava Btrfs

Možete montirati i datotečni sustav Btrfs koji ste ranije stvorili.

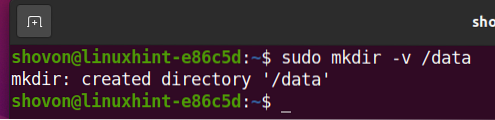

Recimo, želite montirati Btrfs datotečni sustav koji ste stvorili ranije u /podaci imenik.

Dakle, stvorite /podaci direktorij kako slijedi:

$ sudo mkdir -v / podaci

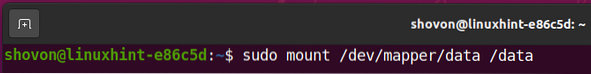

Za montiranje Btrfs datotečnog sustava stvorenog na / dev / mapper / uređaj za pohranu podataka u /podaci direktorija, pokrenite sljedeću naredbu:

Kao što vidite, datotečni sustav Btrfs stvoren je na šifriranom uređaju za pohranu sdb je montiran u /podaci imenik.

Automatsko montiranje šifriranog datotečnog sustava Btrfs u vrijeme pokretanja

Šifrirani Btrfs datotečni sustav možete montirati i prilikom pokretanja.

Da biste montirali šifrirani datotečni sustav Btrfs u vrijeme pokretanja, morate:

- dešifrirati uređaj za pohranu / dev / sdb u vrijeme pokretanja koristeći / etc / cryptkey datoteka ključa za šifriranje

- montirati dešifrirani uređaj za pohranu / dev / mapper / data prema /podaci imenik

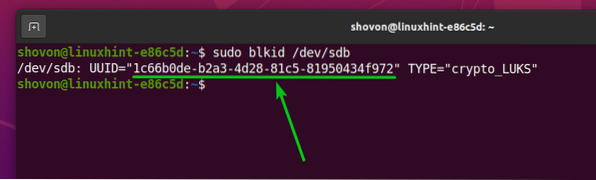

Prvo pronađite UUID datoteke sdb šifrirani uređaj za pohranu sa sljedećom naredbom:

$ sudo blkid / dev / sdb

Kao što vidite, UUID datoteke sdb šifrirani uređaj za pohranu je 1c66b0de-b2a3-4d28-81c5-81950434f972. Za vas će biti drugačije. Pazite da ga od sada mijenjate sa svojim.

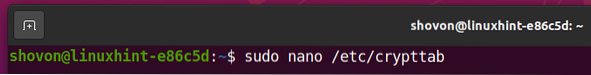

Da biste automatski dešifrirali sdb uređaj za pohranu prilikom pokretanja, morate dodati unos za njega na / etc / crypttab datoteka.

Otvori / etc / crypttab datoteka s nano uređivač teksta kako slijedi:

$ sudo nano / etc / crypttab

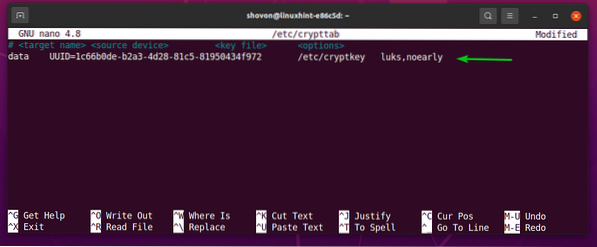

Dodajte sljedeći redak na kraju / etc / crypttab datoteku ako koristite HDD.

Dodajte sljedeći redak na kraju / etc / crypttab datoteku ako koristite SSD.

podaci UUID = 1c66b0de-b2a3-4d28-81c5-81950434f972 / etc / cryptkey luks, noearly, odbaciKada završite, pritisnite <Ctrl> + x, nakon čega slijedi Y, i <Unesi> za spremanje / etc / crypttab datoteka.

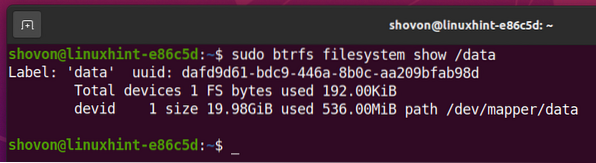

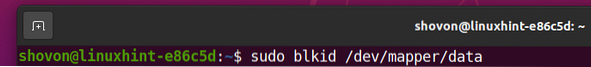

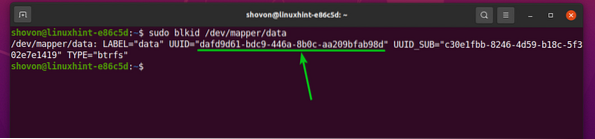

Sada pronađite UUID dešifriranog / dev / mapper / data uređaj za pohranu sa sljedećom naredbom:

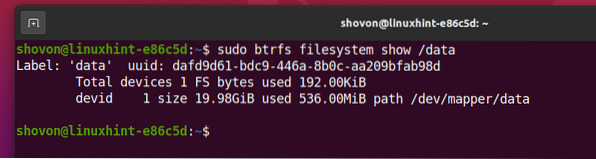

Kao što vidite, UUID datoteke / dev / mapper / data dešifrirani uređaj za pohranu je dafd9d61-bdc9-446a-8b0c-aa209bfab98d. Za vas će biti drugačije. Pazite da ga od sada mijenjate sa svojim.

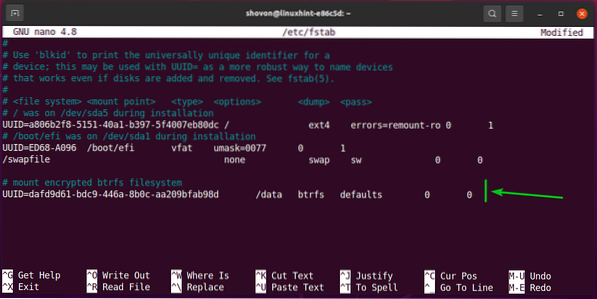

Da biste automatski montirali dešifrirani uređaj za pohranu / dev / mapper / data u direktorij / data u vrijeme pokretanja, morate dodati unos za to na / etc / fstab datoteka.

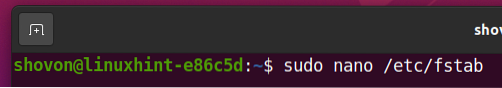

Otvori / etc / fstab datoteka s nano uređivač teksta kako slijedi:

$ sudo nano / etc / fstab

Sada dodajte sljedeći redak na kraju / etc / fstab datoteka:

Kada završite, pritisnite <Ctrl> + x, nakon čega slijedi Y, i <Unesi> za spremanje / etc / fstab datoteka.

Napokon, ponovno pokrenite računalo da bi promjene stupile na snagu.

Šifrirani uređaj za pohranu sdb se dešifrira u podaci uređaj za pohranu i podaci uređaj za pohranu ugrađen je u /podaci imenik.

Kao što vidite, Btrfs datotečni sustav, koji je stvoren na dešifriranom / dev / mapper / data uređaj za pohranu ugrađen je u /podaci imenik.

Zaključak

U ovom sam vam članku pokazao kako šifrirati uređaj za pohranu pomoću tehnologije šifriranja LUKS 2 s cryptsetup. Također ćete naučiti kako dešifrirati šifrirani uređaj za pohranu i formatirati ga također s datotečnim sustavom Btrfs. Kao i kako automatski dešifrirati šifrirani uređaj za pohranu i montirati ga prilikom pokretanja. Ovaj bi vam članak trebao pomoći da započnete s Btrfs enkripcijom datotečnog sustava.

Phenquestions

Phenquestions