Napadi socijalnog inženjerstva (iz perspektive hakiranja) prilično su slični izvođenju čarobne predstave. Razlika je u čarobnom triku u Social Engineering Attacks gdje su rezultat bankovni račun, društveni mediji, e-pošta, čak i pristup ciljanom računalu. Tko je stvorio sustav? ČOVJEK. Izvođenje napada na socijalni inženjering je jednostavno, vjerujte mi, stvarno je jednostavno. Nijedan sustav nije siguran. Ljudi su najbolji resurs i krajnja točka sigurnosnih ranjivosti ikad.

U prošlom sam članku napravio demo ciljanje Google računa, Kali Linux: Toolkit za socijalni inženjering, ovo je još jedna lekcija za vas.

Trebaju li nam određeni OS za testiranje penetracije da bismo izvršili Attack iz socijalnog inženjerstva? Zapravo ne, Social Engineering Attack je fleksibilan, alati, poput Kali Linux, samo su alati. Glavna poanta napada na socijalni inženjering je oko "dizajniranja toka napada".

U posljednjem članku Attack of Social Engineering naučili smo Attack of Social Engineering koristeći “TRUST”. I u ovom ćemo članku naučiti o "PAŽNJI". Ovu sam lekciju dobio od "Kralja lopova" Apollo Robbins. Pozadina mu je vješt mađioničar, ulični mađioničar. Mogli ste vidjeti njegovu emisiju na YouTubeu. Jednom je u TED razgovoru objasnio kako krasti stvari. Njegova je sposobnost uglavnom poigravanje pažnjom žrtve da džeparo njihove stvari, poput satova, novčanika, novca, kartica, bilo čega u džepu žrtve, bez prepoznavanja. Pokazat ću vam kako provesti napad socijalnog inženjeringa kako biste hakirali nečiji Facebook račun pomoću "POVJERENJA" i "PAŽNJE". Ključ riječi "PAŽNJA" je brzi razgovor i postavljanje pitanja. Vi ste pilot razgovora.

Scenarij napada socijalnog inženjeringa

Ovaj scenarij uključuje dva glumca, Johna kao napadača i Bima kao žrtvu. John će postaviti Bimu za metu. Ovdje je cilj Social Engineering Attacka dobiti pristup žrtvinom Facebook računu. Tok napada koristit će se drugačijim pristupom i metodom. John i Bima su prijatelji, često se sastaju u menzi za vrijeme ručka za vrijeme odmora u svom uredu. John i Bima rade u različitim odjelima, jedina prilika koju sretnu je kad ručaju u menzi. Često se susreću i razgovaraju jedni s drugima do sada su supružnici.

Jednog dana, John “negativac”, odlučan je u vježbanju napada društvenog inženjeringa koristeći igru “PAŽNJA”, koju sam već spomenuo, nadahnuo ga je “Kralj lopova” Apollo Robbins. U jednoj od svojih prezentacija Robbins je rekao da imamo dva oka, ali naš se mozak može usredotočiti samo na jednu stvar. Možemo raditi multitasking, ali istovremeno ne obavljamo različite zadatke, već samo brzo preusmjerimo pažnju na svaki zadatak.

Početkom dana, u ponedjeljak, u uredu je, kao i obično, John u svojoj sobi i sjedi za svojim stolom. Planira dobiti strategiju za hakiranje facebook računa svog prijatelja. Trebao bi biti spreman prije ručka. Razmišlja i pita se dok sjedi za svojim stolom.

Zatim uzme list papira, sjedne u stolicu koja je okrenuta prema njegovom računalu. Posjećuje Facebook stranicu kako bi pronašao način za hakiranje nečijeg računa.

KORAK 1: PRONAĐITE PROZOR ZA POČETAK a.k.rupa

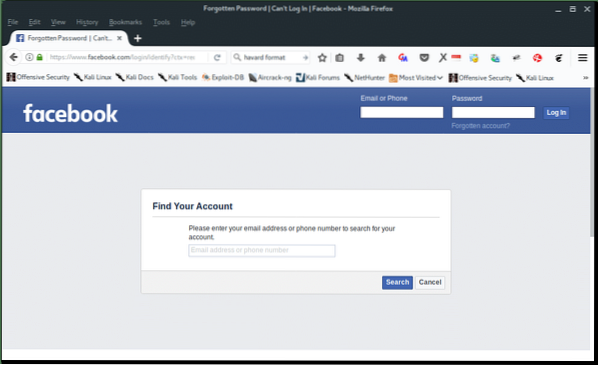

Na zapisniku na ekranu primijetio je vezu nazvanu "zaboravljeni račun". Ovdje će John koristiti pogodnost "zaboravljeni račun (lozinka)). Facebook je već poslužio naš početni prozor na: “https: // www.facebook.com / prijava / identifikacija?ctx = oporaviti se ".

Stranica bi trebala izgledati ovako:

U području "Pronađi svoj račun", Postoji rečenica koja kaže,"Unesite svoju adresu e-pošte ili telefonski broj da biste tražili svoj račun". Odavde dobivamo još jedan skup prozora: adresa e-pošte odnosi se na „Račun e-pošte ” a telefonski broj odnosi se na „Mobitel Telefon". Dakle, John ima hipotezu da, ako je imao žrtvin račun e-pošte ili mobitel, tada će imati pristup žrtvinom Facebook računu.

2. KORAK: popunite obrazac za identifikaciju računa

Dobro, odavde John počinje duboko razmišljati. Ne zna koja je Bimina adresa e-pošte, ali je spremio Bimin telefonski broj na mobitel. Zatim zgrabi telefon i traži Bimin telefonski broj. I eto ga, našao ga je. U to polje počinje tipkati Bimin telefonski broj. Nakon toga pritisne tipku "Search". Slika bi trebala izgledati ovako:

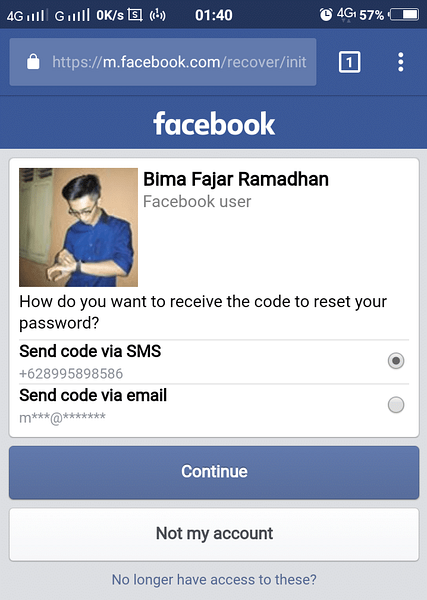

Dobio ga je, otkrio je da je Bimin telefonski broj povezan s njegovim Facebook računom. Odavde, on samo drži i ne pritiska Nastaviti dugme. Za sada se samo pobrinuo da taj telefonski broj bude povezan s žrtvinim Facebook računom, pa se to približava njegovoj hipotezi.

Ono što je John zapravo učinio, jest izviđanje ili prikupljanje informacija o žrtvi. John odavde ima dovoljno informacija i spreman je za izvršenje. Ali, John će se naći s Bimom u kantini, nemoguće je da John donese svoje računalo, zar ne? Nema problema, ima zgodno rješenje, a to je vlastiti mobitel. Dakle, prije nego što upozna Bima, ponavlja KORAK 1 i 2 na pregledniku Chrome u svom Android mobitelu. To bi izgledalo ovako:

3. KORAK: Upoznajte žrtvu

U redu, sada je sve postavljeno i spremno. Sve što John treba učiniti je zgrabiti Bimin telefon, kliknuti na Nastaviti na njegovom telefonu, pročitajte poruku Bbox-a koju je poslao Facebook (kod za resetiranje) na Biminom telefonu, zapamtite je i u jednom djeliću vremena brzo izbrišite poruku.

Ovaj mu se plan zabija u glavu dok sada hoda do menze. John je stavio telefon u džep. Ušao je u područje menze, tražeći Bima. Okrenuo je glavu lijevo-desno shvaćajući gdje je Bima, dovraga. Kao i obično, nalazi se na kutnom sjedalu, odmahujući rukom Johnu, bio je spreman za jelo.

John odmah podne popije mali obrok i priđe stolu s Bimom. Pozdravi Bimu, a onda jedu zajedno. Dok jede, John se osvrće uočavajući, primjećuje da je Bimin telefon na stolu.

Nakon što završe ručak, razgovaraju jedni o drugima. Kao i obično, dok John tada u jednom trenutku ne otvori novu temu o telefonima. John mu kaže da John treba novi telefon, a John treba njegov savjet o tome koji je telefon prikladan za Johna. Zatim je pitao za Bimin telefon, pitao je sve, model, specifikacije, sve. A onda ga John pita da isproba svoj telefon, John se ponaša kao da je stvarno kupac koji traži telefon. Johnova lijeva ruka zgrabi telefon s njegovim dopuštenjem, dok je desna ispod stola i priprema se za otvaranje vlastitog telefona. John usmjerava pozornost na lijevu ruku, telefon, John je toliko pričao o svom telefonu, njegovoj težini, brzini i tako dalje.

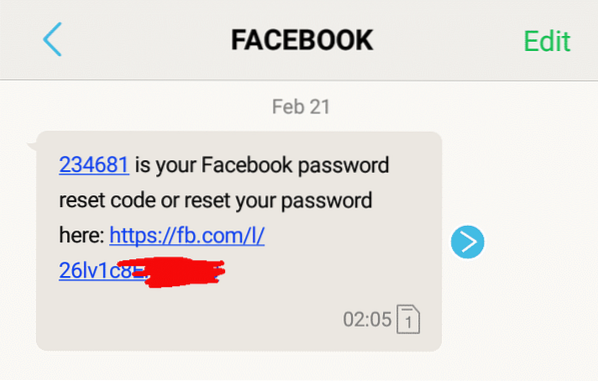

John započinje Attack isključivanjem glasnoće zvuka zvona Bima na nuli, kako bi ga spriječio da prepozna ako stigne nova obavijest. Johnova lijeva ruka još uvijek ima njegovu pažnju, dok desna zapravo pritiska Nastaviti dugme. Čim je John pritisnuo tipku, dolazi poruka.

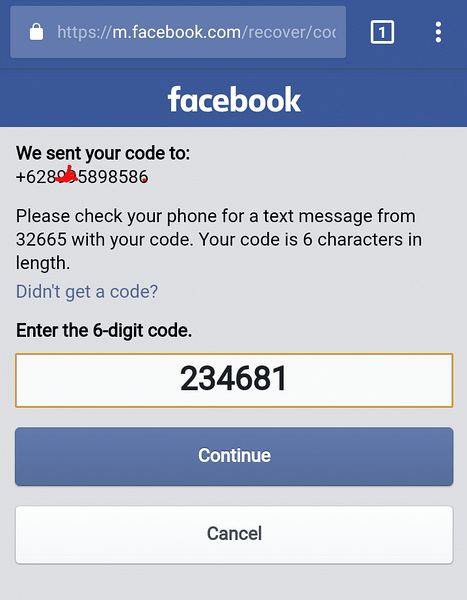

Ding ... Nema zvukova. Bima nije prepoznao dolaznu poruku jer je monitor okrenut prema Johnu. John odmah otvara poruku, čita i pamti je 6-znamenkasti pin u SMS-u, a zatim ga uskoro briše. Sad je gotov s Biminim telefonom, John mu vraća Bimin telefon, dok Johnova desna ruka vadi vlastiti telefon i odmah započinje tipkati 6-znamenkasti pin samo se sjetio.

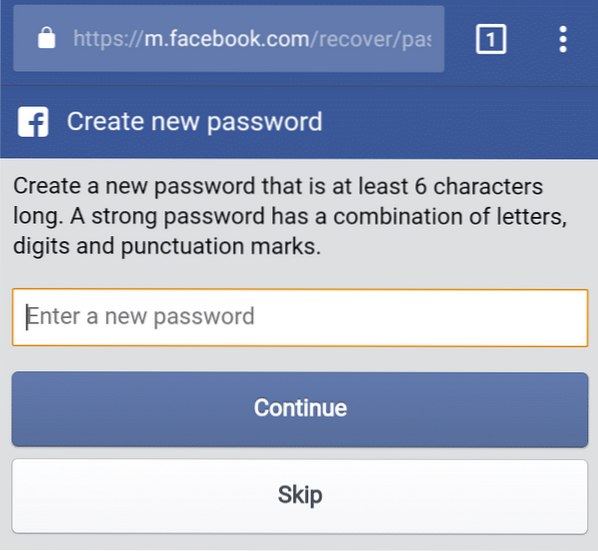

Tada Ivan pritišće Nastaviti. Pojavi se nova stranica koja pita da li želi napraviti novu lozinku ili ne.

John neće promijeniti lozinku jer nije zao. Ali, on sada ima Bimin facebook račun. I uspio je sa svojom misijom.

Kao što vidite, scenarij se čini tako jednostavnim, ali hej, kako biste lako mogli uzeti i posuditi telefon svojih prijatelja? Ako korelirate s hipotezom ako imate telefon svojih prijatelja, možete dobiti sve što želite, loše.

Phenquestions

Phenquestions