- Kako onemogućiti ssh root pristup na Debian 10 Busteru

- Alternative za osiguravanje vašeg ssh pristupa

- Filtriranje ssh porta pomoću iptables

- Korištenje TCP omota za filtriranje ssh-a

- Onemogućavanje ssh usluge

- Povezani članci

Kako onemogućiti ssh root pristup na Debian 10 Busteru

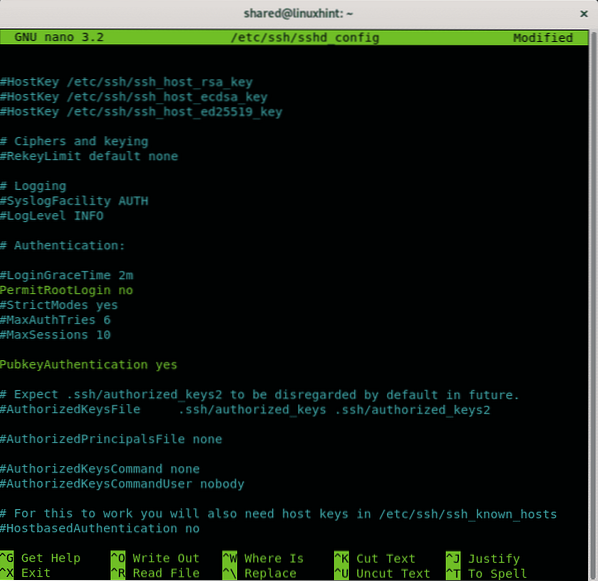

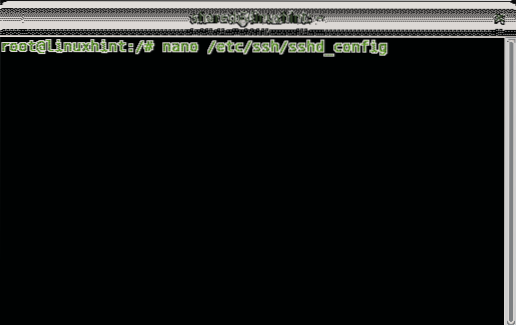

Da biste onemogućili ssh root pristup, morate urediti ssh konfiguracijsku datoteku, na Debianu je / etc / ssh / sshd_config, za uređivanje pomoću nano uređivača teksta pokrenite:

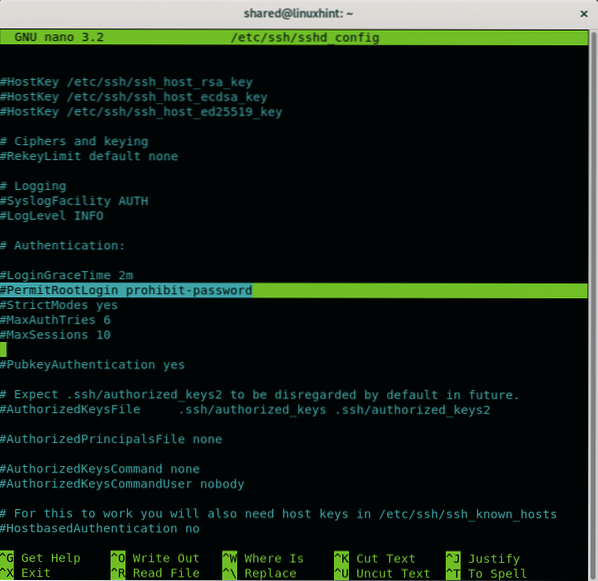

Na nano možete pritisnuti CTRL + W (gdje) i tip PermitRoot pronaći sljedeći redak:

#PermitRootLogin zabraniti-lozinku

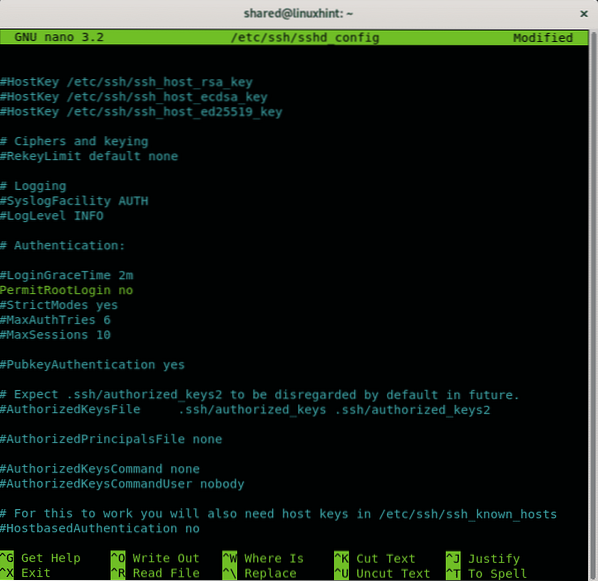

Da biste onemogućili root pristup putem ssh-a, jednostavno otkomentirajte tu liniju i zamijenite zabraniti-lozinka za Ne kao na sljedećoj slici.

Nakon onemogućavanja root pristupa pritisnite CTRL + X i Y za spremanje i izlazak.

The zabraniti-lozinka opcija sprječava prijavu lozinkom dopuštajući samo prijavu putem zamjenskih radnji poput javnih ključeva, sprečavajući napade grubom silom.

Alternative za osiguravanje vašeg ssh pristupa

Ograničite pristup provjeri autentičnosti javnog ključa:

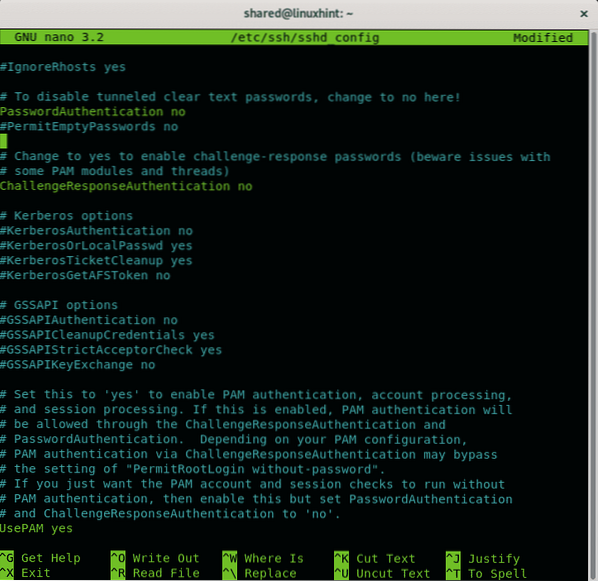

Da biste onemogućili prijavu lozinkom, dopuštajući samo prijavu pomoću javnog ključa, otvorite / etc / ssh / ssh_config konfiguracijsku datoteku ponovno izvođenjem:

Da biste onemogućili prijavu lozinkom, dopuštajući samo prijavu pomoću javnog ključa, otvorite / etc / ssh / ssh_config konfiguracijsku datoteku ponovno izvođenjem:

nano / etc / ssh / sshd_configPronađite redak koji sadrži PubkeyAuthentication i pobrinite se da piše Da kao u primjeru u nastavku:

Pronalaženjem retka koji sadrži sadrži provjeru autentičnosti lozinke PasswordAuthentication, ako je komentirao, komentirajte ga i provjerite je li postavljen kao Ne kao na sljedećoj slici:

Zatim pritisnite CTRL + X i Y za spremanje i izlazak iz nano uređivača teksta.

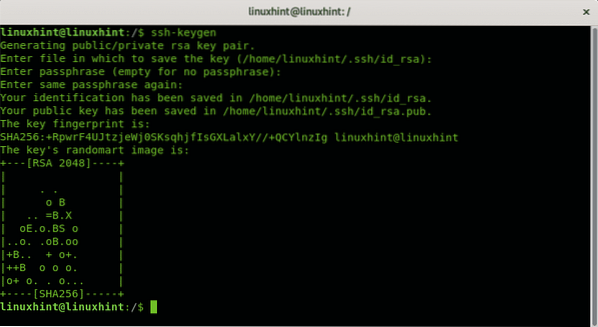

Sada kao korisnik kojem želite omogućiti ssh pristup morate generirati parove privatnih i javnih ključeva. Trčanje:

ssh-keygenOdgovorite na niz pitanja ostavljajući prvi odgovor zadanim pritiskom na ENTER, postavite zaporku, ponovite je i tipke će se pohraniti na ~ /.ssh / id_rsa

Unesite datoteku u koju ćete spremiti ključ (/ root /.ssh / id_rsa):

Unesite zaporku (prazno bez zaporke):

Vaša identifikacija je spremljena u / root /.ssh / id_rsa.

Vaš javni ključ spremljen je u / root /.ssh / id_rsa.pub.

Ključni otisak prsta je:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Slika randomart ključa je:

+---[RSA 2048]----+

Za prijenos parova ključeva koje ste upravo stvorili možete koristiti ssh-copy-id naredba sa sljedećom sintaksom:

ssh-copy-idPromijenite zadani ssh port:

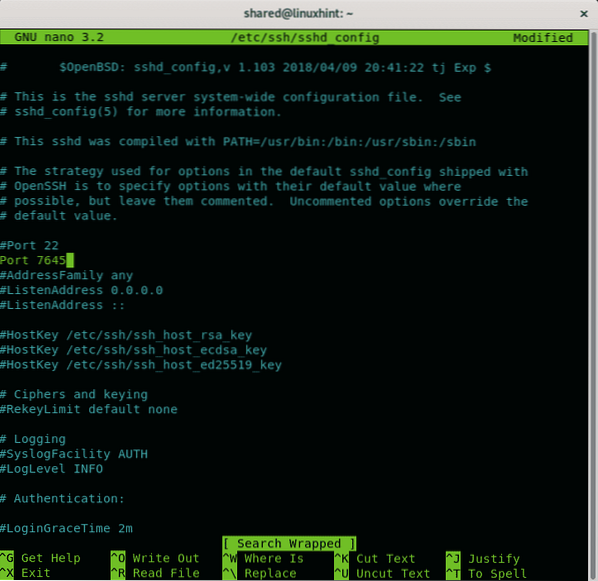

Otvori / etc / ssh / ssh_config konfiguracijsku datoteku ponovno izvođenjem:

nano / etc / ssh / sshd_config

Recimo da želite koristiti port 7645 umjesto zadanog porta 22. Dodajte redak kao u primjeru u nastavku:

Zatim pritisnite CTRL + X i Y za spremanje i izlazak.

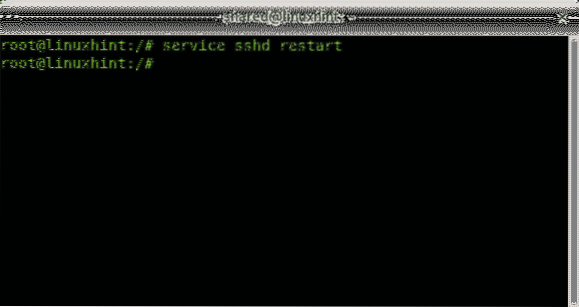

Ponovo pokrenite ssh uslugu pokretanjem:

ponovno pokretanje usluge sshd

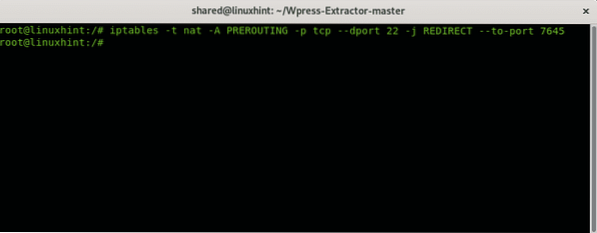

Tada biste trebali konfigurirati iptables da omoguće komunikaciju putem porta 7645:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT --to-port 7645

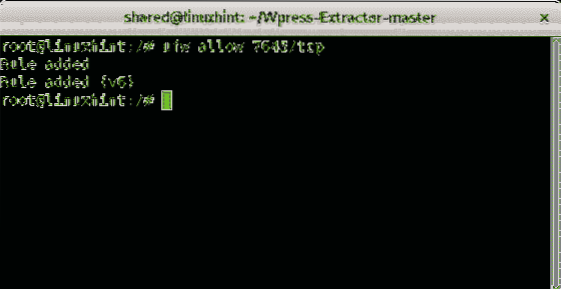

Umjesto toga možete upotrijebiti i UFW (nekomplicirani vatrozid):

ufw dopustiti 7645 / tcp

Filtriranje ssh porta

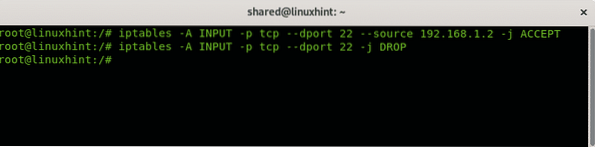

Također možete definirati pravila za prihvaćanje ili odbijanje ssh veza prema određenim parametrima. Sljedeća sintaksa pokazuje kako prihvatiti ssh veze s određene IP adrese pomoću iptables:

iptables -A ULAZ -p tcp --dport 22 --izvoriptables -A ULAZ -p tcp --dport 22 -j PAD

Prvi redak gornjeg primjera upućuje iptables da prihvate dolazne (INPUT) TCP zahtjeve na port 22 s IP 192.168.1.2. Drugi redak nalaže IP tablicama da odbace sve veze na port 22. Izvor također možete filtrirati prema mac adresi kao u primjeru u nastavku:

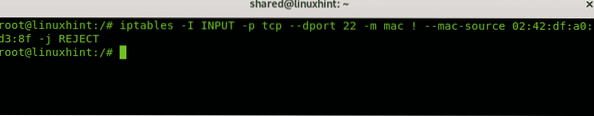

iptables -I INPUT -p tcp --dport 22 -m mac ! --mac-izvor 02: 42: df: a0: d3: 8f-j ODBIJATI

Gornji primjer odbija sve veze, osim uređaja s mac adresom 02: 42: df: a0: d3: 8f.

Korištenje TCP omota za filtriranje ssh-a

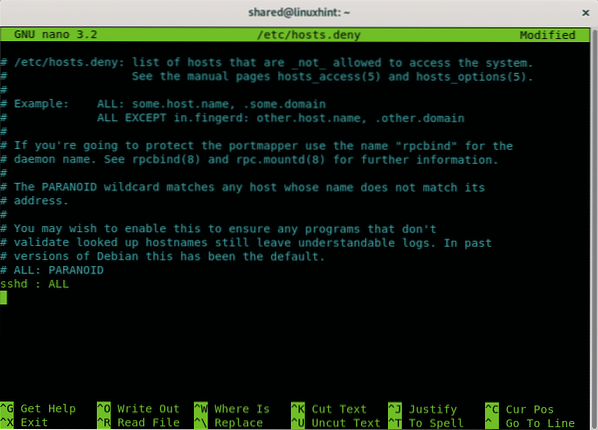

Drugi način za dodavanje IP adresa na bijeli popis za povezivanje putem ssh-a uz odbijanje ostatka je uređivanje hostova direktorija.negirati i domaćini.dopustiti smješteno u / itd.

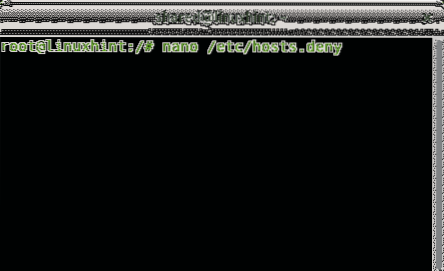

Da biste odbili sve hostove, pokrenite:

nano / etc / hosts.poricati

Dodajte zadnji redak:

sshd: SVE

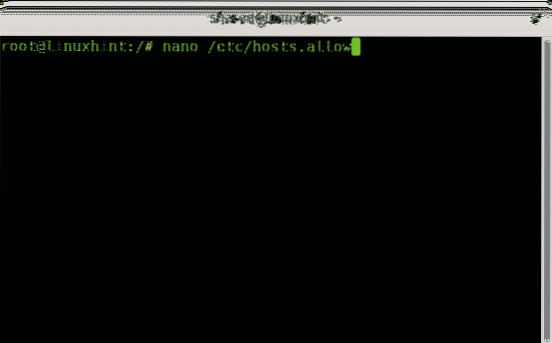

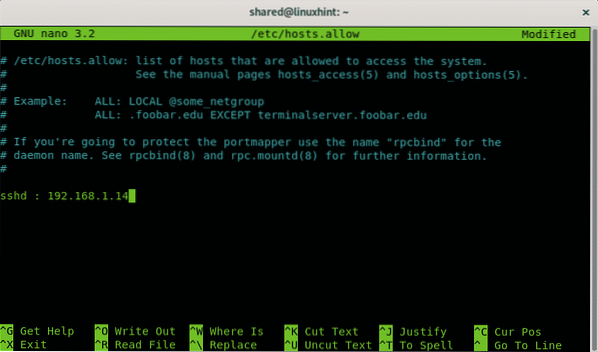

Pritisnite CTRL + X i Y za spremanje i izlazak. Sada da dopustimo određenim hostovima putem ssh uređivanje datoteke / etc / hosts.dopusti, za uređivanje pokreni:

nano / etc / hosts.dopustiti

Dodajte redak koji sadrži:

sshd:

Pritisnite CTRL + X za spremanje i nano nano.

Onemogućavanje ssh usluge

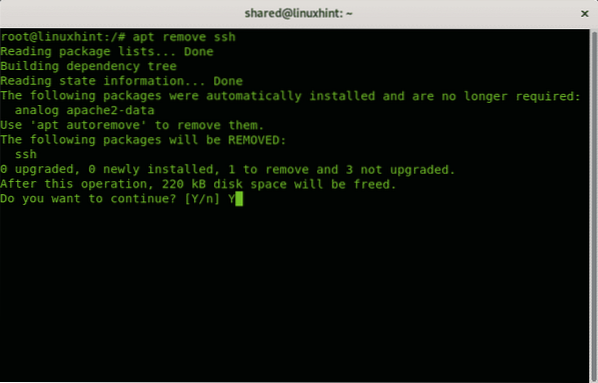

Mnogi domaći korisnici smatraju ssh beskorisnim, ako ga uopće ne upotrebljavate, možete ga ukloniti ili možete blokirati ili filtrirati port.

Na Debian Linuxu ili sustavima temeljenim poput Ubuntua možete ukloniti usluge pomoću upravitelja apt paketa.

Da biste uklonili pokretanje ssh usluge:

Pritisnite Y ako se zatraži da dovršite uklanjanje.

I to je sve o domaćim mjerama za zaštitu ssh-a.

Nadam se da vam je ovaj vodič bio koristan, nastavite pratiti LinuxHint za više savjeta i vodiča o Linuxu i umrežavanju.

Povezani članci:

- Kako omogućiti SSH poslužitelj na Ubuntu 18.04 LTS

- Omogućite SSH na Debianu 10

- Prosljeđivanje SSH priključaka na Linuxu

- Uobičajene opcije konfiguracije SSH Ubuntu

- Kako i zašto promijeniti zadani SSH priključak

- Konfigurirajte prosljeđivanje SSH X11 na Debianu 10

- Arch Linux SSH poslužitelj Postavljanje, prilagodba i optimizacija

- Iptable za početnike

- Rad s Debian vatrozidima (UFW)

Phenquestions

Phenquestions