Zahtjevi

Ovaj vodič koristi Ubuntu 16.04 kao operativni sustav na kojem je pokrenut web poslužitelj. Međutim, isti koraci mogu se koristiti za bilo koje druge verzije Ubuntua, sve dok nema razlike u postavkama. Ovaj vodič pretpostavlja da korisnik već ima instaliran web-poslužitelj, a to je Nginx. Kao SSH klijent koristi se Putty, a kao uređivač datoteka preporučuje se Nano.

Riješenje

- Web poslužitelju stvorenom na kapljicama može se pristupiti putem SSH protokola. Preuzmite i instalirajte Putty sa njegove službene web stranice. Aplikacija je potpuno besplatna.

- Nakon preuzimanja Putty-a, nastavite i preuzmite Nano. Svrha Putty-a je pristup Linux konzoli za upisivanje naredbi ljuske, dok se Nano koristi za uređivanje internih datoteka kao što je Nginx zadana datoteka.

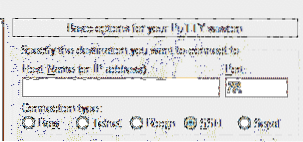

- Pokrenite Putty i idite na karticu Session.

- U polje Ime hosta upišite IP adresu kapljice DigitalOcean na kojoj je instaliran web-poslužitelj. IP adresu kapljica možete pronaći na https: // cloud.digitalocean.com / kapljice. U polje porta upišite 22.

- Nakon što ste poslali sva obavezna polja kao što je gore prikazano, pritisnite u redu da primijenite promjene i prijavite se na Kapljicu. Kada se prijavljuje u sustav, tražit će korisničko ime i lozinku kapljice. I korisničko ime i lozinka šalju se na registrirani e-mail u DigitalOcean prilikom kreiranja kapljice.

- Ovaj vodič koristi Certbot, nezavisni alat za automatizaciju cjelokupnog postupka dohvaćanja i obnavljanja digitalnih certifikata. Certbot ima vlastitu web stranicu odakle se naredbe koje se koriste mogu lako generirati. Prema Certbotu, ovo su prave naredbe za instalaciju Certbota na Ubuntu. Prvo ažurira informacije o paketu u lokalnom spremištu, zatim instalira uobičajeni paket svojstava softvera koji pruža neke korisne skripte za rukovanje postignutim osobnim paketom (PPA), zatim instalira certbot, zatim ponovno ažurira lokalno spremište, a zatim konačno instalira python certbot nginx paket. Provjerite jesu li svi ovi paketi pravilno instalirani prije kretanja na sljedeći korak.

$ sudo apt-get install software-properties-common

$ sudo add-apt-repository ppa: certbot / certbot

$ sudo apt-get ažuriranje

$ sudo apt-get install python-certbot-nginx

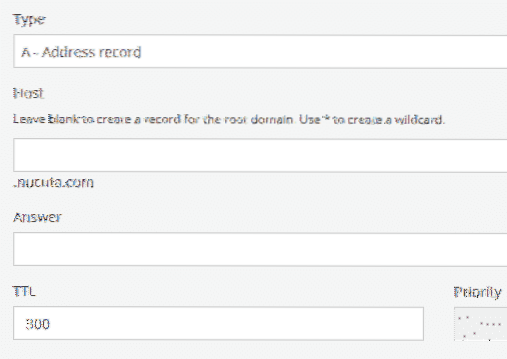

- Idite na web mjesto s mjesta na kojem je domena kupljena. Ovaj vodič koristi Porkbun kao registra domene, a zatim dodajte A zapis na domenu. Tip je zapis, domaćin je prazan ako je IP povezan s korijenskom domenom, inače koristite naziv poddomene bez korijenske domene, na primjer ako je nucuta.com, samo upotrijebite www. Kao odgovor upišite IP adresu kapljice.

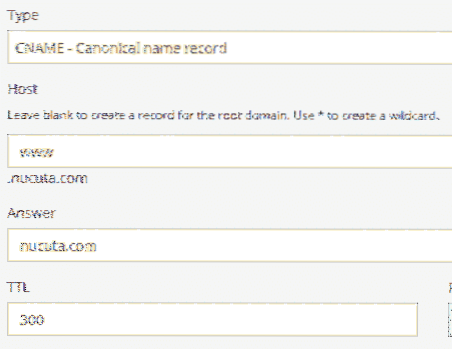

- Na isti način, preusmjerite WWW promet na korijensku domenu na sljedeći način. Tip je "CNAME", domaćin je "WWW", odgovor je "nucuta.com ”ili vašu domenu. Ovaj je korak važan jer preusmjerava sav www promet na korijensku domenu.

- Upotrijebite sljedeću naredbu na Putty za pristup zadanoj datoteci Nginxa. Zadana datoteka prema zadanim postavkama koristi jedan blok poslužitelja u kojem se nalazi primarna domena. Nano Editor se toplo preporučuje jer je vrlo zgodan za upotrebu u usporedbi s drugima.

- U zadanoj datoteci idite na blok poslužitelja i preusmjerite HTTP promet na HTTP, a u drugom bloku poslužitelja u kojem se obrađuje zaštićeni promet, na primjer, promijenite ime_poslužitelja u naziv domene, na primjer

- Upišite sljedeću naredbu za ponovno pokretanje Nginx web poslužitelja. Kad god je izvršena promjena u zadanoj datoteci, cijeli Nginx poslužitelj mora se ponovno pokrenuti kako bi nove promjene imale učinka.

- Prema zadanim postavkama vatrozid blokira sav promet osim na priključke 80 i 22. HTTPS koristi priključak 443; stoga se mora ručno otvoriti za pristup web poslužitelju s klijentske strane. Otvaranje porta ovisi o vatrozidu.

U CSF-u (konfigurirani vatrozid poslužitelja)

- Otvara CSF datoteku za konfiguraciju upisivanjem sljedeće naredbe.

- Dodajte sljedeće priključke u TCP ulaz i izlaz.

TCP_OUT = "20,21,22,25,53,80,443"- Ponovno pokrenite CSF upisivanjem

csf -r

U USF-u (nekomplicirani vatrozid)

- Upišite sljedeće dvije naredbe da biste HTTPS dodali na popis izuzetaka. Paket "Nginx Full" ima i HTTP i HTTPS priključke; stoga dodavanje cijelog paketa omogućuje i ulaz i izlaz.

sudo ufw delete dopusti 'Nginx HTTP'- Upišite sljedeću naredbu da biste vidjeli status

status ufw

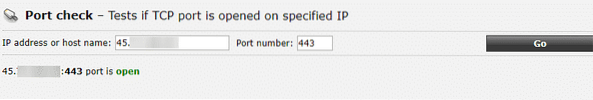

- Provjerite priključak 443 s vanjskog web mjesta kako biste se osigurali da se sigurno otvara. Ako je luka otvorena, napisat će se "443 luka je otvorena"

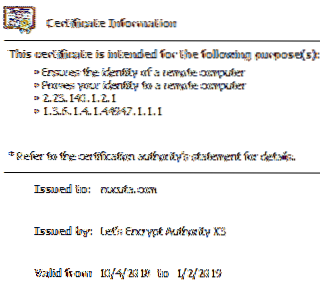

- Sada koristite Certbot za dohvaćanje SSL certifikata na domenu. Za specificiranje domene potreban je parametar D. Šifrirajmo izdanje jednog certifikata i za root i za poddomenu www. Imajući samo jedan za bilo koju verziju, u pregledniku će izdati upozorenje ako posjetitelj pristupi drugoj verziji; stoga je važno dobiti certifikat za obje verzije. sudo certbot --nginx -d nucuta.com -d www.nucuta.com

- Certbot će tražiti da sav HTTP promet preusmjeri na HTTPS, ali to nije potrebno jer je to već učinjeno u jednom od prethodnih koraka.

- Sada idite na web mjesto SSL Lab i provjerite kvalitetu ili bilo koje druge probleme certifikata i njegove konfiguracije. https: // www.ssllabs.com / ssltest /

- Ako trenutna konfiguracija nije dovoljno osigurana, idite na Mozilla SSL generator konfiguracije i generirajte postavke za svoj web poslužitelj. https: // mozilla.github.io / server-side-tls / ssl-config-generator /. Budući da ovdje koristi Nginx, svakako koristite Nginx kao web poslužitelj. Nudi tri mogućnosti, srednji, stari i moderni. Stara opcija čini web stranicu kompatibilnom s gotovo svim preglednicima, uključujući super stare preglednike poput IE 6, dok je srednja opcija idealna za prosječne korisnike, moderna opcija generira potrebnu konfiguraciju za maksimalnu sigurnost, ali kako trgovina web stranicom neće funkcionirati pravilno na starijim preglednicima. Stoga se toplo preporučuje za web stranice na kojima je sigurnost glavna briga.

- Idite na svoje web mjesto i kliknite desnu tipku miša na ikonu brave, a zatim opciju "Certifikat" da biste vidjeli certifikat.

- Ako prikazuje budući datum nakon TO-a u valjanoj opciji from, što znači da je postupak stjecanja certifikata završen. Međutim, važno je preusmjeriti promet na relevantnu verziju domene, na primjer HTTP i WWW promet može se preusmjeriti HTTPS korijenska domena kao što se vidi u ovom vodiču. Certifikat će automatski obnoviti certifikat; stoga je vlasniku web mjesta zauvijek dostupan besplatno.

Phenquestions

Phenquestions