Postavljanje SCP-a i SSH-a:

Morat ćete izvršiti sljedeće korake konfiguracije za obavljanje SCP i SSH operacija od localhosta do udaljenog sredstva u oblaku:

Instaliranje agenta AWS Systems Manager na instance EC2:

Što je SSM agent?

Amazonov softverski agent SSM može se instalirati i konfigurirati na EC2 instanci, virtualnom stroju ili poslužitelju na licu mjesta. SSM Agent omogućuje Upravitelju sustava da ažurira, kontrolira i prilagodi ove alate. Agent obrađuje zahtjeve usluge AWS Cloud System Manager, izvršava ih kako je definirano u zahtjevu i prenosi status i podatke o izvršenju natrag na uslugu Device Manager pomoću usluge Amazon Message Delivery Service. Ako pratite promet, možete vidjeti svoje instance Amazon EC2 i bilo koje poslužitelje na licu mjesta ili virtualne strojeve u vašem hibridnom sustavu, u interakciji s krajnjim točkama poruka ec2.

Instaliranje SSM agenta:

SSM agent instaliran je na nekim instancama EC2 i Amazon System Images (AMI), kao što su Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 i 20 i Amazon 2 ECS optimizirani AMI. Osim toga, SSM možete instalirati ručno iz bilo koje AWS regije.

Da biste ga instalirali na Amazon Linux, prije svega preuzmite instalacijski program SSM agenta, a zatim ga pokrenite pomoću sljedeće naredbe:

[zaštićen e-poštom]: ~ $ sudo yum install -y https: // s3.regija.amazonaws.com / amazon-ssm-region / najnovije / linux_amd64 / amazon-ssm-agent.o / minU gornjoj naredbi, „regija" odražava identifikator regije AWS koji je dostavio System Manager. Ako ga ne možete preuzeti iz regije, koju ste naveli, upotrijebite globalni URL i.e

[zaštićena e-poštom]: ~ $ sudo yum install -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / najnovije / linux_amd64 / amazon-ssm-agent.o / minNakon instalacije sljedećom naredbom potvrdite radi li agent ili ne:

[e-pošta zaštićena]: ~ $ sudo status amazon-ssm-agentAko gornja naredba pokazuje da je zaustavljen amazon-ssm-agent, pokušajte s ovim naredbama:

[zaštićena e-poštom]: ~ $ sudo start amazon-ssm-agent[e-pošta zaštićena]: ~ $ sudo status amazon-ssm-agent

Izrada profila instance IAM-a:

Prema zadanim postavkama, AWS Systems Manager nema ovlaštenje za izvršavanje radnji na vašim instancama. Morate dopustiti pristup upotrebom trenutnog profila za upravljanje identitetom i pristupom AWS (IAM). Prilikom pokretanja spremnik prenosi podatke o položaju IAM na instancu Amazon EC2 naziva se profil instance. Ovaj se uvjet širi na odobrenja za sve mogućnosti AWS Systems Managera. Ako koristite mogućnosti upravitelja sustava, poput naredbe Pokreni, profil instance s osnovnim dopuštenjima potrebnim za Session Manager već se može pridružiti vašim primjercima. Ako su vaše instance već povezane s profilom instance koji uključuje upravljanu politiku AWS-a AmazonSSMManagedInstanceCore, odgovarajuća dopuštenja upravitelja sjednicama već su izdana. Međutim, u određenim primjerima, dopuštenja će se možda morati promijeniti kako bi se dodala dopuštenja upravitelja sesija profilu instance. Prije svega otvorite IAM konzolu prijavom na AWS upravljačku konzolu. Sada kliknite na “Uloge"Na navigacijskoj traci. Ovdje odaberite naziv pozicije koja će biti uključena u policu. Na kartici Dopuštenja odaberite Dodaj ugrađena pravila koja se nalaze na dnu stranice. Kliknite karticu JSON i zamijenite već ubrzani sadržaj sljedećim:

"Verzija": "17.10.2012.",

"Izjava": [

"Učinak": "Dopusti",

"Akcija": [

"ssmmessages: CreateControlChannel",

"ssmmessages: CreateDataChannel",

"ssmmessages: OpenControlChannel",

"ssmmessages: OpenDataChannel"

],

"Resurs": "*"

,

"Učinak": "Dopusti",

"Akcija": [

"s3: GetEncryptionConfiguration"

],

"Resurs": "*"

,

"Učinak": "Dopusti",

"Akcija": [

"kms: dešifriraj"

],

"Resurs": "naziv ključa"

]

Nakon zamjene sadržaja kliknite na Pravila o pregledu. Na ovoj stranici pod opcijom Name unesite naziv ugrađenih pravila poput SessionManagerPermissions. Nakon toga odaberite opciju Stvori pravilo.

Ažuriranje sučelja naredbenog retka:

Da biste preuzeli verziju 2 AWS CLI-ja s Linux naredbenog retka, prvo preuzmite instalacijsku datoteku pomoću naredbe curl:

[e-pošta zaštićena]: ~ $ curl "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip "-o" awscliv2.zip "Otpakirajte instalacijski program pomoću ove naredbe:

[e-pošta zaštićena]: ~ $ unzip awscliv2.zipDa biste osigurali da je nadogradnja omogućena na istom mjestu kao i već instalirana AWS CLI verzija 2, pronađite postojeću simboličku vezu pomoću koje naredbe i instalacijski direktorij pomoću naredbe ls poput ove:

[zaštićena e-poštom]: ~ $ što aws[e-pošta zaštićena]: ~ $ ls -l / usr / local / bin / aws

Izradite naredbu za instalaciju pomoću ove simboličke veze i podataka direktorija, a zatim potvrdite instalaciju pomoću naredbi u nastavku:

[e-pošta zaštićena]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --update[e-pošta zaštićena]: ~ $ aws --version

Instaliranje dodatka za Session Manager:

Instalirajte dodatak Session Manager na svoje lokalno računalo ako želite koristiti AWS CLI za početak i završetak sesija. Da biste instalirali ovaj dodatak na Linux, najprije preuzmite paket RPM, a zatim ga instalirajte pomoću sljedećeg slijeda naredbi:

[e-pošta zaštićena]: ~ $ curl "https: // s3.amazonaws.com / session-manager-downloads / plugin / najnovije / linux_64bit / session-manager-plugin.rpm "-o" session-manager-plugin.o / min "[zaštićena e-poštom]: ~ $ sudo yum install -y session-manager-plugin. o / min

Nakon instalacije paketa možete provjeriti je li dodatak uspješno instaliran ili ne pomoću sljedeće naredbe:

[zaštićena e-poštom]: ~ $ dodatak za session-managerILI

[zaštićena e-poštom]: ~ $ aws ssm start-session - target id-of-an-instance-you-have-permissions-to-accessAžuriranje konfiguracijske datoteke lokalnog hosta SSH:

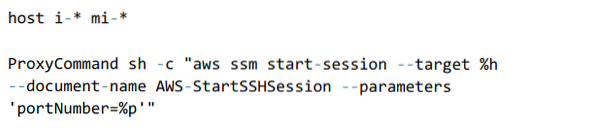

Promijenite SSH konfiguracijsku datoteku kako biste dopustili proxy naredbi da započne sesiju Session Manager-a i proslijedi sve podatke putem veze. Dodajte ovaj kôd u SSH konfiguracijsku datoteku u ritmu “~ /.ssh / config ":

Upotreba SCP-a i SSH-a:

Sada ćete biti spremni za slanje SSH i SCP veza sa svojim svojstvima oblaka izravno s vašeg obližnjeg računala nakon što završe prethodno navedeni koraci.

Dohvatite ID instance instance oblaka. To se može postići putem AWS upravljačke konzole ili pomoću sljedeće naredbe:

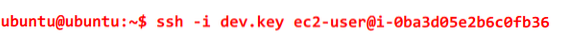

[e-pošta zaštićena]: ~ $ aws ec2 opis-instanceSSH se može izvršiti kao i obično upotrebom instance-id kao imena hosta, a SSH naredbeni redak prebacuje se ovako:

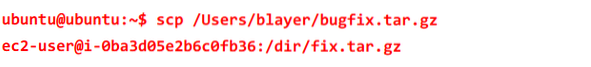

Sada se datoteke mogu lako prenijeti na udaljeni stroj bez potrebe za srednjim stupnjem, koristeći SCP.

Zaključak:

Korisnici se već godinama oslanjaju na zaštitne zidove za siguran pristup sadržaju u oblaku, ali ove opcije imaju problema s enkripcijom i upravljanjem. Iako je nepromjenjiva infrastruktura idealan cilj iz različitih razloga, u određenim slučajevima stvaranje ili održavanje aktivnog sustava treba kopiranje zakrpa ili drugih podataka u aktivne instance, a mnogi će na kraju morati doći do ili prilagoditi sustave koji se pokreću uživo. AWS Systems Manager Session Manager dopušta ovu mogućnost bez dodatnog ulaza u vatrozid i potrebe za vanjskim rješenjima poput srednje upotrebe S3.

Phenquestions

Phenquestions