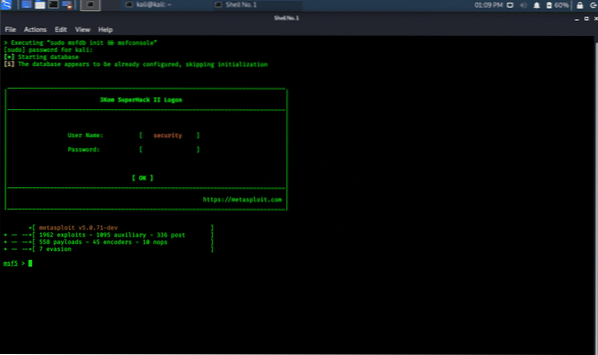

Okvir metasploita:

Metasploit framework je alat za testiranje penetracije koji može iskoristiti i provjeriti ranjivosti. Sadrži osnovnu infrastrukturu, specifični sadržaj i alate koji su neophodni za testiranje penetracije i veliku sigurnosnu procjenu. To je jedan od najpoznatijih eksploatacijskih okvira i redovito se ažurira; novi se exploiti ažuriraju čim se objave. Ima mnogo alata koji se koriste za stvaranje sigurnosnih radnih prostora za testiranje ranjivosti i sustave za testiranje penetracije.

Metasploit Framework-u se može pristupiti u izborniku Kali Whisker, kao i izravno s terminala.

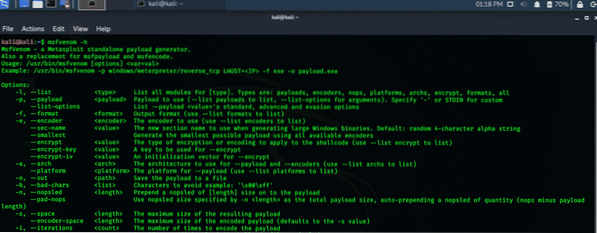

$ msfconsole -h

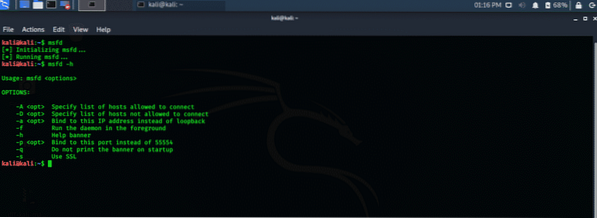

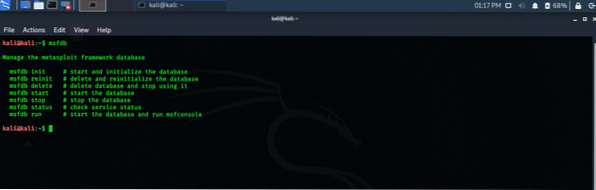

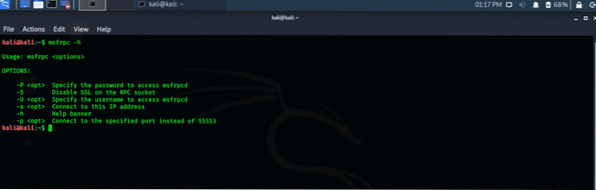

Provjerite sljedeće naredbe za različite alate uključene u Metasploit Framework.

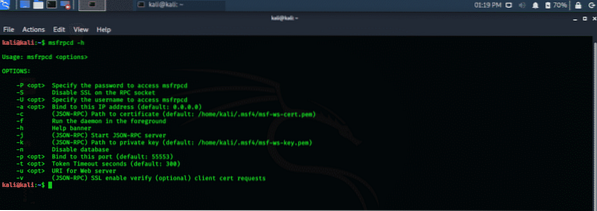

$ msfd -h

Metasploit je vrlo moćan okvir u smislu eksploatacije i sadrži veći broj eksploatacija za različite platforme i uređaje.

Nmap alat (Network Mapper):

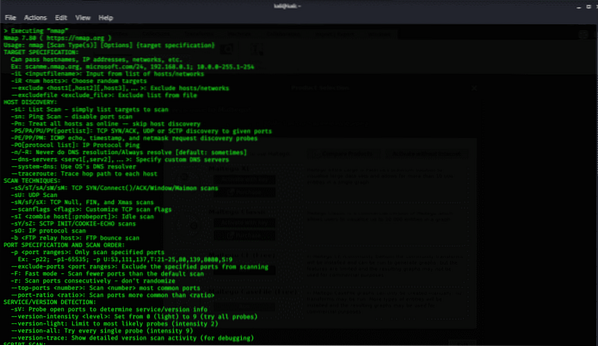

Nmap kratica za network mapper je uslužni program otvorenog koda koji se koristi za skeniranje i otkrivanje ranjivosti u mreži. Pentesteri i drugi sigurnosni stručnjaci koriste Nmap za otkrivanje uređaja koji rade u njihovim mrežama. Također prikazuje usluge i priključke svakog host računala, izlažući potencijalne prijetnje.

Nmap je vrlo fleksibilan, od nadgledanja jednog računala-domaćina do široke mreže koja se sastoji od više od stotinu uređaja. Jezgra Nmapa sadrži alat za skeniranje priključaka koji prikuplja podatke korištenjem paketa na glavnom računalu. Nmap prikuplja odgovor ovih paketa i pokazuje je li port zatvoren, otvoren ili filtriran.

Izvođenje osnovnog Nmap skeniranja:

Nmap je sposoban skenirati i otkriti jednu IP adresu, niz IP adresa, DNS ime i skenirati sadržaj iz tekstualnih dokumenata. Pokazat ću kako izvršiti osnovno skeniranje na Nmapu pomoću localhost IP-a.

Prvi korak: Otvorite prozor terminala iz izbornika Kali Whisker

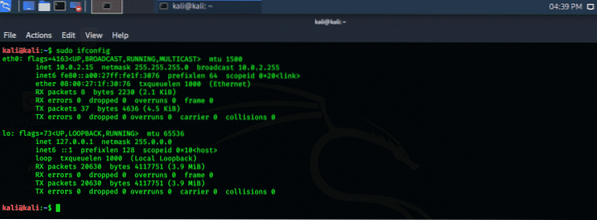

Drugi korak: Unesite sljedeću naredbu za prikaz vašeg localhost IP-a. Vaša se IP adresa prikazuje u “eth0"Kao"inet xx.x.x.xx,”U mom slučaju 10.0.2.15, kako je prikazano u nastavku.

$ sudo ifconfig

Treći korak: Zabilježite ovu IP adresu i upišite sljedeću naredbu u terminal. Skenira prvih 1000 priključaka na localhost stroju i vraća rezultat.

$ sudo nmap 10.0.2.15Četvrti korak: Analizirajte rezultate.

Nmap prema zadanim postavkama skenira samo prvih 1000 priključaka, ali to se može promijeniti pomoću različitih naredbi.

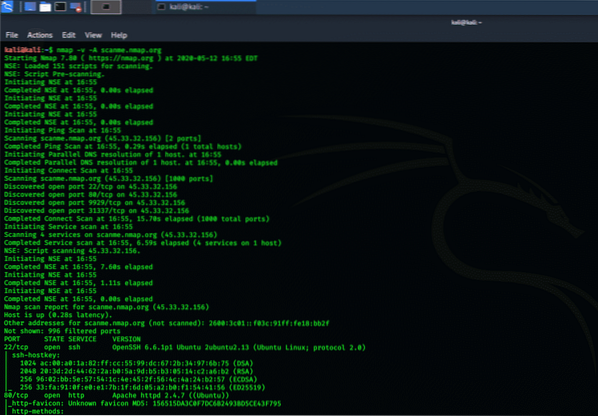

Skeniranje "scanme" s Nmap:

Nmap može skenirati "scanme" domenu Nmapa i prikazuje sve otvorene, zatvorene i filtrirane portove. Također prikazuje algoritme šifriranja povezane s tim priključcima.

Prvi korak: Otvorite prozor terminala i izvršite sljedeću naredbu.

$ nmap -v -A scanme.nmap.org

Drugi korak: Analizirajte rezultate. Provjerite u gornjem prozoru terminala dio PORT, STATE, SERVICE i VERSION. Vidjet ćete otvoreni ssh port, a također i Informacije o OS-u. Ispod možete vidjeti ssh-hostkey i njegov algoritam šifriranja.

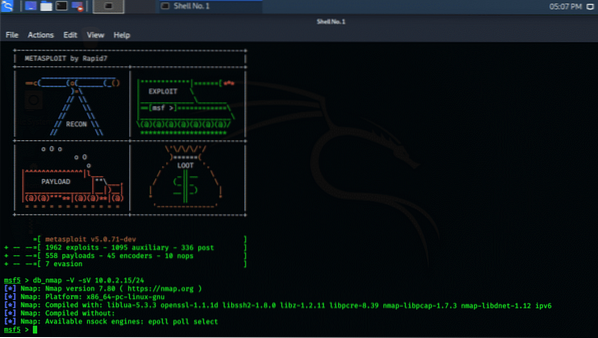

Korištenje Nmapa i Metasploita u Kali Linux 2020.1 tutorial:

Sad kad ste stekli osnovni prikaz okvira Metasploit i Nmap, pokazat ću vam kako koristiti Nmap i Metasploit, a kombinacija ove dvije vrlo je potrebna za sigurnost vaše mreže. Nmap se može koristiti u okviru Metasploita.

Prvi korak: Otvorite izbornik Kali Whisker i u traku za pretragu upišite Metasploit, pritisnite enter i Metasploit će se otvoriti u prozoru terminala.

Drugi korak: U dolje napisanoj naredbi tipa prozora Metasploit zamijenite trenutnu IP adresu vašom IP-om localhost. Sljedeći prozor terminala prikazat će vam rezultate.

$ db_nmap -V -sV 10.0.2.15/24DB je skraćenica za bazu podataka, -V predstavlja opsežni način rada, a -SV označava otkrivanje verzije usluge.

Treći korak: Analizirajte sve rezultate. Gornja naredba prikazuje broj verzije, informacije o platformi i jezgru, korištene knjižnice. Ti se podaci dalje koriste za izvršavanje eksploatacija pomoću okvira Metasploit.

Zaključak:

Korištenjem Nmap i Metasploit okvira možete osigurati svoju IT infrastrukturu. Obje ove uslužne aplikacije dostupne su na mnogim platformama, ali Kali Linux nudi unaprijed instaliranu konfiguraciju za testiranje sigurnosti mreže.

Phenquestions

Phenquestions