H.D.Moore, stručnjak za mrežnu sigurnost, izradio je Metasploit u Perlu 2003. godine. Dizajnirao ga je kao automatizirani alat za iskorištavanje koji eliminira stalni zahtjev ručne provjere. Prva verzija objavljena je s ograničenim brojem eksploatacija. Kasnije je prilagođen Rubyju, što je mnogim stručnjacima za kibernetsku sigurnost omogućilo daljnji razvoj na projektu. Do 2006. godine okvir se sastojao od preko 200 iskorištavanja.

U ovom ćemo članku prvo predstaviti Metasploit okvir, pokriti njegova različita sučelja i komponente i izvršiti zadatak na površini s Metasploit Frameworkom, što će podrazumijevati traženje adresa e-pošte u tražilicama.

Kratki uvod u komponente metasploita

Neki od sučelja Metasploit okvira s kojim možete komunicirati uključuju sljedeće:

- msfconsole - interaktivna ljuska koja omogućuje navigaciju i manipulaciju

- msfcli - poziva terminal / cmd

- msfgui - je skraćenica od Metasploit Framework grafičko korisničko sučelje

- Armitage - GUI alat zasnovan na Javi koji olakšava zadatke Metasploita

- Web sučelje zajednice Metasploit - ovo sučelje razvio je eapid7 kako bi optimizirao okvir za testiranje olovke

Nadalje, postoji nekoliko modula koji proširuju funkcionalnost Metasploita.

Moduli

Moduli su isječci kodova koje okvir Metasploit koristi za izvršavanje zadataka eksploatacije i skeniranja. Okvir Metasploit sadrži sljedeće module:

Iskorištavati: moduli koji započinju iskorištavanje davanjem napadaču pristup ciljnom sustavu. Kad uđu u kompromitirani sustav, eksploati započinju eksploatacijom prijenosom modula korisnog tereta.

Korisni teret: Jednom kad ga okvir ubrizga, modul korisnog tereta omogućuje napadaču navigaciju u sustavu i prijenos podataka u sustav i iz njega. Stupanj slobode kada su u pitanju takve radnje ovisi o arhitekturi korisnog tereta i o tome koliko je prilagođen OS-u oštećenog sustava.

Pomoćni: Pomoćni moduli omogućuju vam izvršavanje proizvoljnih, jednokratnih radnji, poput skeniranja priključaka, fuzzinga, rekonstrukcije, dos napada, itd

Nops: Teret može pasti nakon slijetanja na nevaljano memorijsko mjesto. Modul Nop sprječava da se to dogodi tako što petlju upute stroja iz početka ponavlja ako slučajni teret dosegne nevaljano mjesto.

Post: Naknadno iskorištavanje započinje uspješnim ulaskom u kompromitirani sustav. Post moduli uključuju funkcionalnosti koje pomažu u post-eksploataciji, poput olakšavanja navigacije kroz sustav. Post moduli također vam omogućuju napad na druge sustave u mrežama.

Koderi: Osnovna svrha kodera je izbjegavanje otkrivanja iz sustava. Ovi moduli uskraćuju sustavu izvršavanje određenog zadatka koji bi mogao ugroziti eksploataciju i napad, poput inspekcije antivirusom ili ograničenja vatrozida.

Slušatelji: Ovi moduli pretražuju veze između modula korisnog tereta i ugroženog sustava. To pomaže poboljšati povezanost i utvrditi hitnu koordinaciju između komponenata Metasploita.

Eksploatacija s Metasploitom

Sad kad smo predstavili okvir Metasploit i njegove različite komponente, započet ćemo s eksploatacijom.

Izdvajanje javno dostupnih adresa e-pošte iz tražilice

Za početak ćemo prikupiti neke ID-ove e-pošte s tražilice

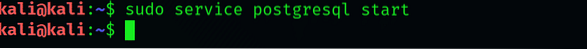

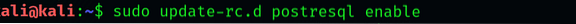

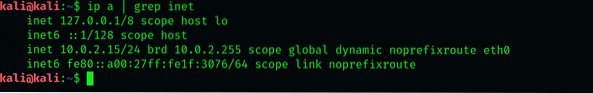

Prvo pokrenite Metasploit kroz sučelje msfconsole, nakon što ste omogućili uslugu PostgreSQL.

$ sudo usluga postgresql start

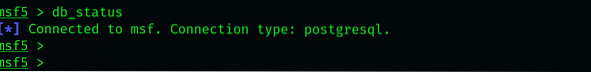

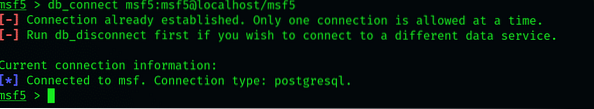

Nakon što je sve postavljeno, bazu podataka morate povezati s msfconsole. Utipkajte naredbu u nastavku da biste provjerili je li veza već uspostavljena:

$ db_status

Nadamo se da je veza uspostavljena, a Metasploit radi sasvim u redu. Ako to nije slučaj, pokušajte ponovo i provjerite status baze podataka unošenjem sljedeće naredbe:

$ db_connect msf5: msf5 @ localhost / msf5

Ako se veza nije uspješno uspostavila, možete i dalje nastaviti. Iako će vam nedostajati neke napredne značajke, priručne značajke dovoljne su za obavljanje posla

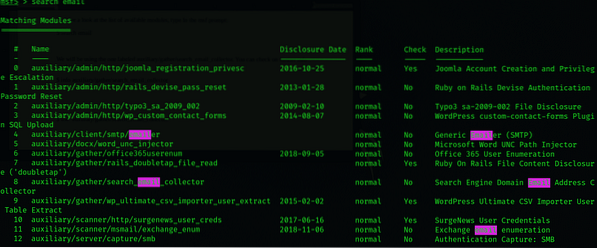

Da biste pogledali popis dostupnih modula, upišite msf upit:

$ e-mail za pretraživanje

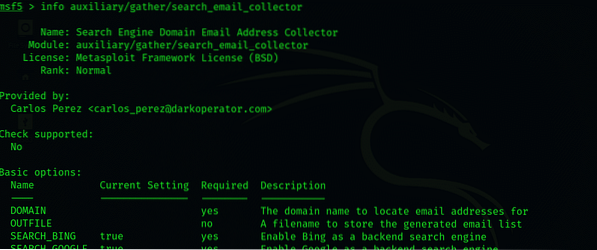

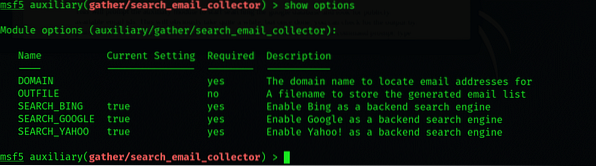

Koristit ćemo modul s oznakom pomoćni / okupiti / tražiti_e-mail_kolektor. Dodatne informacije o ovom modulu možete provjeriti upisivanjem sljedeće naredbe:

$ info pomoćni / colle / search_email_collector

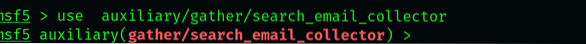

Da biste koristili modul, upišite sljedeću naredbu:

$ koristi pomoćni / collect / search_email_collector

Da biste vidjeli što možete učiniti s ovim modulom, unesite sljedeće:

$ show opcije

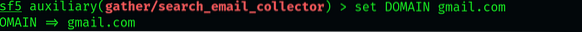

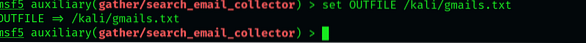

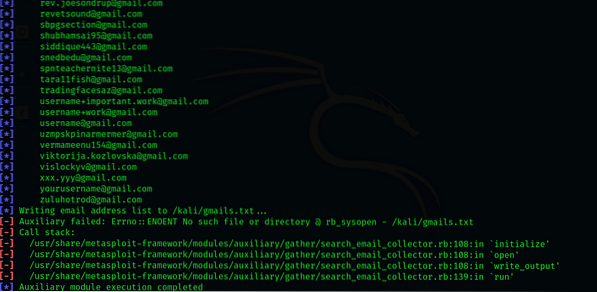

Za početak s izdvajanjem prvo postavite domenu na GMAIL id i naložite modulu da sprema datoteke u .txt datoteku.

$ set DOMEN gmail.com

Zatim upišite sljedeću naredbu:

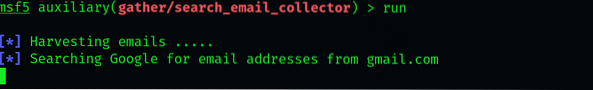

$ trčanje

To će pokrenuti pomoćni modul da započne pretraživati Googleovu bazu podataka i tražiti javno dostupne ID-ove e-pošte. To će potrajati prilično dugo, ali nakon što završite, izlaz možete provjeriti tako što ćete otići na odabranu oznaku i pristupiti .txt datoteku. Da biste pristupili datoteci iz naredbenog retka, unesite sljedeće:

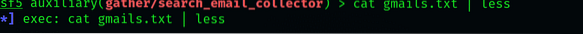

$ mačka mailova.txt | manje

Zaključak

Ovo kratko uputstvo za početnike govori o tome da se upoznate s korisnim opterećenjima Metasploita. Članak vam je pokazao kako koristiti sučelje msfconsole za traženje ID-ova e-pošte u tražilicama. Posebno sam odabrao ovu aktivnost, jer je intuitivna i prilično je jednostavna za brzo shvaćanje. Također sam ograničeno detaljno objasnio dodatne funkcije koje Metasploit posjeduje i njegov potencijal u ispitivanju olovke.

Nadam se da vam je ovaj kratki vodič bio koristan i da je ovaj vodič potaknuo vaše zanimanje da detaljnije istražite ovaj zamršeni i svestrani alat za testiranje olovkom.

Phenquestions

Phenquestions