Montaža

John The Ripper može se instalirati na više načina. Nekoliko uobičajenih je da ga možemo instalirati pomoću apt-get ili snap. Otvorite terminal i pokrenite sljedeće naredbe.

[zaštićena e-poštom]: ~ $ sudo apt-get install john -yOvo će pokrenuti postupak instalacije. Kada završi, u terminalu upišite "john".

[zaštićena e-poštom]: ~ $ johnIvan Trbosjek 1.9.0-jumbo-1 OMP [linux-gnu 64-bitni 64 AVX2 AC]

Autorska prava (c) 1996-2019 tvrtke Solar Designer i drugih

Početna stranica: http: // www.otvoreni zid.com / john /

To znači Ivan Trbosjek v1.9.0 je sada instaliran na vašem uređaju. Vidimo da nas URL početne stranice šalje na web stranicu Otvorenog zida. I uporaba navedena u nastavku pokazuje kako koristiti uslužni program.

Također se može preuzeti i instalirati putem ugriza. Morate instalirati snap ako ga već nemate.

[e-pošta zaštićena]: ~ $ sudo apt update[zaštićena e-poštom]: ~ $ sudo apt install snapd

A zatim instalirajte JohnTheRipper putem ugriza.

[zaštićena e-poštom]: ~ $ sudo snap install john-the-ripperPucanje lozinki s JohnTheRipper

Dakle, JohnTheRipper je instaliran na vašem računalu. Sada zanimljivom dijelu, kako s njim razbiti lozinke. Utipkajte "john" u terminal. Terminal će vam pokazati sljedeći rezultat:

[zaštićena e-poštom]: ~ $ johnIvan Trbosjek 1.9.0-jumbo-1 OMP [linux-gnu 64-bitni 64 AVX2 AC]

Autorska prava (c) 1996-2019 tvrtke Solar Designer i drugih

Početna stranica: http: // www.otvoreni zid.com / john /

Ispod početne stranice KORIŠTENJE se daje kao:

Upotreba: john [OPCIJE] [Datoteke lozinke]

Uvidom u njegovu upotrebu možemo utvrditi da mu samo trebate dostaviti datoteke s lozinkom i željene opcije. Različite OPCIJE navedene su ispod upotrebe pružajući nam različite mogućnosti kako izvršiti napad.

Neke od različitih dostupnih opcija su:

-singl

- Zadani način rada pomoću zadanih ili imenovanih pravila.

-lista riječi

- način popisa riječi, pročitajte rječnik popisa riječi iz DATOTEKE ili sa standardnog unosa

-kodiranje

- ulazno kodiranje (npr. UTF-8, ISO-8859-1).

-pravila

- omogućiti pravila za rukovanje riječima, koristeći zadana ili imenovana pravila.

-inkrementalni

- "Inkrementalni" način

-vanjski

- vanjski način rada ili filtar riječi

-vratiti = IME

- vratiti prekinutu sesiju [nazvano IME]

-sesija = IME

- imenovati novu sesiju IME

-status = IME

- ispis statusa sesije [nazvano IME]

-pokazati

- pokazati ispucane lozinke.

-test

- pokrenuti testove i mjerila.

-soli

- tovar soli.

-rašlje = N

- Stvorite N procesa za pucanje.

-lonac = IME

- lonac za korištenje

-popis = ŠTO

- navodi KAKVE mogućnosti. -list = pomoć pokazuje više o ovoj opciji.

-format = IME

- Pružite Johnu vrstu hasha. e.g, -format = sirovi-MD5, -format = SHA512

Različiti načini rada u JohnTheRipper

Prema zadanim postavkama John pokušava "jedan", zatim "popis riječi" i na kraju "inkrementalni". Načini se mogu shvatiti kao metoda koju John koristi za probijanje lozinki. Možda ste čuli za različite vrste napada poput napada na Rječnik, napada na Bruteforce itd. Upravo to smo ono što nazivamo Johnovim modusima. Popisi riječi koji sadrže moguće lozinke ključni su za napad na rječnik. Osim gore navedenih načina, John također podržava još jedan način koji se naziva vanjski način. Možete odabrati odabir datoteke rječnika ili možete napraviti grubu silu s Johnom The Ripperom isprobavanjem svih mogućih permutacija u lozinkama. Zadana konfiguracija započinje s načinom pojedinačnog pucanja, ponajviše zato što je brži i još brži ako istovremeno koristite više datoteka s lozinkom. Najsnažniji dostupan način je inkrementalni način. Isprobat će različite kombinacije tijekom pucanja. Vanjski način rada, kao što naziv govori, upotrebljavat će prilagođene funkcije koje sami napišete, dok način popisa riječi uzima popis riječi naveden kao argument za opciju i pokušava jednostavan napad rječnika na lozinke.

[zaštićena e-poštom]: ~ $ john lozinka-datoteka -w popis riječiJohn će sada početi provjeravati tisuće lozinki. Probijanje lozinki je procesorno intenzivan i vrlo je dug proces, tako da vrijeme koje ovisi o vašem sustavu i snazi lozinke. To može potrajati danima. Ako lozinka ne pukne danima s moćnim CPU-om, to je vrlo dobra lozinka. Ako je doista crucia; da biste provalili lozinku, a zatim napustite sustav dok je John ne izvrši ... Kao što je ranije spomenuto, to može potrajati mnogo dana.

Kako pukne, status možete provjeriti pritiskom bilo koje tipke. Da biste napustili sesiju napada, jednostavno pritisnite 'q' ili Ctrl + C.

Jednom kada pronađe lozinku, ona će biti prikazana na terminalu. Sve provalile lozinke spremaju se u datoteku pod nazivom ~ /.john / john.lonac.

Prikazuje lozinke u $ [HASH]: format.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Provalimo lozinku. Na primjer, imamo raspršivanje lozinke MD5 koje moramo razbiti.

bd9059497b4af2bb913a8522747af2deOvo ćemo staviti u datoteku, recimo lozinku.hash i spremite ga u korisnika:

Možete upisati bilo koje korisničko ime, nije potrebno imati neka navedena.

Sad to razbijemo!

[zaštićena e-poštom]: ~ $ john lozinka.hash --format = Raw-MD5Počinje provaljivati lozinku.

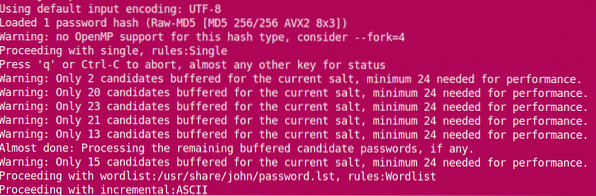

Vidimo da John učitava hash iz datoteke i započinje s 'pojedinačnim' načinom. Kako napreduje, prelazi na popis riječi prije nego što pređe na inkrementalni. Kad provali lozinku, zaustavlja sesiju i prikazuje rezultate.

Lozinku kasnije može vidjeti i:

[zaštićena e-poštom]: ~ $ john lozinka.hash --format = Raw-MD5 --showadmin: smaragd

Ispucalo je 1 hash lozinke, ostalo 0

Također od ~ /.john / john.lonac:

[e-pošta zaštićena]: ~ $ mačka ~ /.john / john.lonac

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Dakle, lozinka je smaragd.

Internet je prepun modernih alata za probijanje lozinki i uslužnih programa. JohnTheRipper možda ima mnogo alternativa, ali jedna je od najboljih dostupnih. Sretno pucanje!

Phenquestions

Phenquestions