- Kako provjeriti ima li otvorenih portova na Linuxu na daljinu pomoću Nmapa

- Kako lokalno provjeriti ima li otvorenih portova na Linuxu

- Uklanjanje usluga na Debian 10 Busteru

- Kako zatvoriti otvorene portove na Linuxu pomoću UFW-a

- Kako zatvoriti otvorene portove na Linuxu pomoću iptables-a

- Povezani članci

Kako lokalno provjeriti ima li otvorenih portova na Linuxu

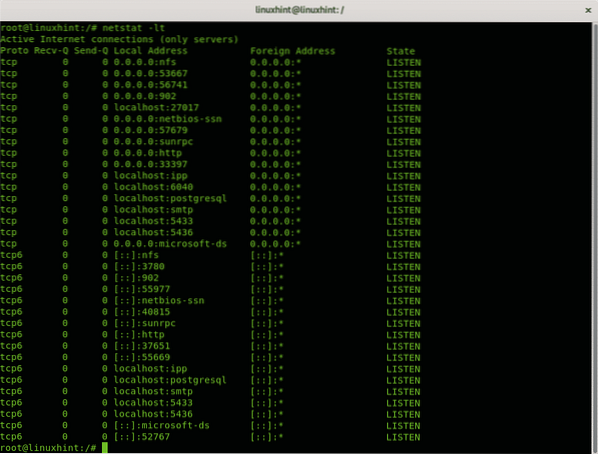

Naredba netstat prisutna je u svim računalnim OS-ima (operativnim sustavima) za nadgledanje mrežnih veza. Sljedeća naredba koristi netstat za prikaz svih priključaka za preslušavanje pomoću TCP protokola:

netstat -lt

Gdje:

netstat: poziva program.

-l: navodi luke za preslušavanje.

-t: određuje TCP protokol.

Izlaz je prilagođen ljudima, dobro je poredan u stupcima koji prikazuju protokol, primljene i poslane pakete, lokalne i udaljene IP adrese i stanje priključka.

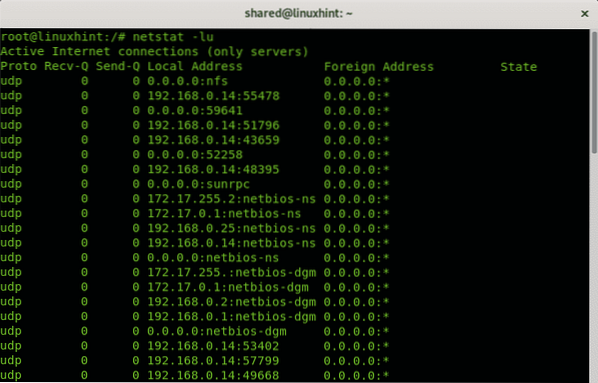

Ako promijenite TCP protokol za UDP, rezultat će, barem na Linuxu, prikazivati samo otvorene priključke bez navođenja stanja jer je, suprotno TCP protokolu, UDP protokol bez državljanstva.

netstat -lu

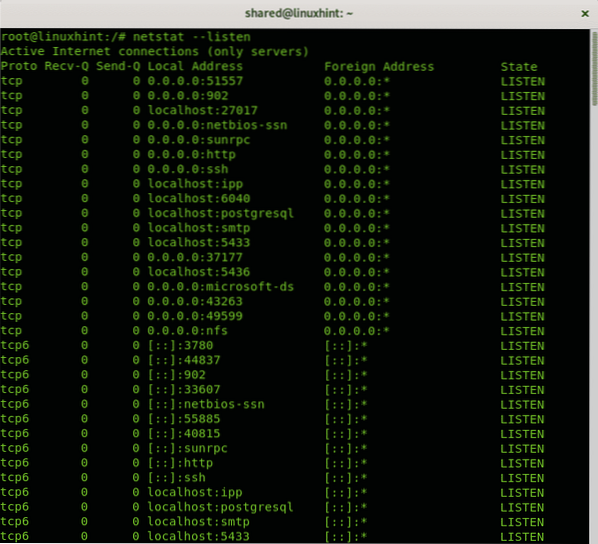

Možete izbjeći specificiranje protokola i koristiti samo opciju -l ili -listen da biste dobili informacije o svim priključcima koji slušaju neovisno o protokolu:

netstat --slušaj

Gornja opcija prikazivat će informacije za TCP, UDP i Unix protokole soketa.

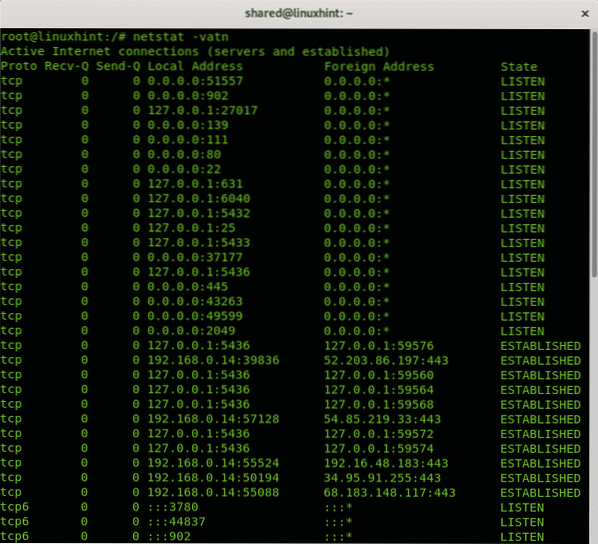

Svi gornji primjeri pokazuju kako se ispisuju informacije na priključcima za preslušavanje bez uspostavljenih veza. Sljedeća naredba pokazuje kako prikazati priključke za slušanje i uspostavljene veze:

netstat -vatn

Gdje:

netstat: poziva program

-v: opširnost

-a: prikazuje aktivne veze.

-t: prikazuje tcp veze

-n: prikazuje priključke u numeričkoj vrijednosti

Recimo da ste prepoznali sumnjiv proces u svom sustavu i želite provjeriti pridružene priključke na njega. Možete koristiti naredbu Također koristi se za popis otvorenih datoteka povezanih s procesima.

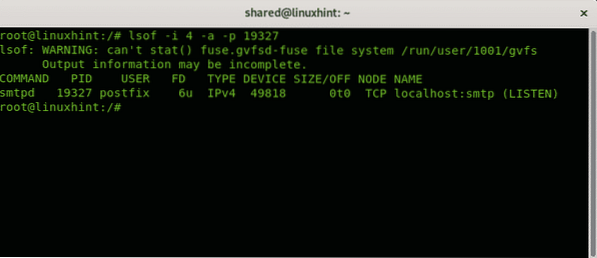

lsof -i 4 -a -pU sljedećem primjeru provjerit ću postupak 19327:

lsof -i 4 -a -p 19327

Gdje:

Također: poziva program

-ja: popis datoteka u interakciji s internetom, opcija 4 upućuje na ispis samo IPv4, opcija 6 je dostupan za IPv6.

-a: upućuje na izlaz koji će biti ANDed.

-p: određuje PID broj postupka koji želite provjeriti.

Kao što vidite, postupak je povezan s portom SMTP za slušanje.

Kako na daljinu provjeriti ima li otvorenih portova na linuxu

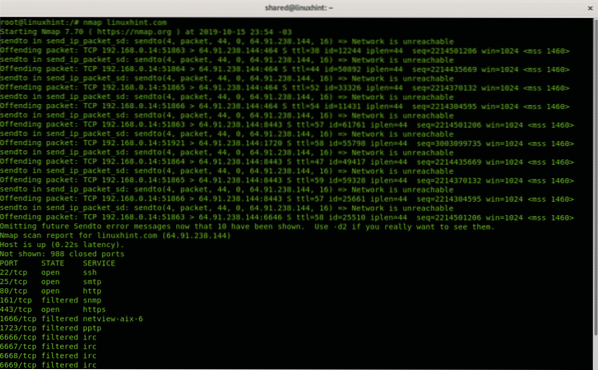

Ako želite otkriti priključke na udaljenom sustavu, najčešće korišteni alat je Nmap (Network Mapper). Sljedeći primjer prikazuje skeniranje jednog porta protiv Linuxhinta.com:

Izlaz je poredan u 3 stupca koji prikazuju luku, stanje luke i uslugu koja sluša iza luke.

Nije prikazano: 988 zatvorenih lukaLUČKA DRŽAVNA USLUGA

22 / tcp otvoreno ssh

25 / tcp otvoreni smtp

80 / tcp otvori http

161 / tcp filtrirani snmp

443 / tcp otvoreni https

1666 / tcp filtrirano netview-aix-6

1723 / tcp filtrirani pptp

6666 / tcp filtrirano irc

6667 / tcp filtrirano irc

6668 / tcp filtrirano irc

6669 / tcp filtrirano irc

9100 / tcp filtrirani jetdirect

Prema zadanim postavkama nmap skenira najčešće 1000 priključaka. Ako želite da nmap skenira sve portove, pokrenite:

nmap -p- linuxhint.comNa povezani članci U ovom odjeljku možete pronaći dodatne vodiče na Nmapu za skeniranje portova i ciljeva s mnogim dodatnim opcijama.

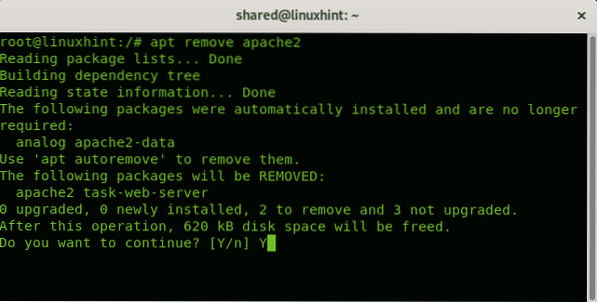

Uklanjanje usluga na Debian 10 busteru

Uz pravila vatrozida za sprečavanje blokiranja priključaka preporučuje se uklanjanje nepotrebnih usluga. Pod Debian 10 Busterom to se može postići apt.

Sljedeći primjer pokazuje kako ukloniti uslugu Apache 2 pomoću apt:

Ako se zatraži pritisnite Y da biste završili uklanjanje.

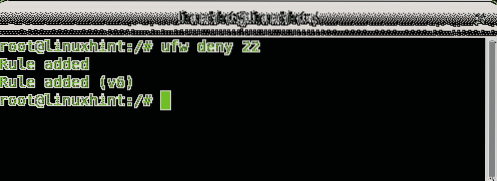

Kako zatvoriti otvorene portove na Linuxu pomoću UFW-a

Ako otkrijete otvorene priključke, ne morate biti otvoreni, najlakše je rješenje zatvoriti ih pomoću UFW-a (nekomplicirani vatrozid)

Postoje dva načina za blokiranje porta pomoću opcije poricati i s opcijom odbiti, razlika je u tome što će uputa o odbacivanju obavijestiti drugu stranu da je veza odbijena.

Za blokiranje porta 22 pomoću pravila poricati samo trči:

Za blokiranje porta 22 pomoću pravila odbiti samo trči:

ufw odbiti 22

Na povezani članci Na kraju ovog vodiča možete pronaći dobar vodič o nekompliciranom vatrozidu.

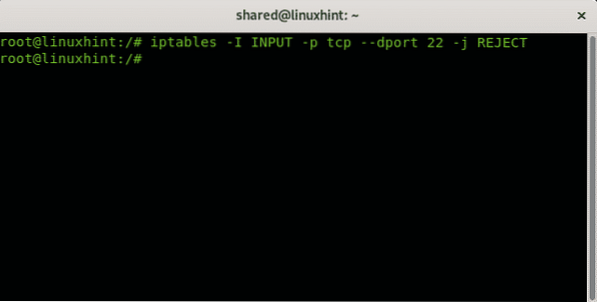

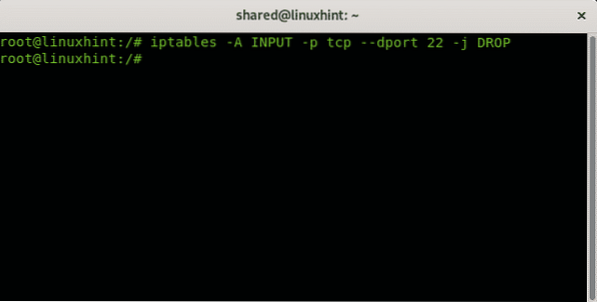

Kako zatvoriti otvorene portove na Linuxu pomoću iptables-a

Iako je UFW najlakši način za upravljanje lukama, on je prednji dio za Iptables.

Sljedeći primjer pokazuje kako odbiti veze s portom 22 pomoću iptables:

Gornje pravilo upućuje na odbijanje svih dolaznih (INPUT) priključaka na odredišni port (dport) 22. Ako bude odbijen izvor će biti obaviješten da je veza odbijena.

Sljedeće pravilo samo ispušta sve pakete bez obavještavanja izvora da je veza odbijena:

iptables -A ULAZ -p tcp --dport 22 -j PAD

Nadam se da vam je ovaj kratki vodič bio koristan. Nastavite pratiti LinuxHint za dodatna ažuriranja i savjete o Linuxu i umrežavanju.

Povezani članci:

- Rad s UFW-om (nekomplicirani vatrozid)

- Vodič za osnove NMAP-a

- Kako popisati otvorene portove u Firewalldu

- Skeniranje mreže Nmap

- Instaliranje i korištenje Zenmapa (Nmap GUI) na Ubuntu i Debian

- Nmap: skeniranje IP raspona

- Korištenje nmap skripti: Nmap banner grab

- 30 primjera Nmap

Phenquestions

Phenquestions