Instaliranje Google Autentifikatora na Ubuntu

Prije svega ćemo instalirati Google autentifikator prije nego što ga upotrijebimo. Pokrenite sljedeću naredbu na terminalu da biste je instalirali

[zaštićena e-poštom]: ~ $ sudo apt-get install libpam-google-authenticateNakon instalacije Google autentifikator, sada ga možemo koristiti nakon konfiguriranja.

Instaliranje Google Autentifikatora na pametni telefon

Dakle, instalirali ste Google autentifikator na vašem stroju, sada instalirajte Google autentifikator aplikaciju na pametnom telefonu. Idite na sljedeću vezu da biste instalirali ovu aplikaciju.

https: // igra.google.com / store / apps / details?id = com.google.android.aplikacije.autentifikator2 & hl = hr

Konfiguriranje autentifikatora na Ubuntuu

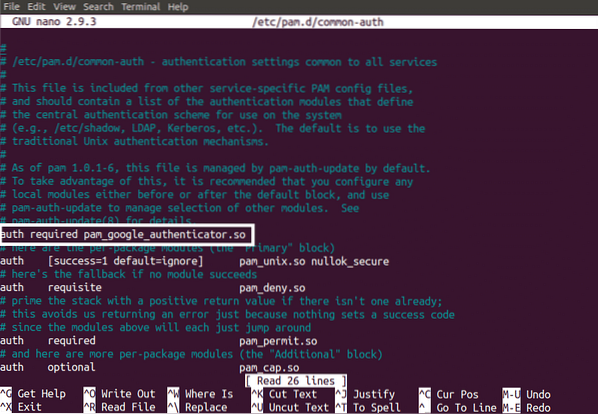

Da biste konfigurirali autentifikator na Ubuntu poslužitelju, slijedite zadani postupak. Prije svega otvorite konfiguracijsku datoteku u nano editoru. Sljedeća naredba otvorit će konfiguracijsku datoteku autentifikatora

[zaštićen e-poštom]: ~ $ sudo nano / etc / pam.d / zajedničko-autU datoteku dodajte sljedeći redak kao što je prikazano na sljedećoj slici.

potrebno je autorizirati pam_google_authenticator.tako

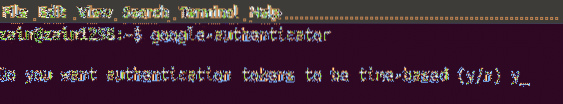

Sada za početak upišite sljedeću naredbu u terminal Google autentifikator

[e-pošta zaštićena]: ~ $ google-authenticateKada pokrenete gornju naredbu u terminalu Ubuntua, tražit će da se provjera autentičnosti tokena temelji na vremenu. Tokeni provjere autentičnosti temeljeni na vremenu istječu nakon određenog vremenskog razdoblja i sigurniji su nego vremenski tokeni provjere autentičnosti ... Prema zadanim tokenima ističu nakon svakih 30 sekundi. Sada odaberite da ako želite generirati vremenske tokene za provjeru autentičnosti i pritisnite Enter. To je prikazano na sljedećoj slici.

Kada pritisnete enter, generirat će se sljedeće vjerodajnice.

- QR kod koje trebate skenirati na pametnom telefonu. Jednom kada skenirate kôd na pametnom telefonu, on će odmah generirati token za provjeru identiteta koji istječe nakon svakih 30 sekundi.

- Tajni ključ je još jedan način za konfiguriranje aplikacije za provjeru autentičnosti na pametnom telefonu. Korisno je kada vaš telefon ne podržava skeniranje QR koda.

- Verifikacijski kod je prvi kontrolni kôd koji generira QR kôd

- Šifre za nuždu su rezervni kodovi. Ako izgubite svoj uređaj za provjeru autentičnosti, ove kodove možete koristiti za provjeru autentičnosti. Ove kodove morate spremiti na sigurno mjesto da biste ih koristili u slučaju gubitka uređaja za provjeru autentičnosti.

Također se traži ažuriranje google_authenticator datoteku kao što je prikazano na sljedećoj slici.

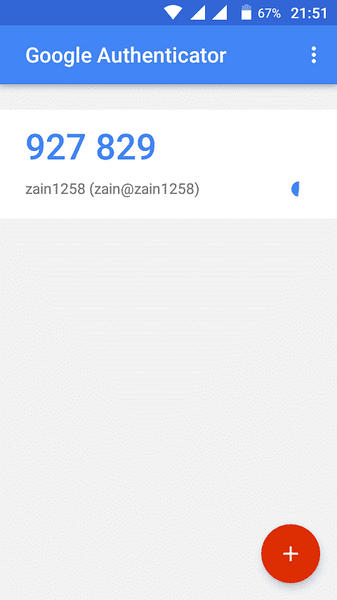

Sada skenirajte QR kôd sa svog Google autentifikator aplikaciju instaliranu na vašem pametnom telefonu i stvorite račun dodirom na "Dodaj račun". Generirat će se kôd prikazan na sljedećoj slici. Ovaj se kôd mijenja nakon svakih 30 sekundi, tako da ga ne morate pamtiti.

Nakon što ste kreirali račun na pametnom telefonu. Sada odaberite da za ažuriranje google_authenticator datoteku na terminalu Ubuntu-a i pritisnite Enter da biste je ažurirali google_authenticator datoteka.

Nakon ažuriranja datoteke Google autentifikatora, tražit će vas želite li zabraniti upotrebu koda za provjeru autentičnosti više puta ili ne, kao što je prikazano na sljedećoj slici. Prema zadanim postavkama ne možete koristiti svaki kôd dva puta i sigurno je zabraniti upotrebu autentifikacijskog koda više puta. Sigurno je da ako netko dobije vaš autentifikacijski kod koji ste jednom koristili, on ne može ući na vaš Ubuntu poslužitelj.

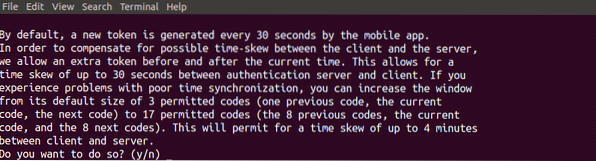

Sljedeće pitanje koje će se postaviti je dopustiti ili zabraniti vašem autentifikatoru da prihvati kôd za ovjeru kratko nakon ili prije određenog vremena isteka tokena za ovjeru, kao što je prikazano na sljedećoj slici. Vremenski generirani kontrolni kodovi vrlo su osjetljivi na vrijeme. Ako odaberete da, vaš će kôd biti prihvaćen ako unesete autentifikacijski kôd kratko nakon isteka koda. To će smanjiti sigurnost vašeg poslužitelja, pa na ovo pitanje odgovorite ne.

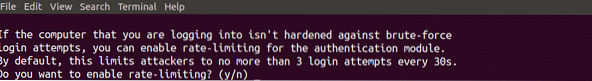

Posljednje pitanje postavljeno tijekom konfiguriranja autentifikatora na vašem poslužitelju jest ograničiti neuspjele pokušaje prijave u 30 sekundi, kao što je prikazano na donjoj slici. Ako odaberete da, to vam neće omogućiti više od 3 neuspjela pokušaja prijave u 30 sekundi. Odabirom da možete dodatno poboljšati sigurnost svog poslužitelja.

Sada ste aktivirali dvofaktorsku provjeru autentičnosti na vašem Ubuntu poslužitelju. Sada vaš poslužitelj zahtijeva daljnju provjeru autentičnosti od Google autentifikatora osim lozinke.

Testiranje dvofaktorske autentifikacije

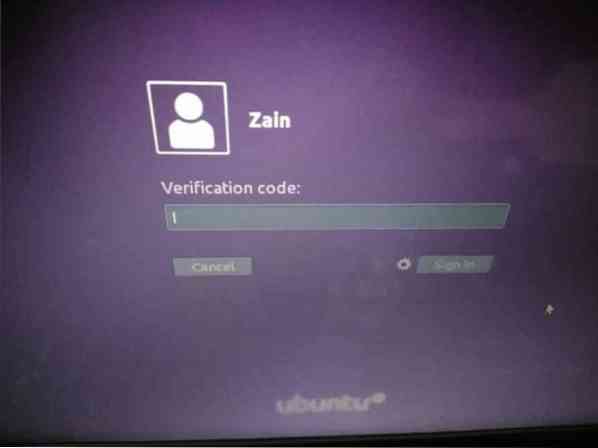

Do sada smo primijenili dvofaktorsku provjeru autentičnosti na našem Ubuntu poslužitelju. Sad ćemo testirati dvofaktorski autentifikator radi li ili ne. Ponovo pokrenite sustav i ako zatraži provjeru autentičnosti, kao što je prikazano na sljedećoj slici, autentifikator radi.

Oporavak od dvofaktorske autentifikacije

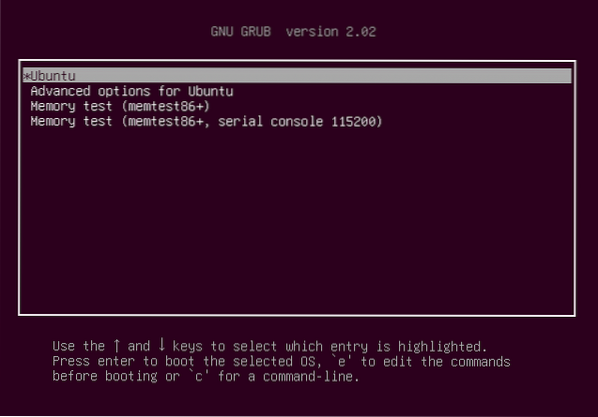

Ako ste izgubili pametni telefon i tajni ključ, svoj račun možete oporaviti slijedeći postupak. Prije svega ponovno pokrenite sustav i kada se GNU GRUB pojavit će se izbornik, a zatim pritisnite 'e', a pritom provjerite je li unos Ubuntu označen kao što je prikazano na sljedećoj slici.

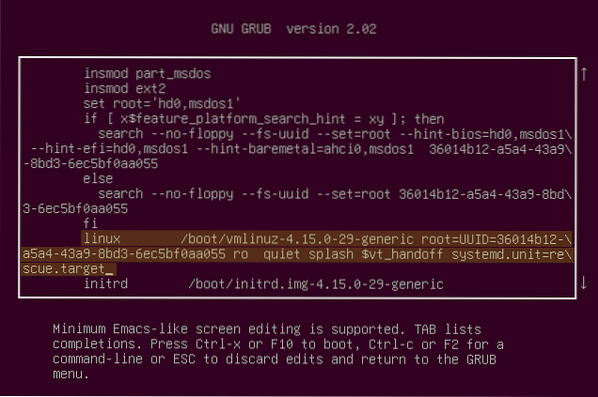

Sada potražite redak koji započinje s 'linux' i završava s '$ vt_handoff' i dodajte sljedeće riječi u ovaj redak kako je istaknuto na slici ispod.

sistemski.jedinica = spašavanje.cilj

Sada pritisnite Ctrl + X da spremite promjene. Kad to spremite, pojavljuje se naredbeni redak i traži root lozinku. Unesite svoju root lozinku za početak.

Sada pokrenite sljedeću naredbu nakon što ste zamijenili 'username' korisničkim imenom vašeg uređaja da biste izbrisali '.google_authenticator 'datoteka.

[zaštićena e-poštom]: ~ # rm / home / username /.google_authenticatorNakon toga pokrenite sljedeću naredbu za uređivanje konfiguracijske datoteke

[zaštićena e-poštom]: ~ # nano / etc / pam.d / zajedničko-autSada uklonite sljedeći redak iz ove datoteke i spremite ga.

potrebno je autorizirati pam_google_authenticator.takoSada ponovno pokrenite sustav izvođenjem sljedeće naredbe u naredbenom retku

[e-pošta zaštićena]: ~ # ponovno pokretanjeSada se možete prijaviti na svoj poslužitelj bez potrebe za Google autentifikacijom.

Zaključak

Na ovom blogu objašnjena je dvofaktorska autentifikacija. Dvofaktorska autentifikacija dodaje dodatni nivo sigurnosti vašem poslužitelju. Općenito su vam za prijavu na vaš poslužitelj potrebno samo vaše korisničko ime i lozinka, ali nakon primjene dvofaktorske autentifikacije trebat će vam i autentifikacijski kod zajedno s korisničkim imenom i lozinkom. Pruža dodatnu sigurnost vašem poslužitelju. Ako netko uspije dobiti vašu lozinku, neće se moći prijaviti na vaš poslužitelj zbog autentifikatora.

Phenquestions

Phenquestions