CryptoDefense ransomware dominira raspravama ovih dana. Žrtve koje postaju plijenom ove inačice Ransomware-a, u velikom su se broju obraćale različitim forumima, tražeći podršku od stručnjaka. Program koji se smatra vrstom ransomwarea, majmunski se ponaša CryptoLocker, ali se ne može smatrati njegovim cjelovitim derivatom, jer je kôd koji radi potpuno drugačiji. Štoviše, šteta koju uzrokuje potencijalno je velika.

CryptoDefense Ransomware

Podrijetlo internetskih nevaljalaca može se pratiti iz bijesnog natjecanja između cyber-bandi krajem veljače 2014. Dovelo je do razvoja potencijalno štetne inačice ovog ransomware programa, sposobnog za kodiranje datoteka neke osobe i prisiljavanje je da izvrši plaćanje za oporavak datoteka.

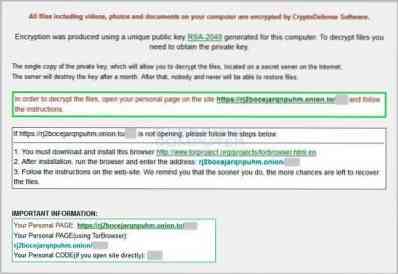

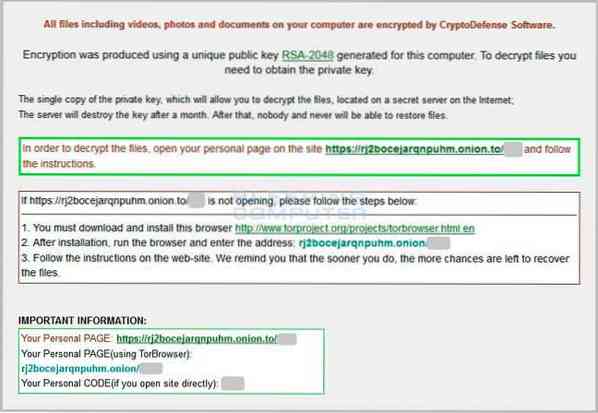

CryptoDefense, kao što je poznato, cilja tekst, sliku, video, PDF i MS Office datoteke. Kada krajnji korisnik otvori zaraženi privitak, program započinje šifriranje svojih ciljnih datoteka s jakim RSA-2048 ključem koji je teško poništiti. Nakon što su datoteke šifrirane, zlonamjerni softver objavljuje datoteke s zahtjevom za otkupninom u svaku mapu koja sadrži šifrirane datoteke.

Otvarajući datoteke, žrtva pronalazi CAPTCHA stranicu. Ako su mu datoteke previše važne i ako ih želi natrag, prihvaća kompromis. Nastavljajući dalje, mora ispravno ispuniti CAPTCHA i podaci se šalju na stranicu za plaćanje. Cijena otkupnine unaprijed je određena, udvostručena ako se žrtva ne pridržava uputa programera u određenom vremenskom razdoblju od četiri dana.

Privatni ključ potreban za dešifriranje sadržaja dostupan je programeru zlonamjernog softvera i vraća se natrag na poslužitelj napadača samo kada se željeni iznos u cijelosti dostavi kao otkupnina. Čini se da su napadači stvorili "skrivenu" web stranicu za primanje uplata. Nakon što udaljeni poslužitelj potvrdi primatelja privatnog ključa za dešifriranje, snimka zaslona ugrožene radne površine prenosi se na udaljeno mjesto. CryptoDefense vam omogućuje da platite otkupninu slanjem Bitcoina na adresu prikazanu na stranici usluge dešifriranja zlonamjernog softvera.

Iako se čini da je cijela shema stvari dobro razrađena, ransomware CryptoDefense kad se prvi put pojavio imao je nekoliko grešaka. Ključ je ostavio desno na samom žrtvinom računalu! : D

To, naravno, zahtijeva tehničke vještine, koje prosječni korisnik možda ne bi posjedovao, da bi shvatio ključ. Manj je prvi primijetio Fabian Wosar iz Emsisoft i dovelo do stvaranja a Dešifriranje alat koji bi potencijalno mogao doći do ključa i dešifrirati vaše datoteke.

Jedna od ključnih razlika između CryptoDefense i CryptoLocker je činjenica da CryptoLocker generira svoj RSA par ključeva na naredbenom i upravljačkom poslužitelju. S druge strane, CryptoDefense koristi Windows CryptoAPI za generiranje para ključeva na korisnikovom sustavu. Sad ovo ne bi imalo previše razlike da nije bilo nekih malo poznatih i slabo dokumentiranih hirova Windows CryptoAPI. Jedna od tih hirova jest da će, ako ne budete oprezni, stvoriti lokalne kopije RSA ključeva s kojima vaš program radi. Tko god je stvorio CryptoDefense, očito nije bio svjestan ovog ponašanja, pa se, bez njihovog znanja, ključ za otključavanje datoteka zaraženog korisnika zapravo držao u korisnikovom sustavu, rekao je Fabian u blogu pod naslovom Priča o nesigurnim ransomware ključevima i samoposlužnim blogerima.

Metoda je svjedočila uspjehu i pomagala ljudima, sve do Symantec odlučio je u potpunosti razotkriti nedostatak i proliti grah putem svog bloga. Čin iz Symanteca ponukao je programera zlonamjernog softvera da ažurira CryptoDefense, tako da više ne ostavlja ključ iza sebe.

Istraživači Symanteca napisali su:

Zbog loše implementacije kriptografske funkcionalnosti napadača, oni su, doslovno, ostavili taocima ključ za bijeg. ".

Na to su hakeri odgovorili:

Spasiba Symantec ("Hvala" na ruskom). Ta je pogreška ispravljena, kaže KnowBe4.

Trenutno je jedini način da to popravite tako da provjerite imate li nedavnu sigurnosnu kopiju datoteka koje se zapravo mogu vratiti. Obrišite i obnovite uređaj od nule i vratite datoteke.

Ovaj post na BleepingComputers izvrsno je štivo ako želite saznati više o ovom Ransomwareu i unaprijednom suzbijanju situacije. Nažalost, metode navedene u njegovom "Sadržaju" djeluju samo za 50% slučajeva zaraze. Ipak, pruža dobre šanse za vraćanje datoteka.

Phenquestions

Phenquestions