Pomoćni modovi obično se koriste za obavljanje jednokratnih radnji nakon eksploatacije, ali s tim fascinantnim alatom možete učiniti puno više, poput stvaranja vlastitih skenera ranjivosti i skenera porta. Ovaj će se članak detaljno osvrnuti na pomoćni modul i naučiti kako s njim stvoriti rasplinjač.

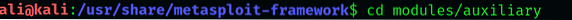

Korak 1: Idite do Metasploit direktorija

Prvo pokrenite Kali Linux i idite u direktorij Metasploit Framework. Upišite sljedeće u Kali sučelje:

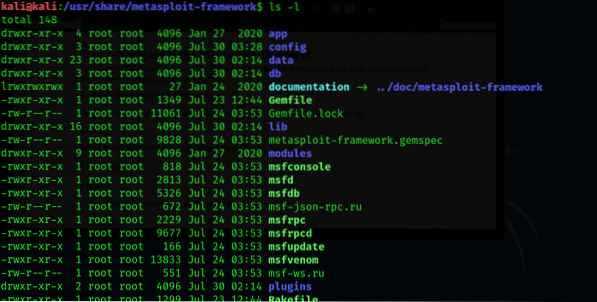

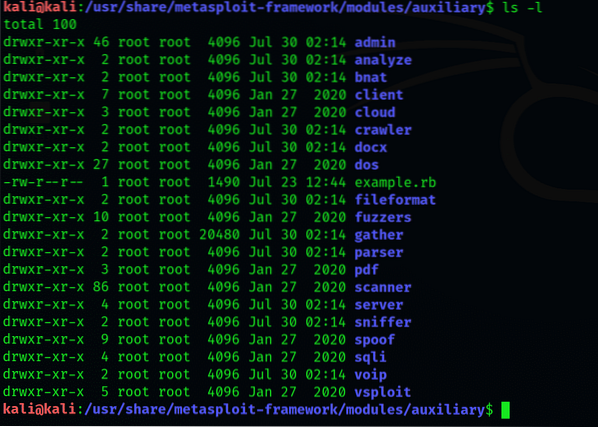

Da biste ovdje bolje pogledali sadržaj, promijenite prikaz direktorija unošenjem sljedećeg:

$ ls -l

Pomaknite se do modula poddirektorijuma i ponovno upišite:

$ cd moduli

Ovaj izlaz prikazuje različite vrste modula u Metasploitu, uključujući:

- Iskorištavanja

- Korisni tereti

- Kimnite

- Objavi

- Koderi

- Pomoćni

Sada ćemo detaljnije ispitati pomoćni modul.

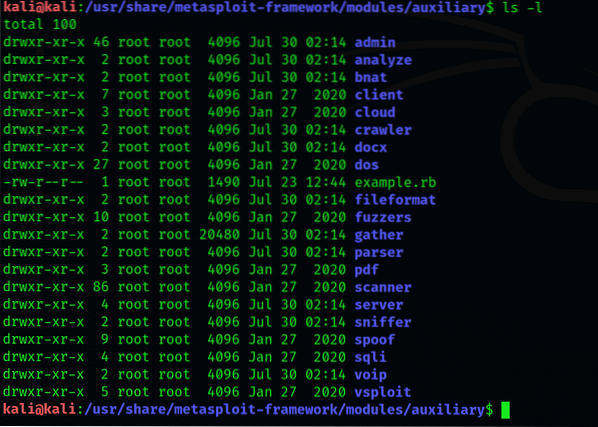

Korak 2: Proširite pomoćni direktorij

Uđite u pomoćni imenik

$ cd moduli / pomoćni

Ovo će razdvojiti direktorij pomoćnog modula u nekoliko poddirektorijuma. Izlaz će prikazati sveobuhvatan popis podmapa, počevši od administrativnog direktorija.

Stvaranje Fuzzera

Prije nego što nastavimo, prvo ćemo definirati što zamagljivanje je.

Fuzzing: kratki uvod

Fuzzing je praksa u disciplini testiranja softvera koja uključuje kontinuirano stavljanje slučajnih, neočekivanih unosa u računalni program radi utvrđivanja svih mogućih padova s kojima bi se sustav mogao suočiti. Stavljanje previše podataka ili slučajnih unosa u varijabilno područje uzrokuje preljev međuspremnika, kritičnu ranjivost, na što Fuzzing pazi kao na tehniku inspekcije.

Ne samo da je prekomjerno puferiranje ozbiljna ranjivost, već je često metoda prelaska kod hakera kada pokušavaju provaliti u sustav.

Proces zamagljivanja

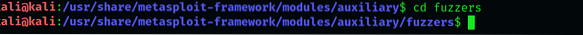

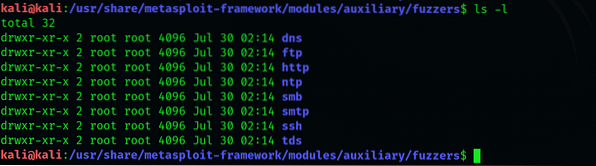

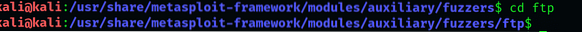

Idite u direktorij fuzzer i dobro pogledajte s popisom:

$ cd fuzzers

Vrste prikazanih raspršivača uključuju sljedeće: dns, ftp, http, smb, smtp, ssh i tds.

Fuzer koji nas ovdje posebno zanima je ftp.

Zatim otvorite direktorij fuzzers:

$ cd ftp

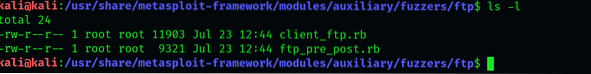

Od dvije ovdje prikazane vrste, upotrijebit ćemo "tp_pre_post fuzzer", umjesto "client_ft.rb."

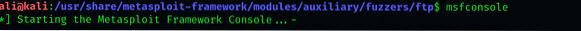

Otvorite msfconsole, pronađite "tp_pre_post fuzzer" i pokrenite ga. U msf prompt upišite sljedeće:

$ msfconsole

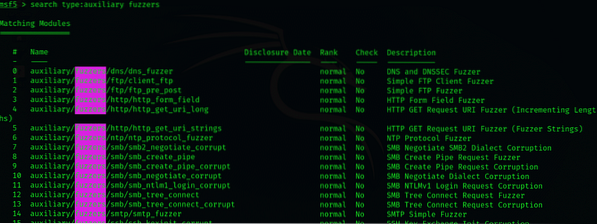

Msfconsole će navesti samo one module koji su pomoćni i zanemaruju druge vrste. Primijetite da svi predstavljeni modovi imaju ključnu riječ ftp, što zahtijeva postupak razvrstavanja modula prema uputama naredbe.

Rezultati pretraživanja prikazuju nekoliko različitih modula; koristit ćemo samo modul "pomoćni / fuzzers / ftp / ftp_pre_post". Pojedinosti o funkcijama koje ovaj mod ima možete pogledati upisivanjem msf> info.

Sada, učitajte ovaj modul upisivanjem:

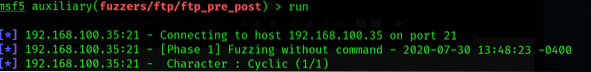

$ msf> koristite pomoćne / fuzzers / ftp / ftp_pre_post

Kao što vidite, modul može uzeti nekoliko različitih ulaza. Koristit ćemo određenu IP adresu. U ovom primjeru koristimo sustav s Windows 2003 OS-om kao određenim ciljem za testiranje našeg fuzzera.

Postavite IP adresu i pokrenite modul:

$ msf> postavi RHOSTS (ovdje unesite IP)

Fuzer će početi s laganih 10 bajtova i polako će početi preplavljivati sustav značajnijim ulazima, povećavajući za 10 bajta sa svakom iteracijom. Prema zadanim postavkama maksimalna veličina je 20000 bajtova, što se može mijenjati prema vrsti sustava.

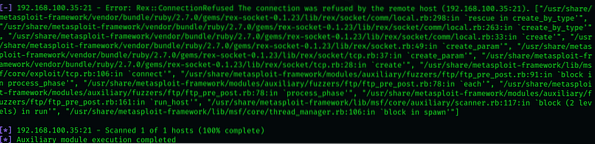

Ovo je vrlo zamršen i dug proces, zato budite strpljivi. Fuzzer će se zaustaviti na navedenoj granici veličine ili kad otkrije nekoliko poruka o pogrešci.

Zaključak

Ovaj je članak opisao što su fuzzeri: pomoćni moduli koji nam omogućavaju da provjerimo sustav za ranjivosti, uključujući prelijevanje međuspremnika, što je najvažnije jer je često nadjačano njegovim iskorištavanjem. Članak je također opisao kako izvesti fuzzing na sustavu s tizom tp_pre_post. Iako su relativno jednostavnije komponente okvira Metasploit, raspršivači mogu biti izuzetno vrijedni kada je u pitanju ispitivanje olovkom.

Očito je da to nije jedina stvar za koju su pomoćni moduli sposobni; postoje stotine različitih modula koji služe u različite svrhe za testiranje vašeg sustava.

Phenquestions

Phenquestions