Kako provjeriti i ispraviti ranjivost spektra i otapanja na Ubuntu 17.10 Umjetni Aardvark

Prije nego što vam pokažem kako provjeriti i zakrpati ranjivost Spectre and Meltdown na Ubuntu 17.10. Pogledajmo što su to.

Ranjivost spektra:

Spectre ranjivost razbija izolaciju između aplikacija na vašem računalu. Dakle, napadač može prevariti manje siguran program da otkrije informacije o drugim sigurnim aplikacijama iz modula jezgre operacijskog sustava.

Ranjivost otapanja:

Meltdown razbija izolaciju između korisnika, aplikacija i operativnog sustava. Dakle, napadač može napisati program i može pristupiti memorijskom mjestu tog programa kao i drugim programima i iz sustava izvući tajne podatke.

Provjera ranjivosti spektra i otapanja:

Pomoću skripte Provjera spektra i otapanja možete provjeriti utječu li na vaš procesor ranjivosti Spectre and Meltdown.

Sada ću preuzeti skriptu Spectre and Meltdown Checker. Preuzet ću skriptu u direktorij / tmp. Budući da će se skripta automatski ukloniti pri sljedećem ponovnom pokretanju. Ali ako ga želite zadržati, razmislite o preuzimanju negdje drugdje.

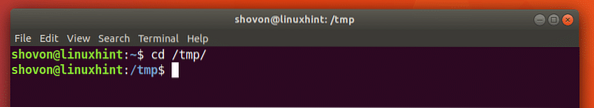

Dođite do direktorija / tmp sa sljedećom naredbom:

$ cd / tmp

Sada pokrenite sljedeću naredbu za preuzimanje skripte Provjera spektra i otapanja s GitHub-a pomoću wgeta:

$ wget https: // sirovo.githubusercontent.com / speed47 / provjera iscrpljenja spektra / master / provjera rastopljenja nabora.shSkripta za provjeru spektra i otapanja treba biti spremljena kao 'provjera za otapanje spektra.sh '.

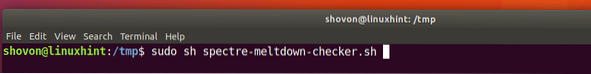

Sada možete pokrenuti skriptu Provjera spektra i otapanja pomoću sljedeće naredbe:

$ sudo sh provjera za otapanje.sh

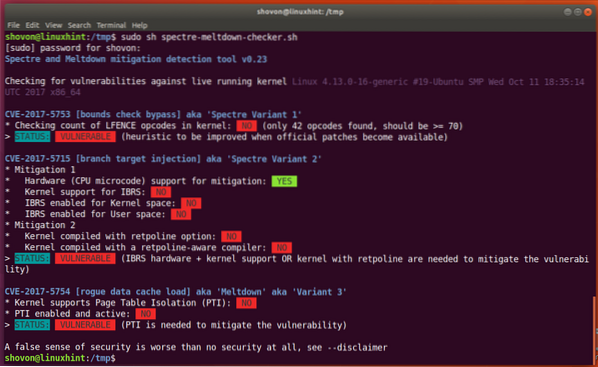

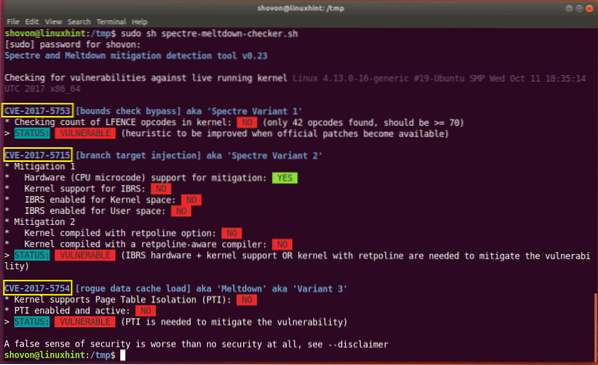

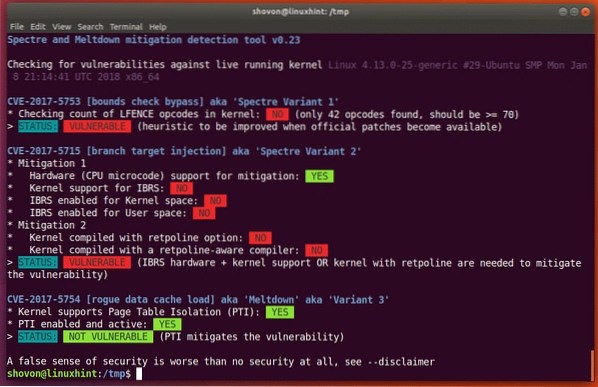

Na svom prijenosnom računalu dobio sam sljedeći izlaz kao što je prikazano na snimci zaslona u nastavku. Možete vidjeti da je moj procesor ranjiv na Spectre Variant 1 (CVE-2017-5753), Spectre Variant 2 (CVE-2017-5715), Meltdown ili Variant 3 (CVE-2017-5754).

CVE-2017-5753, CVE-2017-5715, CVE-2017-5754 su kodovi za ove ranjivosti. Ako želite saznati više o tim ranjivostima, pretražite ove kodove na Googleu i nadamo se da ćete pronaći nešto zanimljivo.

Ispravljanje ranjivosti spektra i otapanja:

Zakrpe za Spectre i Meltdown isporučuju se kao ažuriranja jezgre na Ubuntu 17.10. Ubuntu 17.10 objavljuje ažuriranja jezgre kako su popravljene ranjivosti Spectre i Meltdown.

Da biste dobili ova ažuriranja jezgre, morate imati omogućeno spremište 'artful-security' i 'artful-updates'.

Da biste provjerili jesu li ta spremišta omogućena, idite na izbornik Programi i potražite "Softver i ažuriranja". Trebali biste vidjeti aplikaciju "Softver i ažuriranja" kao što je prikazano na snimci zaslona u nastavku. Kliknite na njega.

Trebalo bi se otvoriti „Softver i ažuriranja“. Sada kliknite označenu karticu "Ažuriranja".

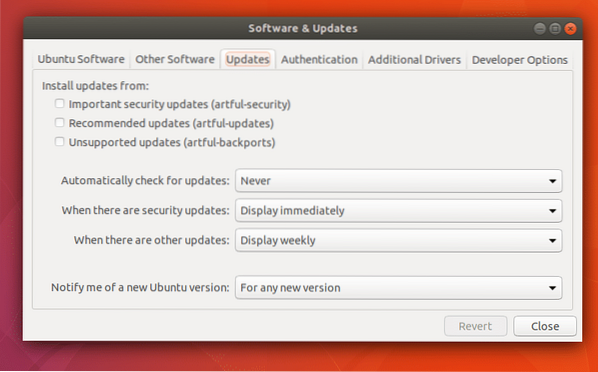

Trebali biste vidjeti sljedeći prozor. To možete vidjeti na mom Ubuntu 17.10 spremišta 'artful-security' i 'artful-updates' nisu omogućena.

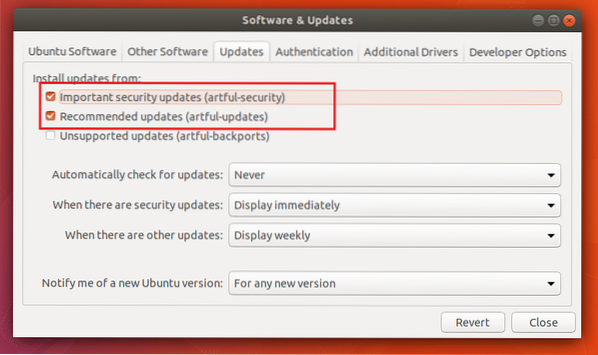

Kliknite potvrdne okvire da biste ih omogućili kako je prikazano na snimci zaslona u nastavku. Kada završite, kliknite "Zatvori".

Trebali biste vidjeti sljedeći prozor. Kliknite "Ponovo učitaj". Ubuntu bi trebao ažurirati svoju predmemoriju spremišta paketa.

Nakon što se ažurira predmemorija spremišta paketa, možemo instalirati ažuriranja jezgre. Prije nego što prijeđete na ažuriranje jezgre, bilo bi dobro provjeriti verziju jezgre koju trenutno koristite. Tako ćete moći provjeriti je li jezgra ažurirana ili ne.

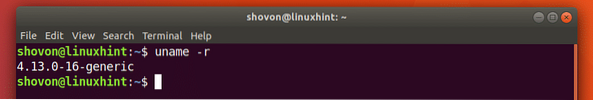

Provjerite verziju kernela koju koristite na vašem Ubuntu 17.10 Umjetni operativni sustav Aardvark sa sljedećom naredbom:

$ uname -rMožete vidjeti da je verzija kernela na mom Ubuntu 17.10 stroj je 4.13.0-16

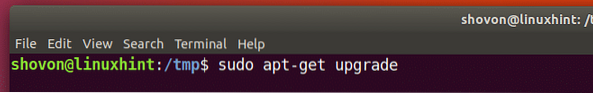

Sada pokrenite sljedeću naredbu za ažuriranje svih dostupnih paketa vašeg Ubuntu 17.10 operativni sustav:

$ sudo apt-get nadogradnja

Pritisnite 'y' i pritisnite

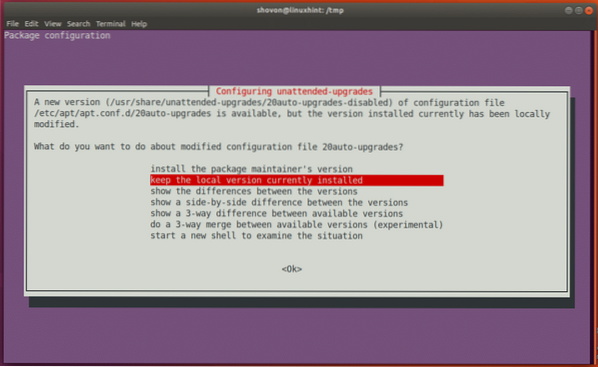

Dok se ažuriranja instaliraju, možda ćete vidjeti nešto slično ako ste ručno onemogućili automatsko ažuriranje. Možete ostaviti zadanu postavku i pritisnuti

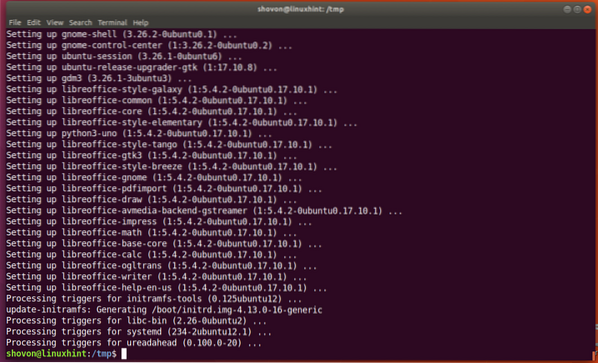

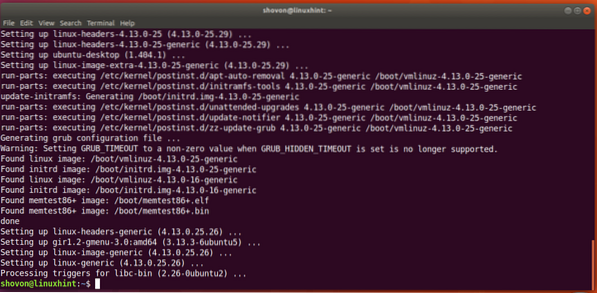

Sve bi trebalo ažurirati.

Sada ponovno pokrenite računalo.

$ ponovno pokretanje

Nakon što se računalo pokrene, provjerite ponovo verziju jezgre slijedećom naredbom:

$ uname -rTrebali biste vidjeti drugu verziju jezgre nego prije.

Na Ubuntu 17.10, imao sam problem. Jezgra nije ažurirana. Provjerio sam i problem je iz nepoznatog razloga što su ažuriranja jezgre zadržana, kao što možete vidjeti sa snimke zaslona.

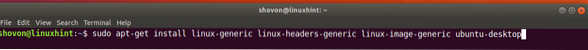

Da biste ručno instalirali ažuriranja jezgre, pokrenite sljedeću naredbu:

$ sudo apt-get install linux-generička linux-zaglavlja-generička linux-slika-generička ubuntu-radna površina

Pritisnite 'y' i pritisnite za nastavak.

Nakon završetka instalacije, ponovno pokrenite računalo naredbom 'ponovno pokretanje'.

Vaš kernel bi trebao biti ažuriran.

Sada ako ponovno pokrenete skriptu Provjera spektra i otapanja, trebali biste vidjeti neke promjene.

$ sudo sh provjera za otapanje.shMožete vidjeti da je od ovog pisanja na Ubuntu 17 ispravljena samo ranjivost Meltdown.10. Spectre je malo teže popraviti. Ubuntu tim radi na tome čak i dok razgovaramo. Pazite na ažuriranja jezgre, Ubuntu tim bi trebao objaviti ažuriranja dok popravlja druge ranjivosti. Možete uključiti i automatsko ažuriranje.

Dakle, tako provjeravate i krpite ranjivost Spectre and Meltdown na Ubuntu 17.10 Umjetni Aardvark. Hvala što ste pročitali ovaj članak.

Phenquestions

Phenquestions